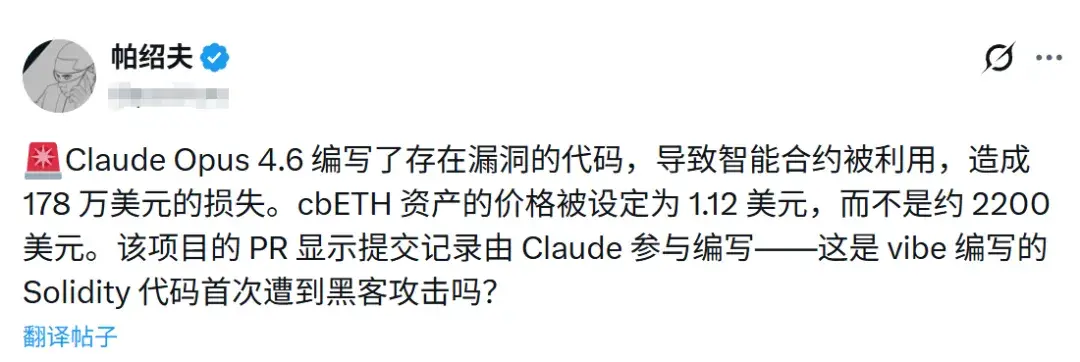

การเขียนโค้ดด้วย AI ล้มเหลว: อย่าเชื่อในความสามารถของ AI มากเกินไป Claude การเขียนโค้ดของเขาทำให้แพลตฟอร์ม DeFi สูญเสีย 1.78 ล้านดอลลาร์

ผู้เขียน:ห้องปฏิบัติการเข้ารหัสลับของ Chain析

หนึ่ง, พื้นหลังเหตุการณ์: การตั้งค่าพยานหลักฐานซ่อนความเสี่ยง

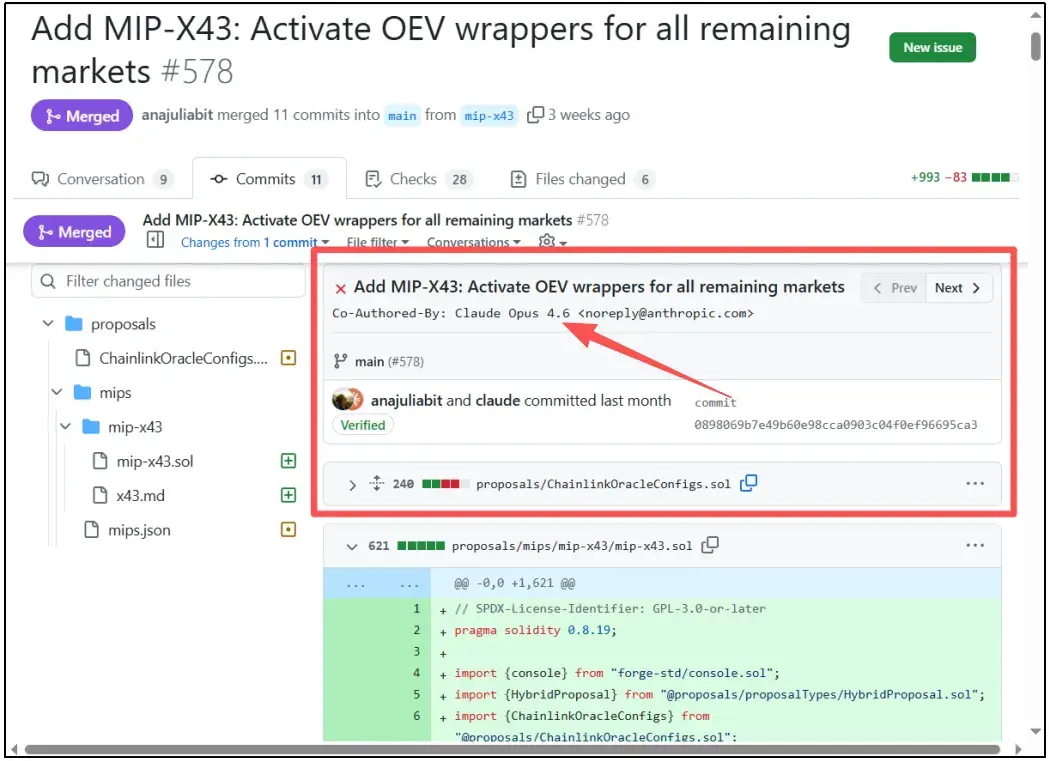

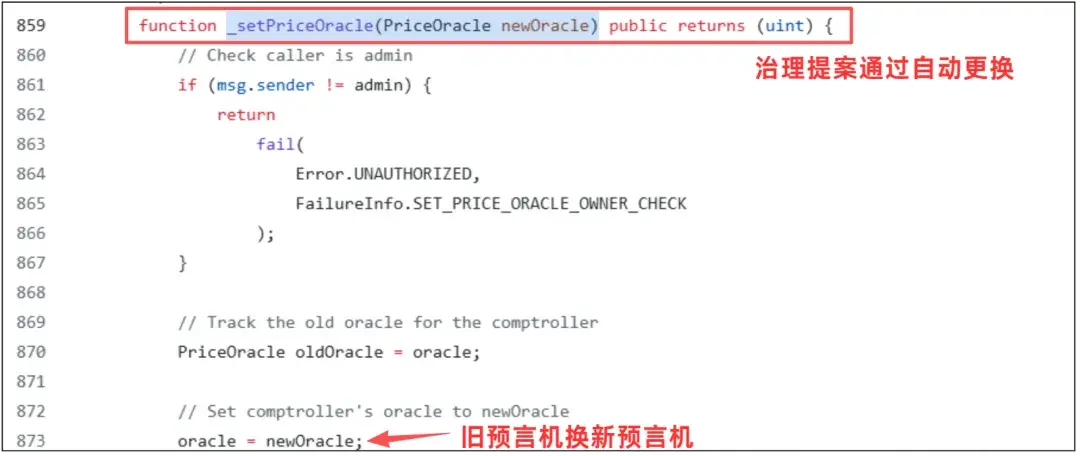

สาเหตุของการโจมตีเริ่มจากข้อเสนอการบริหาร (MIP-X43) ซึ่งในข้อเสนอนี้ได้เปิดใช้งานการตั้งค่าพยานหลักฐาน Chainlink ใหม่บนตลาด Moonwell ในเครือข่าย Base และ Optimism (หมายเหตุ: พยานหลักฐานเป็นเครื่องมือสำหรับดึงข้อมูลแบบเรียลไทม์ก่อนนำไปส่งยังบล็อกเชน)

ในกลไกการกู้ยืมอย่าง Moonwell ผู้ใช้สามารถฝากสินทรัพย์เช่น cbETH เป็นหลักประกัน แล้วกู้เหรียญอื่นได้ หากตลาดตกลง มูลค่าหลักประกันลดลง เมื่อมูลค่าหลักประกันน้อยกว่าหนี้ ระบบจะทำการปิดตำแหน่งโดยอัตโนมัติ (ผู้ใช้จะได้รับเงินทุนรวม) เพื่อชำระหนี้และยึดหลักประกันในราคาที่ลดลง

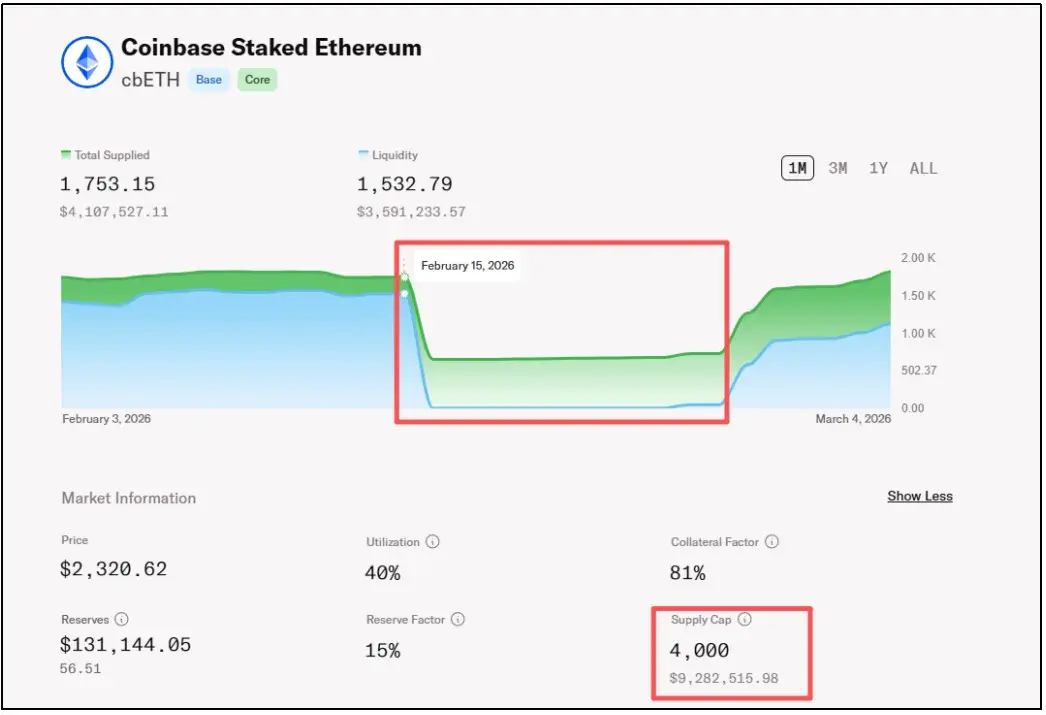

ก่อนเกิดเหตุ ตลาด cbETH ของ Moonwell มีเงินทุนสูงและมีการวางหลักประกันมาก แต่การทดสอบพยานหลักฐานไม่เพียงพอ ขาดการคูณขั้นตอนหนึ่ง ทำให้ราคาผิดพลาดอย่างรุนแรง ความเสี่ยงจึงถูกขยายตัวอย่างรวดเร็ว

สอง, การวิเคราะห์เหตุการณ์: AI เขียนโค้ดผิดพลาด

เหตุการณ์นี้เป็นครั้งแรกในวงการที่เกิดจาก Vibe Coding (การเขียนโค้ดด้วย AI ช่วย) ซึ่งเป็นอุบัติเหตุด้านความปลอดภัยบนบล็อกเชนที่มีรากฐานมาจากช่องโหว่การตั้งค่าพยานหลักฐานระดับต่ำแต่ร้ายแรง

1. สาเหตุของช่องโหว่

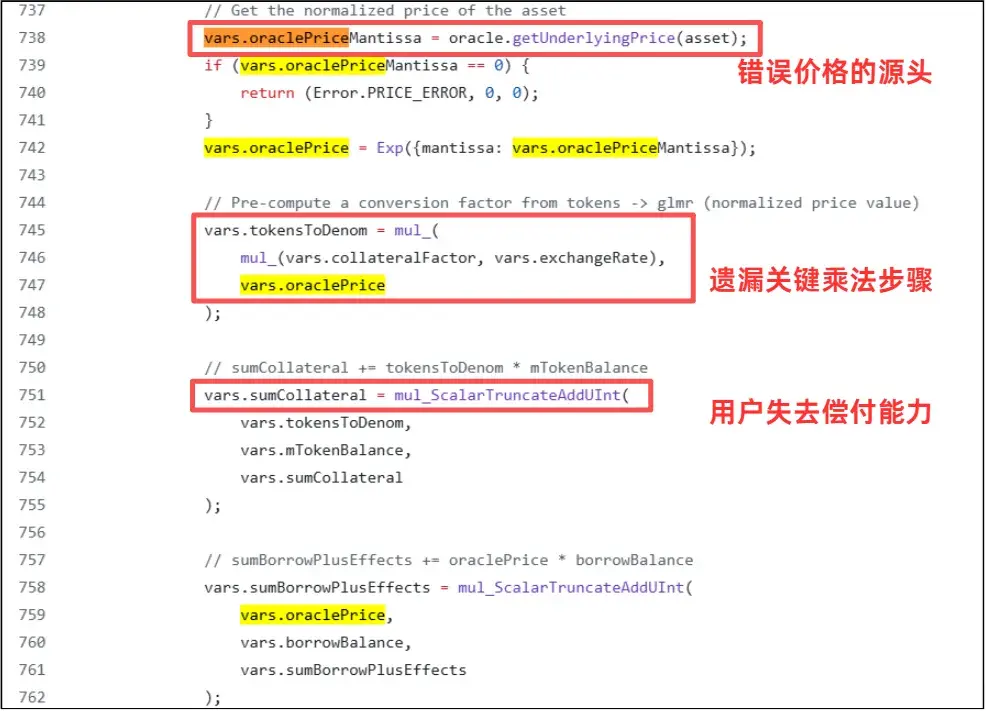

ต้นเหตุของเหตุการณ์นี้อยู่ที่การประเมินราคาสินทรัพย์ cbETH ผิดพลาด cbETH เป็นโทเคน staking ที่มีสภาพคล่องสูง มูลค่ารวมถึงรางวัล staking ที่สะสมไว้ โดยปกติ 1 cbETH สามารถแลกเป็นประมาณ 1.12 ETH ได้

ดังนั้น ค่าราคา USD ที่ถูกต้องควรคำนวณเป็น:

ราคาสินทรัพย์ cbETH เป็น USD = (อัตราแลกเปลี่ยน cbETH กับ ETH) × (ราคาของ ETH เป็น USD)

ตัวอย่างเช่น: สมมุติว่า 1 cbETH ≈ 1.12 ETH และ 1 ETH ≈ 2200 USD ราคาที่แท้จริงของ 1 cbETH ควรเป็น 2464 USD

แต่ในโค้ดที่สร้างโดย AI ชื่อ Claude เนื่องจากขาดการตรวจสอบตรรกะอย่างครบถ้วน จึงผิดพลาดโดยตรงที่การชี้แหล่งข้อมูลราคาของ cbETH ไปยัง cbETHETH_ORACLE ซึ่งแหล่งข้อมูลนี้ให้ข้อมูลเฉพาะอัตราแลกเปลี่ยน cbETH กับ ETH (เช่น 1.12) เท่านั้น ไม่สามารถให้ราคาของ ETH เป็น USD ได้

ความผิดพลาดที่ขาดการคูณขั้นตอนสำคัญนี้ ทำให้โปรแกรมเข้าใจผิดว่า “อัตราแลกเปลี่ยน” คือ “มูลค่าราคา USD” ซึ่งสินทรัพย์ที่มีมูลค่ากว่า 2400 ดอลลาร์ กลับถูกประเมินเป็นเพียง 1.12 ดอลลาร์อย่างผิดพลาด ทำให้ราคาถ่างกันเกือบ 2000 เท่า

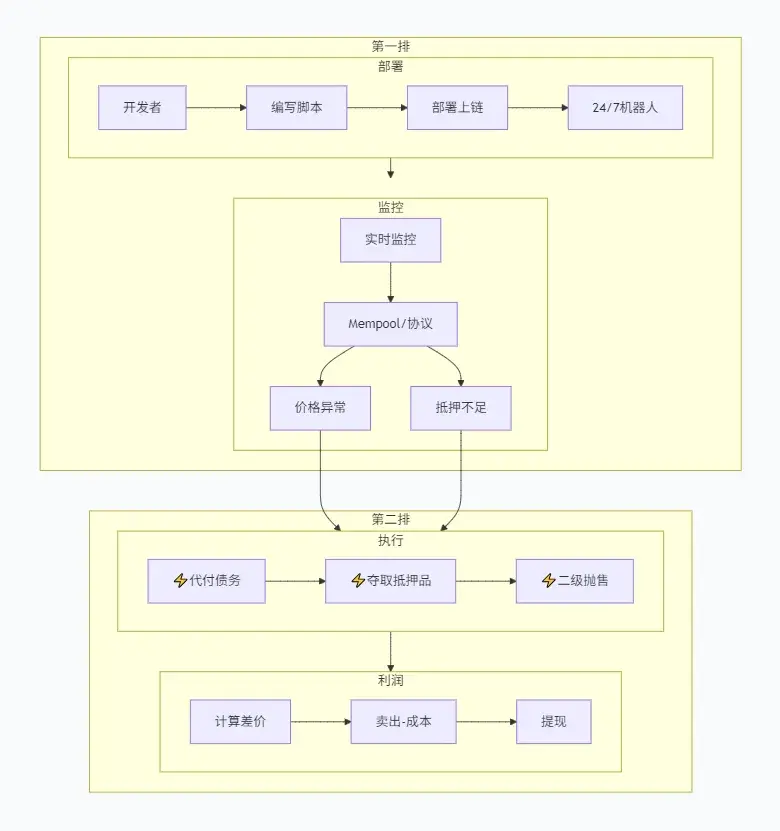

2. การคืนทุนจากการโจมตี

การประเมินมูลค่าสินทรัพย์ต่ำเกินจริงอย่างรุนแรงนี้ ทำให้ตำแหน่งการวางหลักประกันของผู้ใช้จำนวนมากถูกระบบเข้าใจผิดว่า “ไม่มีเงินชำระหนี้” กระบวนการโจมตีนี้ดำเนินไปอย่างรวดเร็วและเป็นอัตโนมัติอย่างชัดเจน:

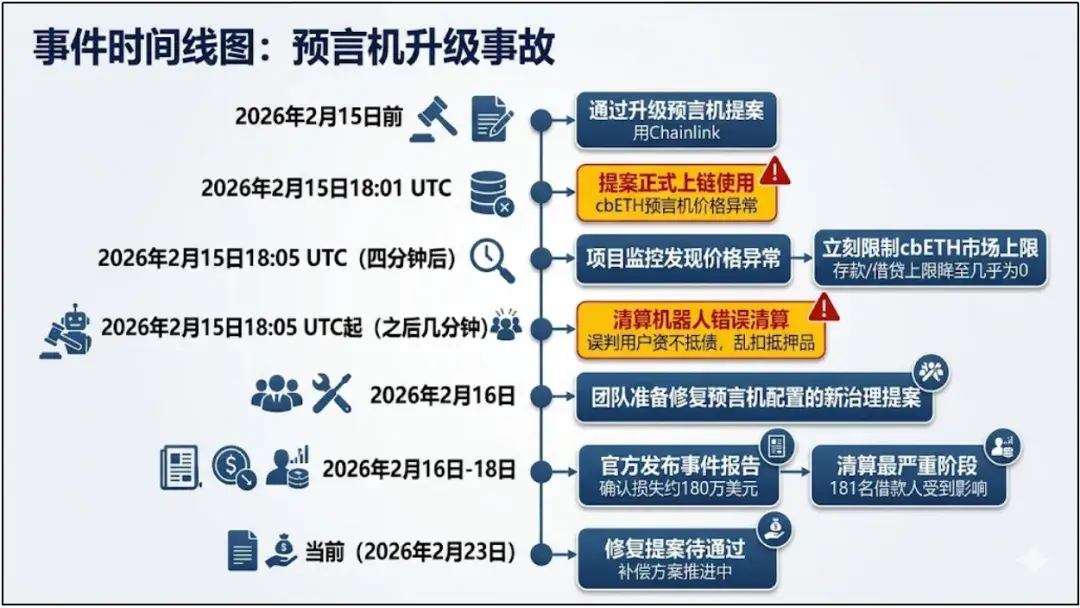

16 กุมภาพันธ์ 2026 เวลา 02:01 น. (UTC+8): ข้อเสนอ MIP-X43 ถูกดำเนินการสำเร็จ การตั้งค่าพยานหลักฐาน cbETH บนเครือข่าย Base ถูกเปิดใช้งานผิดพลาด

บอทกลไกการชำระหนี้บนบล็อกเชนตรวจจับโอกาสทำกำไร บอทใช้ flash loan ยืม USDC ในจำนวนเล็กน้อยอย่างรวดเร็วในต้นทุนต่ำ เพื่อชำระหนี้ให้กับผู้กู้ (เพราะระบบเชื่อว่า 1 cbETH มีมูลค่าเพียง 1 ดอลลาร์กว่าๆ) แล้วได้สิทธิ์ในการปิดตำแหน่ง

หลังจากยึดหลักประกัน cbETH ที่มีมูลค่าสูงจริง บอทก็ขายใน DEX ตามราคาตลาดเพื่อทำกำไร บอทหลายตัวดำเนินการวนซ้ำภายในไม่กี่นาที รวมยึด cbETH ไปทั้งสิ้น 1,096.317 ชิ้น

การโจมตีนี้ไม่ใช่การแฮ็กที่วางแผนล่วงหน้า แต่เป็นการดำเนินการของบอทกลไกการชำระหนี้ที่เขียนโค้ดไร้สาระ เมื่อไม่มีโจรในความหมายแบบเดิม เงินจำนวน 1.78 ล้านดอลลาร์ก็หายวับไปกับตา แล้วใครเป็นเจ้าของเงินก้อนนี้กันแน่? คำตอบอยู่ที่เส้นทางการไหลของเงินในอนาคต

สาม, เส้นทางการไหลของเงิน: ไม่มีแฮ็กเกอร์ มีแต่กลุ่มเก็งกำไร

เนื่องจากไม่มีแฮ็กเกอร์ในความหมายแบบเดิม เงินจำนวน 1.78 ล้านดอลลาร์ที่หายวับไปนี้ ไปอยู่ในกระเป๋าของใครกันแน่?

เงินไปไหน?

คำตอบคือ: กลุ่มเก็งกำไรที่ตั้งกลุ่มบอทกลไกการชำระหนี้

บอทกลไกการชำระหนี้ไม่ได้เกิดขึ้นเอง มันเป็นสคริปต์อัตโนมัติที่เขียนและติดตั้งโดยโปรแกรมเมอร์จริงหรือทีม quant (เช่น MEV searcher) เมื่อระบบเกิดข้อผิดพลาดจาก AI ที่คูณผิด ทำให้สินทรัพย์มูลค่า 2400 ดอลลาร์ถูกขายในราคาที่ต่ำกว่ามากในตลาด บอทเหล่านี้เหมือนนักล่า คอยล่าโอกาสอยู่เสมอ

พวกมันชำระหนี้ในบัญชีที่มีมูลค่าเพียงไม่กี่ดอลลาร์ให้ผู้ใช้ แล้วยึดหลักประกันมูลค่าสูง แล้วขายต่อในราคาตลาดจริง สุดท้าย เงินจำนวนเกือบ 178,000 ดอลลาร์ก็ไหลเข้าสู่กระเป๋าเงินส่วนตัวของเจ้าของบอท พวกเขาใช้ช่องโหว่ของระบบอย่างถูกต้องตามกฎหมายและเป็นไปตามกฎเกณฑ์ในการถอนเงินจำนวนหลายล้านดอลลาร์นี้

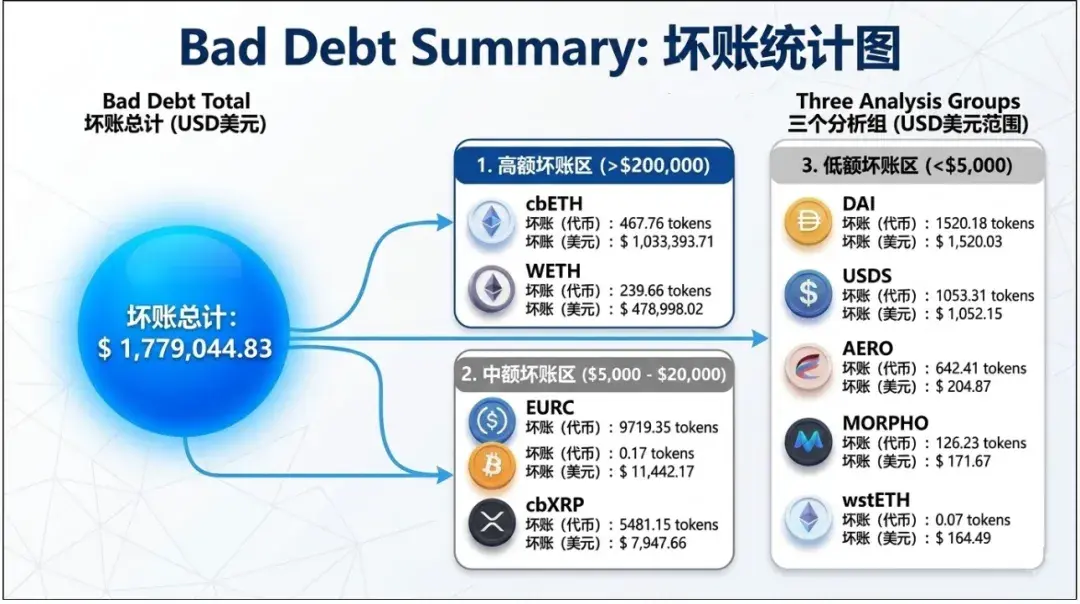

ในเหตุการณ์นี้ สินทรัพย์ทั้ง 11 ชนิดในระบบได้รับความเสียหาย รวมมูลค่าความเสียหายดังนี้:

หลังเกิดเหตุ ทีมงาน Moonwell รีบระงับฟังก์ชันการกู้ยืมและชำระหนี้ พร้อมส่งข้อเสนอแก้ไขใหม่เพื่อปรับแต่งพารามิเตอร์พยานหลักฐาน เพื่อเรียกคืนความเชื่อมั่น โดยต้องใช้เงินในคลังของโปรโตคอลเองเพื่อชดเชยความเสียหายจำนวน 1.78 ล้านดอลลาร์ และชดเชยผู้ใช้ที่ถูกชำระหนี้โดยไม่สมควรเต็มจำนวน

สี่, AI ควบคุม: เพิ่มประสิทธิภาพหรือเสี่ยงต่อความปลอดภัย?

หลังเหตุการณ์ ส่วนใหญ่ในสื่อวิจารณ์ว่า “Claude เขียนโค้ดผิดพลาดร้ายแรง” แต่ในเชิงวิเคราะห์ การโยนความผิดให้ AI ในเรื่องเงินจำนวน 1.78 ล้านดอลลาร์นี้ ก็อาจเป็นการกล่าวโทษที่ไม่ยุติธรรมเท่าไร

ช่องโหว่นี้ไม่ใช่ความลับขั้นสูง เป็นความผิดพลาดง่ายๆ ที่มนุษย์โปรแกรมเมอร์ก็อาจทำได้

สิ่งที่น่ากลัวคือ กระบวนการตรวจสอบความปลอดภัยของโปรเจกต์แทบไม่มีอยู่จริง ก่อนเปิดตัว ไม่มีใครตรวจสอบว่าราคาถูกต้องหรือไม่ หากคุณให้คำสั่งที่ถูกต้อง AI ก็สามารถเขียนชุดทดสอบเพื่อป้องกันข้อผิดพลาดเหล่านี้ได้อย่างชัดเจน

ดังนั้น บทเรียนสำคัญจากเหตุการณ์นี้ไม่ใช่ “AI เขียนโค้ดไม่ได้” แต่คือ การละเลยขั้นตอนการตรวจสอบที่สำคัญที่สุดเพื่อความปลอดภัย

ไม่ว่า AI จะเก่งแค่ไหน มันไม่มีความเข้าใจเรื่องเงินทอง และไม่สามารถรับผิดชอบได้ AI เป็นเพียงเครื่องมือที่ดีมากเท่านั้น คนต้องใช้ AI อย่างระมัดระวัง อย่าให้ AI เป็นผู้ตัดสินใจแทนคนเด็ดขาด

ห้า, สรุป: เมื่อ AI เขียนโค้ด คนควรระวังมากขึ้น

เหตุการณ์ Moonwell นี้โดยเนื้อแท้ไม่ซับซ้อน ไม่มีแฮ็กเกอร์เก่ง ไม่มีช่องโหว่ซับซ้อน และไม่มีการโจมตีที่ซับซ้อนอะไร เพียงแต่ AI เขียนโค้ดผิดพลาดเล็กน้อย และมนุษย์ก็ไม่ได้ตรวจสอบให้ดีเท่านั้น

แต่ในโลกของบล็อกเชน ความผิดพลาดเล็กน้อยในโค้ดอาจหมายถึงเงินหลายล้านดอลลาร์ ใน DeFi โค้ดคือกฎเกณฑ์ เมื่อกฎถูกเขียนลงบนสายโซ่ ก็จะถูกเครื่องจักรดำเนินการโดยไม่ลังเล การที่โปรเจกต์จำนวนมากเริ่มพึ่งพา “Vibe Coding” การตรวจสอบโค้ดและการบริหารความเสี่ยงจึงควรเป็นเส้นสุดท้ายของการป้องกัน

เทคโนโลยีอาจเป็นอัตโนมัติขึ้นเรื่อยๆ แต่ความปลอดภัยไม่ควรเป็นอัตโนมัติ

btc.bar.articles

ชายอายุ 22 ปี ถูกตัดสินจำคุก 70 เดือน ฐาน $263 ล้านการโจรกรรมคริปโทเพื่อฟอกเงิน

Litecoin ประสบการจัดระเบียบเชนครั้งใหญ่ หลังถูกโจมตีช่องโหว่แบบศูนย์เดย์ในเลเยอร์ความเป็นส่วนตัว MWEB

ที่อยู่ที่เชื่อมโยงกับ Avi Eisenberg แสดงกิจกรรมบนเชนใหม่ เพิ่มความกังวลด้านความปลอดภัย

Sui 链 DeFi 借贷协议 Scallop 遭黑客攻击,旧版合约漏洞导致 150,000 SUI 被盗

Scallop ค้นพบช่องโหว่ในกลุ่มรางวัล sSUI สูญเสีย 150K SUI แต่สัญญาชดใช้เต็มจำนวน

Litecoin ประสบการจัดระเบียบสายโซ่ระดับลึก หลังถูกใช้ประโยชน์จากช่องโหว่แบบ zero-day ในชั้นความเป็นส่วนตัว MWEB