谷歌的報告改變了加密世界的時間表

量子威脅,長期被加密貨幣生態系統視為理論風險,已於2026年3月31日由谷歌量子AI團隊發布的技術報告中成為具體且緊迫的問題。該報告揭示,保護比特幣和以太坊等巨型區塊鏈的加密系統可以在比之前假設所需的量子計算能力少得多的情況下被破解,迫使行業重新制定安全時間表。這些發現表明,向後量子密碼學(PQC)的轉型不再是選擇,而是迫在眉睫的必要。

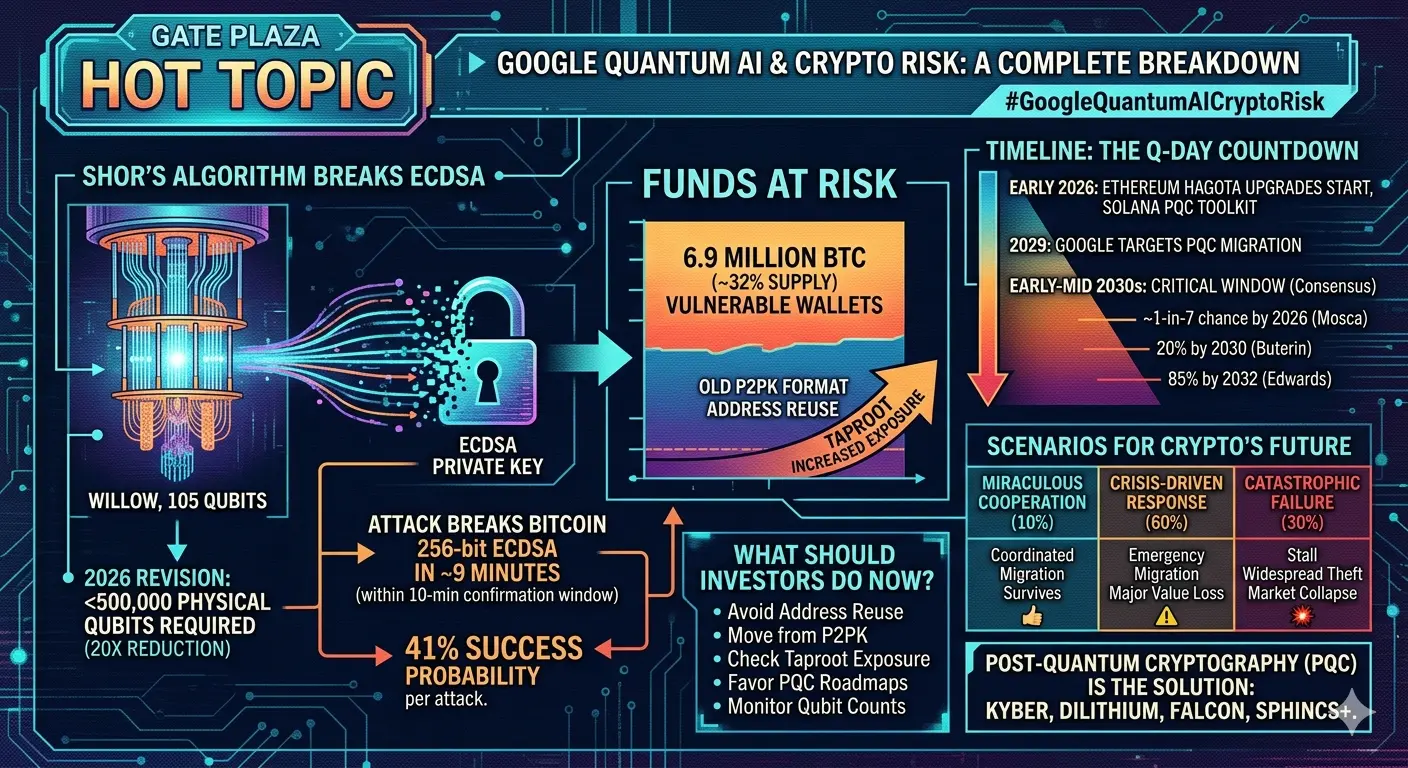

該報告最引人注目的發現是對量子攻擊所需資源估算的顯著下降。此前認為此類攻擊需要數百萬個量子比特,而谷歌研究人員現在預測,少於50萬個物理量子比特就足夠了;這比之前的估算降低了80%。根據研究中提出的理論情景,具有足夠能力的量子計算機大約可以在9分鐘內破解比特幣的私鑰。由於這個時間短於比特幣網絡的區塊確認時間,這對於針對性攻擊,尤其是利用交易階段漏洞的攻擊,構成了嚴重威脅。同樣地,甚至一些以太坊最大錢包也可能在短短9天內被破解。威脅的核心在於橢圓曲線密碼學(ECDSA),它保護著這些網絡。這一加密標準,對經典計算機來說幾乎無法破解,但在能運行Shor算法的量子計算機面前就變得脆弱。

谷歌的明確警告也為加密行業提供了一條路線圖。該公司已將2029年定為在其生態系統內轉向抗量子加密的關鍵目標。這一日期被視為威脅可能從理論轉為實踐的第一個門檻,使當前的加密基礎設施變得過時。在此背景下,強調2026–2028年應是規劃和準備的年份,2029年則是全面適應的年份。開發者社群迅速響應這一號召。比特幣核心開發者已開始著手制定新的比特幣改進提案(BIP),以增強網絡對量子攻擊的抵抗力,並在測試網絡上測試抗量子安全模型。社群內的普遍共識是,無需恐慌,但適應過程絕對不能延遲。

在這場技術革命中,討論不僅集中在風險上,也關注潛在的機遇。像伊隆·馬斯克這樣的名人也就此發表評論,提出“積極”的場景,例如量子計算機有朝一日能用來恢復丟失或無法訪問的私鑰。這提醒我們,威脅只是事物的一面,量子時代也可能開啟新的、意想不到的大門。

總之,谷歌的報告並非末日預言,而是一個警醒。對於加密世界來說,現在的問題是“是否存在威脅?”而不是“這個威脅何時會成為現實,以及我們準備好了嗎?”量子風險時間表的加速,使得向後量子密碼學的轉型成為行業的首要任務之一。如果比特幣、以太坊和其他主要網絡能成功應對這一根本且不可避免的轉變,它們將確保數字資產的長期安全與未來。#CreatorLeaderboard

量子威脅,長期被加密貨幣生態系統視為理論風險,已於2026年3月31日由谷歌量子AI團隊發布的技術報告中成為具體且緊迫的問題。該報告揭示,保護比特幣和以太坊等巨型區塊鏈的加密系統可以在比之前假設所需的量子計算能力少得多的情況下被破解,迫使行業重新制定安全時間表。這些發現表明,向後量子密碼學(PQC)的轉型不再是選擇,而是迫在眉睫的必要。

該報告最引人注目的發現是對量子攻擊所需資源估算的顯著下降。此前認為此類攻擊需要數百萬個量子比特,而谷歌研究人員現在預測,少於50萬個物理量子比特就足夠了;這比之前的估算降低了80%。根據研究中提出的理論情景,具有足夠能力的量子計算機大約可以在9分鐘內破解比特幣的私鑰。由於這個時間短於比特幣網絡的區塊確認時間,這對於針對性攻擊,尤其是利用交易階段漏洞的攻擊,構成了嚴重威脅。同樣地,甚至一些以太坊最大錢包也可能在短短9天內被破解。威脅的核心在於橢圓曲線密碼學(ECDSA),它保護著這些網絡。這一加密標準,對經典計算機來說幾乎無法破解,但在能運行Shor算法的量子計算機面前就變得脆弱。

谷歌的明確警告也為加密行業提供了一條路線圖。該公司已將2029年定為在其生態系統內轉向抗量子加密的關鍵目標。這一日期被視為威脅可能從理論轉為實踐的第一個門檻,使當前的加密基礎設施變得過時。在此背景下,強調2026–2028年應是規劃和準備的年份,2029年則是全面適應的年份。開發者社群迅速響應這一號召。比特幣核心開發者已開始著手制定新的比特幣改進提案(BIP),以增強網絡對量子攻擊的抵抗力,並在測試網絡上測試抗量子安全模型。社群內的普遍共識是,無需恐慌,但適應過程絕對不能延遲。

在這場技術革命中,討論不僅集中在風險上,也關注潛在的機遇。像伊隆·馬斯克這樣的名人也就此發表評論,提出“積極”的場景,例如量子計算機有朝一日能用來恢復丟失或無法訪問的私鑰。這提醒我們,威脅只是事物的一面,量子時代也可能開啟新的、意想不到的大門。

總之,谷歌的報告並非末日預言,而是一個警醒。對於加密世界來說,現在的問題是“是否存在威脅?”而不是“這個威脅何時會成為現實,以及我們準備好了嗎?”量子風險時間表的加速,使得向後量子密碼學的轉型成為行業的首要任務之一。如果比特幣、以太坊和其他主要網絡能成功應對這一根本且不可避免的轉變,它們將確保數字資產的長期安全與未來。#CreatorLeaderboard