# 黑客以風險投資者身份攻擊加密專家Moonlock Lab的分析師揭露了一場對Web3開發者和加密專家的大規模攻擊。黑客偽裝成風險投資者,並在LinkedIn上尋找受害者。不法分子稱讚專家的項目並提出合作建議。之後,他們會發送指向假冒視頻會議的連結,感染電腦病毒。## 合法商業的幻象攻擊者建立了三個虛假的加密基金:SolidBit Capital、MegaBit 和 Lumax Capital。這些組織的網站看起來可信。網站上列有公司歷史、投資組合和管理層名單。員工的面孔圖片由神經網絡生成。來源:Moonlock Lab。詐騙者用假帳號向專家發送訊息,假扮這些基金的高層管理人員。對話一開始就以讚美受害者的專業成就作為開場。## 透過ClickFix進行感染不法分子迅速將對話轉移到即時通訊軟體,並邀請進行視頻通話。受害者會收到一個Calendly的連結。該地址會將用戶重定向到Zoom、Google Meet或其他類似服務的完全複製網站。在螢幕上會彈出Cloudflare驗證窗口。系統要求勾選並確認自己不是機器人。這是黑客使用的ClickFix技術。點擊按鈕後,惡意程式會悄悄將有害的代碼複製到剪貼簿。網站會顯示帶有計時器的動畫指示。用戶被要求打開系統終端,粘貼剛才複製的內容,然後按Enter。代碼會自動識別操作系統:* **在Windows上**,會啟動一個隱藏的進程,直接在記憶體中運行。病毒不會將文件保存到硬碟,從而避開安全系統;* **在macOS上**,腳本會檢查Python是否存在,悄悄下載所需的庫,並在系統中植入。來源:Moonlock Lab。在某些情況下,黑客會向受害者發送一個完全複製Mac版Zoom界面的應用程式。該程式模擬登錄窗口,收集密碼並將其傳送到詐騙者的Telegram機器人。## 與朝鮮黑客的聯繫假網站的地址註冊在來自美國波士頓的Anatoly Bigdash名下,但專家對此人是否真實存有疑慮。來源:Moonlock Lab。研究人員注意到其攻擊手法與UNC1069組織的策略高度一致。該團隊自2018年起便攻擊加密項目。Mandiant的分析師曾將其與朝鮮聯繫起來。犯罪分子使用相同的惡意鏈接結構和類似的假視頻通話欺騙場景。為了防範此類攻擊,專家建議檢查對話對象域名的註冊日期。合法服務從不要求用戶在終端輸入命令來驗證身份或啟動直播。通過外部鏈接跳轉時,也能辨識出異常。提醒大家,2025年6月,風險投資公司Hypersphere的投資合作夥伴Mehdi Faruk曾遭遇一場假Zoom通話的釣魚攻擊。

黑客以風險投資者的身份攻擊加密專家 - ForkLog:加密貨幣、人工智能、奇點、未來

Moonlock Lab的分析師揭露了一場對Web3開發者和加密專家的大規模攻擊。黑客偽裝成風險投資者,並在LinkedIn上尋找受害者。

不法分子稱讚專家的項目並提出合作建議。之後,他們會發送指向假冒視頻會議的連結,感染電腦病毒。

合法商業的幻象

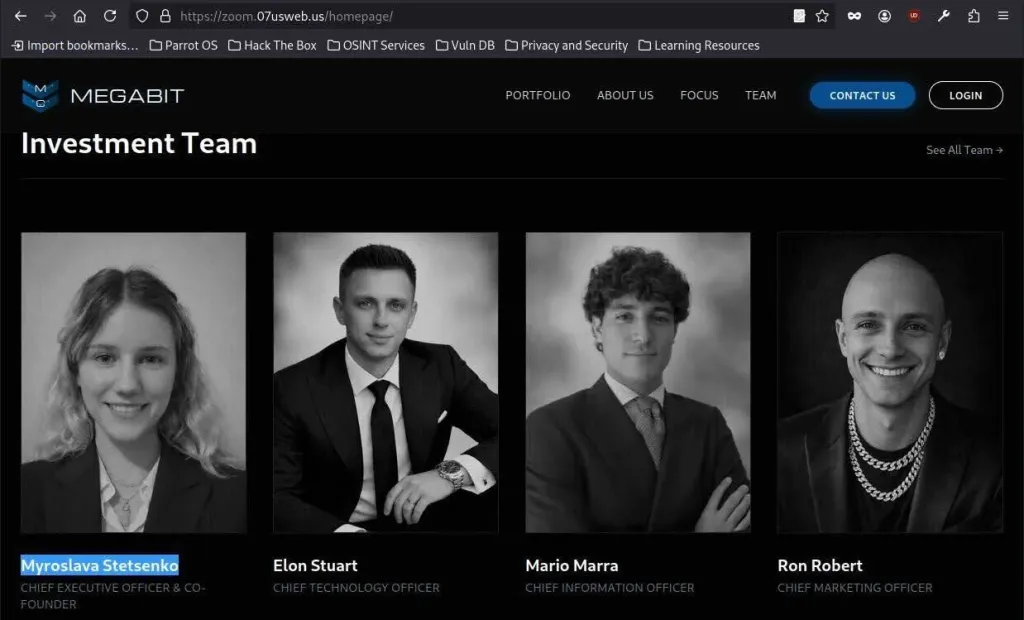

攻擊者建立了三個虛假的加密基金:SolidBit Capital、MegaBit 和 Lumax Capital。這些組織的網站看起來可信。網站上列有公司歷史、投資組合和管理層名單。員工的面孔圖片由神經網絡生成。

透過ClickFix進行感染

不法分子迅速將對話轉移到即時通訊軟體,並邀請進行視頻通話。受害者會收到一個Calendly的連結。該地址會將用戶重定向到Zoom、Google Meet或其他類似服務的完全複製網站。

在螢幕上會彈出Cloudflare驗證窗口。系統要求勾選並確認自己不是機器人。這是黑客使用的ClickFix技術。

點擊按鈕後,惡意程式會悄悄將有害的代碼複製到剪貼簿。網站會顯示帶有計時器的動畫指示。用戶被要求打開系統終端,粘貼剛才複製的內容,然後按Enter。

代碼會自動識別操作系統:

與朝鮮黑客的聯繫

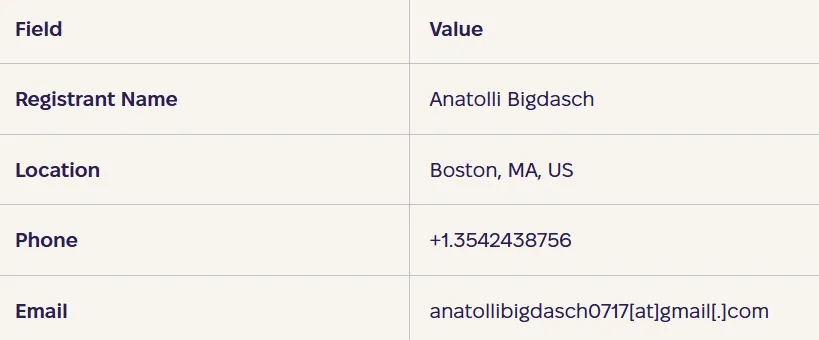

假網站的地址註冊在來自美國波士頓的Anatoly Bigdash名下,但專家對此人是否真實存有疑慮。

為了防範此類攻擊,專家建議檢查對話對象域名的註冊日期。合法服務從不要求用戶在終端輸入命令來驗證身份或啟動直播。通過外部鏈接跳轉時,也能辨識出異常。

提醒大家,2025年6月,風險投資公司Hypersphere的投資合作夥伴Mehdi Faruk曾遭遇一場假Zoom通話的釣魚攻擊。