História do caso dos piratas informáticos da Drift: como os piratas informáticos norte-coreanos, após 6 meses de infiltração, conceberam o maior assalto DeFi da primavera de 2026

A infiltração de uma organização norte-coreana no Drift já dura há mais de seis meses; utilizando engenharia social e o Durable Nonce, foram roubados cerca de 2,8 mil milhões de dólares em ativos, atingindo gravemente a confiança na segurança do DeFi.

Planeamento meticuloso que atravessou meio ano: de cumprimentos numa reunião a um assalto de 280M

No dia 1 de abril, que deveria ser um dia cheio de troças, o Drift Protocol, a principal bolsa de negociação de contratos perpétuos na cadeia Solana, sofreu um golpe devastador. Este ataque fez desaparecer de forma repentina cerca de 280 a 286 milhões de dólares em ativos dos utilizadores num espaço de apenas 10 segundos, estabelecendo o maior registo de um ataque informático no sector DeFi desde 2026.

- Notícias relacionadas: A plataforma DeFi Drift foi pirateada no Dia da Mentira! O hacker esvaziou ativos de 270 milhões de dólares, e a chave do administrador tornou-se uma falha

De acordo com o relatório de investigação divulgado posteriormente pela equipa do Drift, este incidente teve origem numa ação de “inteligência estruturada” que se vinha a preparar há mais de 6 meses e que tem antecedentes a nível estatal. As investigações preliminares indicam que esta ação tem fortes ligações à organização de ameaça da Coreia do Norte UNC4736 (também conhecida como AppleJeus ou Citrine Sleet), a qual lançou um ataque de 50 milhões de dólares contra a Radiant Capital em outubro de 2024. A operação de infiltração contra o Drift ignorou a pesquisa tradicional de vulnerabilidades de código e, em vez disso, recorreu a manipulação humana com uma precisão extremamente elevada, contornando múltiplas proteções como auditorias de código e carteiras de hardware.

Fonte da imagem: X/@DriftProtocol Relatório de investigação divulgado posteriormente pela equipa do Drift; este incidente teve origem numa ação de “inteligência estruturada” que se vinha a preparar há mais de 6 meses e que tem antecedentes a nível estatal

A estratégia do “agente-sombra” dos hackers norte-coreanos

Este esquema de longa duração começou numa grande conferência de criptomoedas em outubro de 2025. Na altura, vários indivíduos que se diziam representantes de empresas de trading quantitativo abordaram proactivamente os membros centrais do Drift, manifestando interesse em colaborar na integração do protocolo e na provisão de liquidez.

Ao longo dos seis meses seguintes, estes hackers demonstraram um nível muito elevado de profissionalismo e competências técnicas. Discutiram frequentemente estratégias de negociação com a equipa de desenvolvimento através de canais Telegram; e, entre dezembro de 2025 e janeiro de 2026, chegaram mesmo a implementar no Drift um “Ecossystem Vault” de funcionalidade completa e depositaram mais de 1 milhão de dólares em capital próprio para criar credibilidade.

É de notar que a equipa do Drift confirmou que as pessoas que apareceram no local da conferência não eram de nacionalidade norte-coreana, o que evidencia que os hackers da Coreia do Norte estão a empregar com frequência intermediários terceiros ou agentes com identidades perfeitamente adequadas para realizar engenharia social presencial. Este modelo de “plantio profundo” teve sucesso ao fazer a equipa do Drift baixar a guarda, encarando a ameaça latente como um parceiro de confiança a longo prazo.

Durable Nonce e vulnerabilidades nas ferramentas de desenvolvimento

Depois de estabelecerem uma confiança sólida, os atacantes começaram a executar o plano de intrusão final: infetar os dispositivos de trabalho dos programadores através da partilha de repositórios (Repo) de código malicioso ou do convite para instalarem uma versão de teste da aplicação (TestFlight). A investigação indica que os atacantes exploraram falhas de segurança graves existentes nas ferramentas de desenvolvimento da época, o VSCode e o Cursor: bastava que os programadores abrisse uma determinada pasta no editor para que o código malicioso fosse executado automaticamente, sem qualquer aviso.

Assim que conseguiram controlar os dispositivos de dois membros do Security Council, os hackers induziram-nos a assinar instruções de autorização com privilégios de gestão. Em seguida, tiraram partido de uma funcionalidade legítima da rede Solana chamada “Durable Nonces” para armazenar essas instruções de transação previamente assinadas na blockchain durante até uma semana, a fim de contornar a deteção.

Até 1 de abril, a armadilha foi totalmente fechada e os hackers executaram 31 transações de levantamento em apenas 10 segundos. Os ativos afetados foram extremamente abrangentes, incluindo tokens $JLP no valor de 155 milhões de dólares, bem como mais de 66,40 milhões de $USDC, 477 mil $WETH e outras várias categorias de ativos de referência, levando a que o valor total bloqueado do Drift (TVL) descesse abruptamente de 550 milhões de dólares para menos de 250 milhões de dólares; o preço do token nativo DRIFT também caiu mais de 98%.

Controvérsia sobre negligência civil e ameaça de IA, uma transformação forçada do exemplo de segurança no DeFi

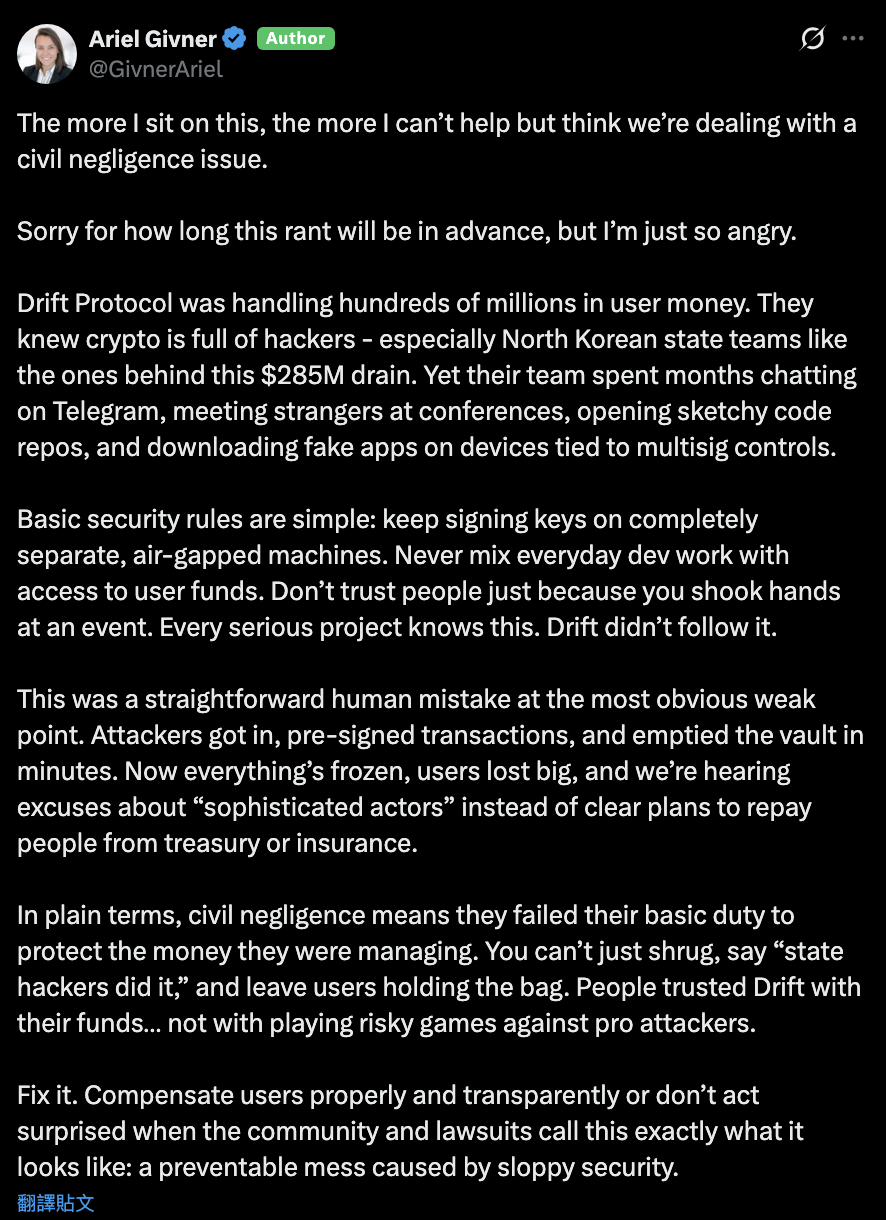

Este incidente suscitou críticas intensas por parte dos meios jurídicos e técnicos. O advogado de criptomoedas Ariel Givner assinalou que as ações da equipa do Drift podem configurar “negligência civil”, uma vez que a equipa de desenvolvimento não conseguiu cumprir procedimentos básicos de segurança operacional, como guardar chaves assinadas em dispositivos físicos totalmente isolados (Air-gapped systems) e abrir ficheiros externos de origem desconhecida em dispositivos associados à gestão de permissões.

Fonte da imagem: X/@GivnerAriel O advogado de criptomoedas Ariel Givner afirma que as ações da equipa do Drift podem configurar “negligência civil”

Ao mesmo tempo, o diretor técnico da Ledger, Charles Guillemet, alertou que, com o desenvolvimento e a popularização das tecnologias de IA, o custo destas engenharias sociais sofisticadas está a aproximar-se de zero. A IA consegue gerar identidades falsas e documentação técnica altamente persuasivas, tornando as barreiras humanas cada vez mais frágeis. Neste momento, o Drift congelou todas as funcionalidades do protocolo e tentou negociar em cadeia com carteiras dos atacantes, mas a maioria das opiniões sobre a recuperação dos fundos é pessimista.

Este assalto deixou um aviso pesado para toda a indústria: quando os hackers já passaram a atacar a psicologia humana em vez da lógica do código, confiar apenas na governação de carteiras multi-assinatura já não consegue garantir a segurança dos ativos; reforçar a disciplina operacional e o isolamento em hardware é a única saída para prevenir ameaças de nível estatal.

Leitura adicional

Drift: de quem foi a culpa? Os hackers conseguiram transferir ativos entre cadeias sem congelar, e ZachXBT critica duramente o Circle por incompetência