O que é o Google Authenticator? Guia de Segurança 2FA para Criptoativos

O que é o Google Authenticator?

Imagem: https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2

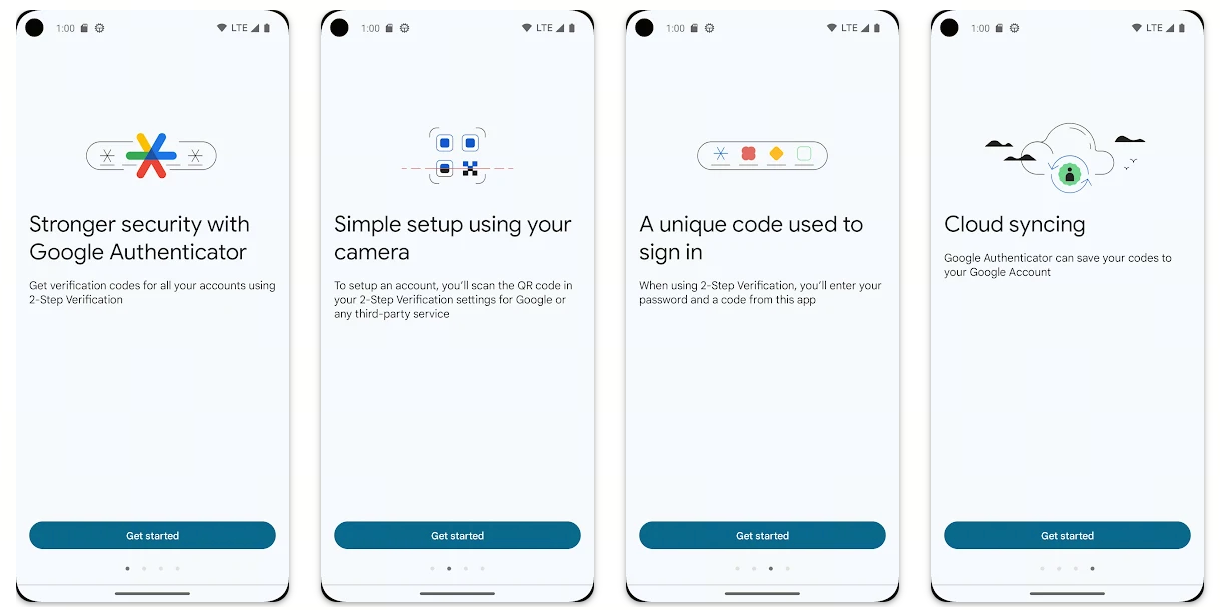

De forma simples, o Google Authenticator é uma aplicação móvel desenvolvida pela Google que permite autenticação de dois fatores (2FA). Utiliza códigos temporários de uso único baseados em tempo (TOTP), pelo que, ao aceder a um website ou serviço compatível, deve introduzir um código único de seis ou oito dígitos gerado pela aplicação, além do seu nome de utilizador e palavra-passe. Este processo reforça substancialmente a segurança da conta, pois, mesmo que um atacante saiba a sua palavra-passe, também terá de ter acesso ao seu telemóvel para conseguir iniciar sessão.

No ecossistema das criptomoedas, muitas plataformas de troca e serviços de carteira recomendam ou exigem que os utilizadores ativem o 2FA, já que os ativos digitais são geralmente irrecuperáveis em caso de roubo.

Porque é que o 2FA é especialmente crítico no universo dos criptoativos?

Ser titular de criptoativos (como Bitcoin ou Ethereum) expõe o utilizador não só aos riscos tradicionais de roubo de conta, mas também a ameaças mais sofisticadas, como o roubo de chaves privadas ou frases mnemónicas, ataques a exchanges e software malicioso direcionado ao seu dispositivo. Neste contexto, confiar apenas na proteção por palavra-passe é insuficiente. Empresas de investigação líderes referem: “A verificação baseada em Authenticator é superior aos códigos SMS, pois o SMS é vulnerável à interceção ou ataques de substituição de SIM.” Ou seja, ativar o Google Authenticator cria uma barreira de segurança essencial para os seus criptoativos.

Vantagens do Google Authenticator para a segurança em cripto

- Geração de códigos offline: A aplicação gera códigos de uso único localmente no seu dispositivo, eliminando a dependência de SMS ou entrega por rede e reduzindo o risco de interceção de SMS ou ataque por substituição de SIM.

- Ampla compatibilidade: A maioria das exchanges de criptomoedas e serviços de carteira suportam a configuração de 2FA com esta aplicação.

- Reduz o risco de acesso após perda do dispositivo: Uma vez configurado, mesmo que a sua palavra-passe seja comprometida, o atacante terá de possuir o seu dispositivo ou aceder à aplicação Authenticator para prosseguir.

Contudo, lembre-se: embora a ferramenta seja poderosa, “a utilização correta” é fundamental para garantir verdadeira segurança.

Novas ameaças à segurança: Pixnapping e outros cenários de ataque

Embora o 2FA seja um passo crucial para reforçar a segurança, não é infalível. Um estudo recente revelou uma técnica de ataque em Android chamada “Pixnapping”. Os investigadores descobriram que este ataque pode extrair dados do ecrã de forma furtiva—including códigos 2FA e frases mnemónicas—em dispositivos Android, recorrendo a um método de canal lateral da GPU. Especificamente, os atacantes instalam uma aplicação maliciosa que sobrepõe uma camada semi-transparente sobre outras aplicações (como o Google Authenticator) e mede os atrasos de renderização da GPU em cada pixel para reconstruir o conteúdo do ecrã. O estudo demonstrou que, em alguns dispositivos, os códigos 2FA podem ser extraídos em menos de 30 segundos. Para titulares de criptoativos, isto significa que, mesmo com o Authenticator ativado, é necessário manter-se vigilante. Mantenha sempre o sistema operativo do dispositivo atualizado, evite instalar aplicações de fontes desconhecidas e impeça terceiros de observar o seu ecrã ao exibir frases mnemónicas ou códigos de acesso.

Como configurar e utilizar corretamente o Google Authenticator

Passos recomendados para novos utilizadores:

- Descarregue o Google Authenticator na loja oficial de aplicações do seu dispositivo (Android ou iOS).

- Localize a opção de configuração de 2FA na sua exchange ou serviço de carteira e selecione Authenticator como método.

- Leia o código QR fornecido pela plataforma ou introduza manualmente a chave para associar a sua conta à aplicação.

- Faça backup da chave ou dos códigos de recuperação: Muitos serviços fornecem códigos de backup ou uma chave de recuperação—guarde-os em segurança (por exemplo, em papel ou armazenamento offline).

- Após ativar, terá de introduzir a sua palavra-passe e o código único gerado pelo Authenticator sempre que iniciar sessão.

- Se mudar ou perder o dispositivo: Utilize sempre o código de backup para migrar antes de restaurar o Authenticator num novo dispositivo, para evitar ficar bloqueado.

- Mantenha o sistema atualizado: Para utilizadores Android, instale os patches de segurança mais recentes para se proteger contra ataques como o Pixnapping.

- Evite visualizar frases mnemónicas ou códigos em dispositivos públicos ou redes não confiáveis, e nunca faça capturas de ecrã ou guarde frases mnemónicas ou códigos 2FA na cloud ou em dispositivos ligados à internet.

Resumo: De iniciante a especialista em segurança cripto

Se está a iniciar-se no universo dos criptoativos, ativar o Google Authenticator deve ser uma das primeiras medidas de segurança. Compreender o que é, porque é essencial e como utilizá-lo—aliado ao conhecimento de ameaças emergentes como o Pixnapping—ajuda a proteger melhor os seus fundos. Lembre-se: a segurança não é um evento único, mas uma disciplina contínua. Ativar o 2FA é apenas o primeiro passo; rever regularmente os seus dispositivos, aplicações e estratégias de backup é fundamental para se tornar um verdadeiro especialista em segurança cripto.

Artigos relacionados

O que é a Fartcoin? Tudo o que precisa de saber sobre a FARTCOIN

O que são Opções Cripto?

O esquema de Cripto de $50M que ninguém está a falar

Calculadora de lucro futuro de Cripto: Como Calcular Seus Ganhos Potenciais

Gate junta-se à Oracle Red Bull Racing para lançar o "Red Bull Racing Tour": Ganhe Bilhetes Exclusivos para a F1 e Partilhe até 5,000 GT em Prémios