ทำความเข้าใจเกี่ยวกับกลไกฉันทามติและอัลกอริธึมฉันทามติหลัก 11 ประการในบทความเดียว

กลไกฉันทามติที่ดีที่สุดคือกลไกที่เหมาะกับความต้องการของผู้ใช้เสมอ

ผู้บรรยาย: อุจิวะ มาดาระ

แก้ไข: พัฟ

ที่มา: Deschool

บทความนี้เป็นบันทึกการศึกษาของบทเรียนที่สามของหลักสูตรมหาวิทยาลัย web3 ของ DeSchool และผู้บรรยายคือ Uchiha Madara เนื้อหาแห้งเกินไปและไม่ผสมกับน้ำ ขอแนะนำให้คุณรวบรวมและย่อยอย่างช้าๆ นอกจากนี้ เพื่ออำนวยความสะดวกในการทำความเข้าใจ บทความนี้มีการปรับเปลี่ยนและเพิ่มเติมบางส่วนตามเนื้อหาของหลักสูตร

เนื้อหาหลักของบทความประกอบด้วย:

-

บทนำเกี่ยวกับอัลกอริทึมฉันทามติ

-

การจำแนกประเภทของอัลกอริทึมที่สอดคล้องกัน

-

คำอธิบายโดยละเอียดเกี่ยวกับอัลกอริทึมที่สอดคล้องกัน (PoW, PoS, PoH, PoA, PBFT เป็นต้น)

01 รู้เบื้องต้นเกี่ยวกับกลไกฉันทามติ

ในการสื่อสารและการเรียนรู้ของบล็อกเชน “อัลกอริธึมฉันทามติ” เป็นคำศัพท์ที่ถูกกล่าวถึงบ่อยมาก เป็นเพราะการมีอยู่ของอัลกอริทึมฉันทามติจึงรับประกันความน่าเชื่อถือของบล็อกเชนได้

**1. เหตุใดเราจึงต้องมีกลไกฉันทามติ **

ฉันทามติที่เรียกว่าหมายความว่าหลายคนบรรลุข้อตกลง ชีวิตของเราเต็มไปด้วยกลไกฉันทามติ ตัวอย่างเช่น บริษัทต้องการให้ผู้ถือหุ้นหารือร่วมกันเพื่อตัดสินใจ ฝ่าย A และฝ่าย B ต้องนั่งลงและเจรจาเพื่อเซ็นสัญญา กระบวนการนี้เป็นกระบวนการบรรลุฉันทามติ

ในระบบบล็อกเชน สิ่งที่แต่ละโหนดต้องทำคือการทำให้บัญชีแยกประเภทสอดคล้องกับบัญชีแยกประเภทของโหนดอื่นๆ หากอยู่ในสถานการณ์แบบรวมศูนย์แบบดั้งเดิม สิ่งนี้แทบไม่เป็นปัญหา เนื่องจากมีเซิร์ฟเวอร์กลางซึ่งเรียกว่าไลบรารีหลัก และไลบรารีรองอื่นๆ สามารถจัดแนวกับไลบรารีหลักได้

แต่การบริหารแบบกระจายอำนาจไม่มีเจ้านาย ดังนั้น การตัดสินใจทำอย่างไร? ในเวลานี้จำเป็นต้องมีชุดของอัลกอริทึมเพื่อให้แน่ใจว่าฉันทามติ นี่คือสิ่งที่บทความนี้กำลังจะพูดถึง - กลไกฉันทามติ

**2. กลไกฉันทามติคืออะไร? **

กลไกฉันทามติ (กลไกฉันทามติ) ดำเนินการตรวจสอบและยืนยันการทำธุรกรรมให้เสร็จสมบูรณ์ในช่วงเวลาสั้น ๆ ผ่านการลงคะแนนเสียงของโหนดพิเศษ สำหรับธุรกรรม หากหลาย ๆ โหนดที่มีผลประโยชน์ที่ไม่เกี่ยวข้องสามารถเข้าถึงฉันทามติได้ เราสามารถพิจารณาว่าเครือข่ายทั้งหมด นอกจากนี้ยังมีฉันทามติในเรื่องนี้

แม้ว่าฉันทามติ (ฉันทามติ) และความสอดคล้อง (ความสอดคล้อง) จะถูกพิจารณาว่าเทียบเท่าโดยประมาณในหลาย ๆ สถานการณ์การใช้งาน แต่ก็มีความแตกต่างเล็กน้อยในความหมาย: การวิจัยฉันทามติมุ่งเน้นไปที่กระบวนการและอัลกอริทึมของโหนดแบบกระจายที่เข้าถึงฉันทามติ ในขณะที่การวิจัยความสอดคล้องมุ่งเน้นไปที่ขั้นตอนสุดท้าย สถานะคงตัวของกระบวนการฉันทามติของโหนด นอกจากนี้ การวิจัยฉันทามติแบบกระจายแบบดั้งเดิมส่วนใหญ่ไม่พิจารณาปัญหาการยอมรับข้อบกพร่องของไบแซนไทน์ กล่าวคือ จะสันนิษฐานว่าไม่มีโหนดไบแซนไทน์ที่ยุ่งเหยิงหรือปลอมแปลงข้อมูลอย่างมุ่งร้าย ท้ายที่สุด ในเครือข่ายบล็อกเชนที่เปิดกว้างและโปร่งใส ไม่มีการรับประกันว่าโหนดทั้งหมดจะไม่ทำสิ่งชั่วร้าย

**3. กลไกฉันทามติสามารถแก้ปัญหาอะไรได้บ้าง? **

กลไกฉันทามติสามารถแก้ปัญหาความน่าเชื่อถือในระบบแบบกระจายและรับประกันความสอดคล้องของข้อมูลและความปลอดภัยของโหนดต่างๆ ในระบบแบบกระจายแบบดั้งเดิม เนื่องจากไม่มีกลไกความเชื่อถือระหว่างโหนด จึงมีความเสี่ยงที่จะถูกโจมตีและแก้ไขโดยโหนดที่เป็นอันตราย ส่งผลให้ระบบล่มหรือข้อมูลถูกแก้ไข นอกจากนี้ ก่อนการเกิดขึ้นของเทคโนโลยีการเข้ารหัส blockchain สกุลเงินดิจิทัลที่เข้ารหัสเช่นเดียวกับสินทรัพย์อื่น ๆ สามารถทำซ้ำได้อย่างไม่มีสิ้นสุด หากไม่มีหน่วยงานตัวกลางที่เป็นศูนย์กลาง ผู้คนไม่มีทางยืนยันได้ว่ามีการใช้เงินสดดิจิทัลจำนวนหนึ่งไปแล้วหรือไม่

พูดง่ายๆ กลไกฉันทามติสามารถแก้ปัญหาสองอย่างได้อย่างมีประสิทธิภาพ: ปัญหา double-spend (เงินก้อนหนึ่งถูกใช้ไปสองครั้ง) และปัญหาทั่วไปของ Byzantine (โหนดที่เป็นอันตรายยุ่งเกี่ยวกับข้อมูล)

4. โจมตีการใช้จ่ายสองเท่า

**

กลไกฉันทามติสามารถแก้ไขการโจมตีการใช้จ่ายซ้ำซ้อนได้ในระดับหนึ่ง กล่าวคือ เงินก้อนหนึ่งถูกใช้ไปสองครั้งหรือมากกว่าสองครั้ง หรือที่เรียกว่า “การใช้จ่ายสองเท่า” ในเกมแมวจับหนู Xiao Lizi ทำพฤติกรรมการใช้จ่ายซ้ำซ้อนด้วยการทำเช็คปลอม เนื่องจากการตรวจสอบเช็คต้องใช้เวลา เขาจึงใช้ข้อมูลของเช็คเดียวกันเพื่อซื้อสินค้าหลายครั้งภายในเวลาที่แตกต่างกัน

อย่างที่เราทราบกันดีว่าโหนดบล็อกเชนมักจะพิจารณาเชนที่ยาวที่สุดว่าเป็นเชนที่ถูกต้องเสมอ และทำงานและขยายต่อไป หากโหนดสองโหนดกระจายเวอร์ชันที่แตกต่างกันของบล็อกใหม่ในเวลาเดียวกัน งานจะทำบนพื้นฐานของบล็อกที่ได้รับก่อน แต่อีกเชนหนึ่งจะถูกเก็บไว้ในกรณีที่โหนดหลังกลายเป็นเชนที่ยาวที่สุด รอจนกว่าจะพบการพิสูจน์การทำงานครั้งต่อไป และหนึ่งในสายโซ่ที่พิสูจน์แล้วว่าเป็นสายที่ยาวกว่า จากนั้นโหนดที่ทำงานบนสายโซ่สาขาอื่นจะเปลี่ยนค่าย

การใช้จ่ายทวีคูณเป็นอย่างไร? แบ่งออกเป็น 2 สถานการณ์:

**(1) ใช้จ่ายสองเท่าก่อนการยืนยัน **ธุรกรรมที่ไม่มีการยืนยันอาจไม่ได้เขียนไปยังบล็อคเชนในตอนท้าย เว้นแต่จำนวนเงินจะน้อย ทางที่ดีควรหลีกเลี่ยงการใช้จ่ายซ้ำซ้อนโดยรอการยืนยันเป็นอย่างน้อย

**(2) ใช้จ่ายสองเท่าหลังจากการยืนยัน **การดำเนินการนี้ต้องมีการควบคุมมากกว่า 50% ของกำลังการประมวลผลจึงจะนำไปใช้ได้ นั่นคือ คล้ายกับทางแยกขนาดเล็ก วางธุรกรรมสำหรับร้านค้าลงในบล็อกเด็กกำพร้า การใช้จ่ายซ้ำซ้อนแบบนี้หลังจากการยืนยันทำได้ยาก แต่เป็นไปได้ในทางทฤษฎีเท่านั้น

** มีการโจมตีแบบ double-spend ที่พบบ่อยที่สุดสามแบบ ได้แก่ การโจมตี 51% การโจมตีแบบการแข่งขัน และการโจมตีแบบ Finney **

การโจมตี 51%: การโจมตี 51% คือเมื่อบุคคลหรือกลุ่มควบคุมพลังแฮชของบล็อกเชนได้ 51% ซึ่งหมายความว่าพวกเขาสามารถควบคุมบางแง่มุมของโครงการได้ บนบล็อกเชนที่พิสูจน์การทำงานได้ เช่น Bitcoin สิ่งนี้จะสำเร็จได้โดยการควบคุมพลังการขุดของเครือข่าย ในทางกลับกัน สำหรับบล็อกเชนที่พิสูจน์การเดิมพันได้ เช่น Cardano สามารถทำได้โดยการควบคุม 51% ของโทเค็นที่เดิมพัน

Race Attack: ผู้ใช้ส่งธุรกรรมสองรายการไปยังผู้ค้าสองราย (หรือผู้ค้าและผู้ใช้) ในเวลาเดียวกัน ดังนั้นผู้โจมตีจะได้รับสินค้าสองชุดหรือได้รับสินค้าและคืนต้นทุนการทำธุรกรรมเดิม

การโจมตีของ Finney: นักขุดขุดบล็อกหรือชุดของบล็อกที่มีธุรกรรมที่โอนเงินไปยังที่อยู่ของเขาเอง บล็อกที่ถูกขุดจะไม่ถูกเผยแพร่ แต่จะถูกเก็บไว้ในขณะที่นักขุดโอนเงินให้ผู้ค้า จากนั้นผู้ค้าจะปล่อยสินค้าที่นักขุดจ่ายก่อนที่นักขุดจะเผยแพร่บล็อกที่พวกเขาขุด จากนั้นนักขุดจะเผยแพร่บล็อกที่ขุดได้ ซึ่งจะลบการโอนไปยังพ่อค้าและปล่อยให้พ่อค้าจ่ายเงินออกจากกระเป๋า

กรณีคลาสสิกของการโจมตีด้วยดอกไม้สองดอก:

ในปี 2018 ผู้โจมตีควบคุมพลังการประมวลผลมากกว่า 51% บนเครือข่าย BTG ในช่วงที่ควบคุมพลังการประมวลผล เขาได้ส่ง BTG จำนวนหนึ่งไปยังกระเป๋าเงินของเขาในการแลกเปลี่ยน สาขานี้มีชื่อว่า สาขา A ในเวลาเดียวกัน ส่ง BTG เหล่านี้ไปยังกระเป๋าเงินอื่นที่ควบคุมโดยตัวคุณเอง และสาขานี้มีชื่อว่าสาขา B หลังจากธุรกรรมที่สาขา A ได้รับการยืนยัน ผู้โจมตีจะขาย BTG ทันทีเพื่อรับเงิน ต่อจากนั้น ผู้โจมตีจะทำการทุ่นระเบิดในสาขา B เนื่องจากเป็นผู้ควบคุมพลังการประมวลผลมากกว่า 51% ความยาวของสาขา B จะเกินความยาวของสาขา A ในไม่ช้า และสาขา B จะกลายเป็นเชนหลัก ธุรกรรมในสาขา A จะเป็น ย้อนกลับเพื่อเรียกคืนสถานะก่อนหน้า BTG ที่ผู้โจมตีแลกเปลี่ยนเป็นเงินสดก่อนจะส่งคืนไปยังมือของเขาเอง และ BTG เหล่านี้คือการสูญเสียการแลกเปลี่ยน ด้วยวิธีนี้ ผู้โจมตีอาศัยมากกว่า 50% ของการควบคุมพลังงานคอมพิวเตอร์ ทำให้ตระหนักถึง “การใช้จ่ายสองเท่า” ของสกุลเงินดิจิทัลเดียวกัน

5. ความล้มเหลวของไบแซนไทน์

**

ปัญหาของแม่ทัพไบแซนไทน์เป็นปัญหาสมมุติที่เลสลี่ แลมพอร์ตตั้งขึ้นในช่วงทศวรรษที่ 1980 Byzantium เป็นเมืองหลวงของจักรวรรดิโรมันตะวันออก เนื่องจากอาณาจักรโรมันไบแซนไทน์มีอาณาเขตกว้างใหญ่ในเวลานั้น กองทหารรักษาการณ์ของแต่ละกองทัพจึงอยู่ห่างกัน และนายพลสามารถส่งสารได้โดยผู้ส่งสารเท่านั้น ในกรณีของสงคราม นายพลต้องจัดทำแผนปฏิบัติการที่เป็นเอกภาพ

อย่างไรก็ตาม มีคนทรยศในหมู่นายพลเหล่านี้ ซึ่งหวังจะบ่อนทำลายแผนปฏิบัติการที่สอดคล้องกันของนายพลผู้ภักดีโดยมีอิทธิพลต่อการกำหนดและเผยแพร่แผนปฏิบัติการที่เป็นเอกภาพ ดังนั้นนายพลจะต้องมีข้อตกลงวิธีการที่กำหนดไว้ล่วงหน้า เพื่อให้นายพลผู้ภักดีทั้งหมดสามารถตกลงได้ และคนทรยศเพียงไม่กี่คนก็ไม่สามารถทำให้นายพลผู้ภักดีวางแผนผิดได้ กล่าวอีกนัยหนึ่ง สาระสำคัญของปัญหาของนายพลไบแซนไทน์คือการหาทางทำให้นายพลสร้างฉันทามติในแผนการรบในสภาพแวดล้อมที่ไม่ไว้วางใจกับผู้ทรยศ

ในระบบแบบกระจาย โดยเฉพาะอย่างยิ่งในสภาพแวดล้อมเครือข่ายบล็อกเชน มันยังคล้ายกับสภาพแวดล้อมทั่วไปของไบแซนไทน์ มีเซิร์ฟเวอร์ปกติ (คล้ายกับนายพลไบแซนไทน์ที่จงรักภักดี) มีเซิร์ฟเวอร์ที่ผิดพลาด และเซิร์ฟเวอร์ก่อวินาศกรรม (คล้ายกับนายพลไบแซนไทน์ผู้ทรยศ) แกนหลักของอัลกอริธึมฉันทามติคือการสร้างฉันทามติเกี่ยวกับสถานะของเครือข่ายระหว่างโหนดปกติ ถ้ามีเพียง 3 โหนด ปัญหานายพลไบแซนไทน์จะแก้ไขไม่ได้ เมื่อมีโหนดปัญหา x โหนดในโหนด และจุดรวมน้อยกว่า 3x+1 ปัญหานายพลไบแซนไทน์ไม่มีทางออก

การเกิดขึ้นของ Bitcoin ช่วยแก้ปัญหานี้ได้ง่าย ๆ เพิ่มค่าใช้จ่ายในการส่งข้อมูล ลดอัตราการส่งข้อมูล และเพิ่มองค์ประกอบแบบสุ่มเพื่อให้มีนายพลเพียงคนเดียวเท่านั้นที่สามารถเผยแพร่ข้อมูลได้ภายในระยะเวลาหนึ่ง นายพลคนแรกที่เผยแพร่ข้อความคือคอมพิวเตอร์เครื่องแรกที่ค้นหาแฮชที่ถูกต้อง และตราบใดที่นายพลคนอื่นๆ ได้รับและตรวจสอบแฮชที่ถูกต้องนี้และข้อมูลที่แนบมากับแฮช พวกเขาสามารถอัปเดตได้ด้วยสำเนาข้อมูลใหม่ของบัญชีแยกประเภทเท่านั้น แล้วคำนวณค่าแฮชใหม่ นายพลคนต่อไปที่คำนวณค่าแฮชที่มีประสิทธิภาพสามารถแนบข้อมูลที่อัปเดตของเขากับค่าแฮชที่มีประสิทธิภาพและเผยแพร่ให้ทุกคนทราบ การแข่งขันการคำนวณแฮชจะเริ่มต้นใหม่จากจุดเริ่มต้นใหม่ เนื่องจากการซิงโครไนซ์ข้อมูลเครือข่ายอย่างต่อเนื่อง คอมพิวเตอร์ทุกเครื่องในเครือข่ายจึงใช้บัญชีแยกประเภทรุ่นเดียวกัน

02 การจำแนกประเภทของอัลกอริทึมที่สอดคล้องกัน

1. ประวัติกลไกฉันทามติ

เมื่อคอมพิวเตอร์และเครือข่ายได้รับความนิยมในทศวรรษที่ 1980 และ 1990 ฐานข้อมูลที่ใช้ร่วมกันก็เกิดขึ้นเพื่อให้ผู้ใช้หลายคนสามารถเข้าถึงข้อมูลที่เก็บไว้ได้ ส่วนใหญ่มีฐานข้อมูลกลางที่ผู้ใช้สามารถเข้าถึงได้จากไซต์ต่างๆ การตั้งค่านี้พัฒนาเป็นเครือข่ายส่วนกลางที่ผู้ดูแลระบบให้สิทธิ์ผู้ใช้และรักษาความสมบูรณ์ของข้อมูล

ฐานข้อมูลที่ใช้ร่วมกันเหล่านี้เรียกว่าบัญชีแยกประเภทแบบกระจาย เนื่องจากมีการบันทึกข้อมูลและเชื่อมต่อเครือข่ายเพื่อให้ผู้ใช้จำนวนมากเข้าถึงได้จากสถานที่ต่างๆ ปัญหาที่สำคัญที่สุดประการหนึ่งที่ต้องแก้ไขคือการป้องกันการปลอมแปลงข้อมูลและการเข้าถึงโดยไม่ได้รับอนุญาต เป็นอันตรายหรือไม่ก็ตาม จำเป็นต้องมีวิธีการจัดการฐานข้อมูลแบบกระจายโดยอัตโนมัติเพื่อให้แน่ใจว่าข้อมูลจะไม่เปลี่ยนแปลง

ความต้องการนี้นำไปสู่การสร้างฉันทามติอิสระแบบกระจาย โดยที่โปรแกรมบนเครือข่ายใช้การเข้ารหัสเพื่อยอมรับสถานะของฐานข้อมูล โปรโตคอลได้รับการออกแบบให้เข้าถึงได้โดยใช้อัลกอริธึมการเข้ารหัสเพื่อสร้างสตริงตัวเลขและตัวอักษร (แฮช) ที่มีความยาว ซึ่งจะถูกตรวจสอบโดยโปรแกรมที่ทำงานบนเครือข่าย แฮชจะเปลี่ยนแปลงเฉพาะเมื่อข้อมูลที่ป้อนเข้าสู่อัลกอริทึมการแฮชมีการเปลี่ยนแปลง ดังนั้นโปรแกรมจึงได้รับการออกแบบให้เปรียบเทียบแฮชเพื่อให้แน่ใจว่าตรงกัน

เมื่อทุกโปรแกรมที่ทำงานบนเครือข่ายสร้างสตริงแฮชที่ตรงกัน ข้อมูลจะถูกกล่าวว่าบรรลุฉันทามติทั่วทั้งเครือข่าย ดังนั้นจึงมีการจัดตั้งกลไกฉันทามติขึ้น โดยปกติแล้วจะให้เครดิตกับ Satoshi Nakamoto ผู้สร้าง Bitcoin ที่ไม่เปิดเผยตัวตน อย่างไรก็ตาม หลายคนทำงานเกี่ยวกับกลไกฉันทามติเป็นเวลาหลายปีก่อนที่ Satoshi จะปล่อยเอกสารไวท์เปเปอร์ที่ทำให้ Bitcoin โด่งดัง

นักวิทยาศาสตร์ด้านข้อมูลและคอมพิวเตอร์ เช่น Moni Naor, Cynthia Dwork, Adam Beck, Nick Szabo และคนอื่นๆ อีกมากมายทำงานและมีส่วนร่วมในการพัฒนากลไกฉันทามติของเครือข่าย

2 การจำแนกประเภทของอัลกอริทึมที่สอดคล้องกัน

ตามประเภทต่างๆ ของการยอมรับข้อผิดพลาด อัลกอริทึมที่สอดคล้องกันสามารถแบ่งออกเป็นสองประเภท: อัลกอริทึมฉันทามติ CFT (การยอมรับข้อผิดพลาดที่ไม่ใช่ไบแซนไทน์ กล่าวคือ ไม่พิจารณาโหนดที่เป็นอันตราย) และอัลกอริทึมฉันทามติ BFT (การยอมรับข้อผิดพลาดไบแซนไทน์ คือพิจารณาโหนดที่เป็นอันตราย)

ว่าจะทนต่อ Byzantium ได้หรือไม่ ทำเครื่องหมายว่าอัลกอริทึมสามารถนำไปใช้กับเครือข่ายที่มีความน่าเชื่อถือต่ำได้หรือไม่ โดยทั่วไป อัลกอริธึมความทนทานต่อความผิดพลาดของไบแซนไทน์จะต้องใช้ในสภาพแวดล้อมของเครือข่ายสาธารณะ ในขณะที่ในห่วงโซ่พันธมิตร สามารถเลือกได้ตามระดับความไว้วางใจระหว่างผู้เข้าร่วมของพันธมิตร หากระดับความไว้วางใจสูง ทุกคน เป็นโหนดที่สุจริตตามค่าเริ่มต้นและสามารถใช้อัลกอริทึม CFT (ไม่ทนต่อข้อผิดพลาดของไบแซนไทน์)

**นอกจากนี้ยังสามารถแบ่งออกเป็นสองประเภทตามความสอดคล้อง: **อัลกอริทึมฉันทามติความน่าจะเป็นและอัลกอริทึมความสอดคล้องสัมบูรณ์ อัลกอริทึมฉันทามติของความน่าจะเป็นหมายความว่าระหว่างโหนดที่กระจายต่างกัน มีความเป็นไปได้สูงที่จะทำให้แน่ใจว่าข้อมูลระหว่างโหนดมีความสอดคล้องกัน แต่ก็ยังมีความเป็นไปได้ที่ข้อมูลระหว่างโหนดบางโหนดไม่สอดคล้องกัน ตัวอย่างเช่น Proof of Work (PoW), Proof of Stake (PoS) และ Delegated Proof of Stake (DPoS) เป็นอัลกอริทึมที่สอดคล้องกันทั้งหมด

อัลกอริทึมความสอดคล้องแบบสัมบูรณ์หมายความว่า ณ เวลาใดๆ ข้อมูลระหว่างโหนดที่กระจายต่างกันจะยังคงสอดคล้องกันอย่างสมบูรณ์ และจะไม่มีความไม่สอดคล้องกันของข้อมูลระหว่างโหนดต่างๆ ตัวอย่างเช่น อัลกอริทึม PAXOS และอัลกอริทึม RAFT ที่ได้มา

ต่อไปนี้เป็นการแบ่งเฉพาะและการแนะนำตามประเภทของความผิดพลาดที่ยอมรับได้

อัลกอริทึมฉันทามติ 3CFT

Crash Fault Tolerance non-Byzantine error: เหมาะสำหรับเครือข่ายที่มีระดับความน่าเชื่อถือของโหนดสูง รวมถึง Paxos, Raft

อัลกอริทึมฉันทามติ 4BFT

การตรวจสอบว่าโหนดมีข้อผิดพลาด Byzantine ที่เป็นอันตรายหรือไม่ มีแนวโน้มที่จะเป็นโครงสร้างแบบกระจายศูนย์ รวมถึง Proof of Work (PoW), Proof of Stake (PoS), Delegated Proof of Stake (DPoS), Proof of Authority (PoA) เป็นต้น

03 คำอธิบายโดยละเอียดของอัลกอริทึมที่สอดคล้องกัน

เห็นแบบนี้เหนื่อยมั้ย คลิกรายการโปรด พักสมอง แล้วแทะส่วนที่ยากที่สุดของบทความนี้ต่อ! นักเรียนที่มีเวลาจำกัดสามารถเริ่มต้นได้โดยตรงจากอัลกอริทึม PoW ที่สาม

อัลกอริทึม 1Paxos

**

- **การแนะนำอัลกอริทึม: **ในปี 1990 อัลกอริทึม Paxos เป็นอัลกอริทึมที่สอดคล้องกันแบบกระจายตามข้อความที่เสนอโดย Lamport และได้รับรางวัล Turing Award ประจำปี 2013 นับตั้งแต่ Paxos ถือกำเนิดขึ้น บริษัทยังคงผูกขาดอัลกอริธึมฉันทามติแบบกระจาย โดยส่วนใหญ่จะแก้ปัญหาวิธีการบรรลุฉันทามติเกี่ยวกับค่าเฉพาะในระบบแบบกระจาย กระบวนการฉันทามติของอัลกอริทึม Paxos คือผู้เสนอเสนอข้อเสนอเพื่อให้ได้รับการสนับสนุนจากผู้ยอมรับส่วนใหญ่ เมื่อข้อเสนอได้รับการสนับสนุนมากกว่าครึ่งหนึ่ง ผลลัพธ์สุดท้ายจะถูกส่งไปยังโหนดทั้งหมดเพื่อยืนยัน ในระหว่างกระบวนการนี้ หากผู้เสนอล้มเหลวก็สามารถแก้ไขได้โดยการทริกเกอร์กลไกการหมดเวลา หากผู้เสนอของข้อเสนอรอบใหม่เกิดล้มเหลว ระบบจะไม่สามารถบรรลุข้อตกลงได้ แต่ความเป็นไปได้นี้น้อยมาก

โปรโตคอล Basic Paxos ในยุคแรกๆ นั้นซับซ้อนและค่อนข้างไม่มีประสิทธิภาพ ดังนั้นจึงมีการเสนอ Paxos เวอร์ชันปรับปรุงในภายหลัง ตัวอย่างเช่น Fast Paxos, Multi-Paxos และ Byzanetine Paxos เป็นต้น

- **กรณีการใช้งาน: **ZooKeeper

- **หลักการของอัลกอริทึม: **อัลกอริทึม Paxos ทำงานในระบบแบบอะซิงโครนัสที่ช่วยให้หยุดทำงานและล้มเหลว ไม่ต้องการการส่งข้อความที่เชื่อถือได้ และสามารถทนต่อการสูญหายของข้อความ ความล่าช้า ความผิดปกติ และการทำซ้ำ ใช้กลไกเสียงข้างมาก (เสียงข้างมาก) เพื่อให้แน่ใจว่าค่าความคลาดเคลื่อนที่ยอมรับได้อยู่ที่ 2f+1 นั่นคือ ระบบที่มีโหนด 2f+1 อนุญาตให้โหนด f ส่วนใหญ่ล้มเหลวในเวลาเดียวกัน ตราบใดที่มีความล้มเหลวน้อยกว่า (n-1)/2 ครั้ง Paxos ก็จะบรรลุฉันทามติ ความล้มเหลวเหล่านี้ไม่สามารถเป็นไบแซนไทน์ได้ มิฉะนั้น การพิสูจน์ BFT จะถูกละเมิด ดังนั้น สมมติฐานของอัลกอริทึมนี้คือสมมติว่าข้อความไม่สามารถเสียหายได้ และโหนดนั้นไม่สามารถสมรู้ร่วมคิดที่จะทำให้ระบบเสียหายได้

Paxos ดำเนินการผ่านชุดของรอบการเจรจาที่โหนดหนึ่งมีสถานะ “ผู้นำ” หากผู้นำไม่ออนไลน์ ความคืบหน้าจะหยุดชะงักจนกว่าจะมีการเลือกตั้งผู้นำคนใหม่ หรือหากผู้นำคนเก่ากลับมาออนไลน์กะทันหัน

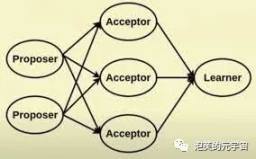

Paxos แบ่งบทบาทในระบบเป็นผู้เสนอ (Proposer) ผู้ตัดสินใจ (Acceptor) และผู้ที่ตัดสินใจขั้นสุดท้าย ผู้เรียนรู้ (Learner): ผู้เสนอ: เสนอข้อเสนอ (Proposal) ข้อมูลข้อเสนอประกอบด้วยหมายเลขข้อเสนอ (Proposal ID) และมูลค่าที่เสนอ (Value) ผู้ยอมรับ: มีส่วนร่วมในการตัดสินใจและตอบสนองต่อข้อเสนอของผู้เสนอ หลังจากได้รับข้อเสนอแล้ว สามารถยอมรับข้อเสนอได้ หากผู้ยอมรับส่วนใหญ่ยอมรับข้อเสนอ แสดงว่าข้อเสนอนั้นได้รับการอนุมัติ ผู้เรียน: อย่ามีส่วนร่วมในการตัดสินใจ เรียนรู้ข้อเสนอ (มูลค่า) ที่ตกลงล่าสุดจากผู้เสนอ/ผู้รับ

2. ขั้นตอนวิธีแพ

**การแนะนำอัลกอริทึม:**อัลกอริทึม Raft (Replication and Fault Tolerant) เป็นการนำคู่อัลกอริทึม Paxos ไปใช้อย่างง่าย ชื่อ Raft มาจากตัวย่อ “Reliable, Replicated, Redundant, And Fault-Tolerant” Redundant, Fault Tolerant") แพ ทำให้การทำให้เข้าใจง่ายขึ้นมากมายเหนือ Paxos พร้อมความต่อเนื่องของบันทึก รับประกันความสอดคล้องของระบบเมื่อมากกว่าครึ่งหนึ่งของโหนดในระบบที่ประกอบด้วยโหนด n โหนดทำงานตามปกติ ซึ่งแตกต่างจากอัลกอริทึม Paxos ซึ่งได้รับโดยตรงจากปัญหาความสอดคล้องของการกระจาย อัลกอริทึม Raft ถูกเสนอจากมุมมองของเครื่องสถานะหลายสำเนา และใช้เพื่อจัดการการจำลองแบบบันทึกของเครื่องสถานะหลายสำเนา ตัวอย่างเช่น ในระบบ 5 โหนด อนุญาตให้ 2 โหนดมีข้อผิดพลาดที่ไม่ใช่ไบแซนไทน์ เช่น โหนดหยุดทำงาน พาร์ติชันเครือข่าย และความล่าช้าของข้อความ

**กรณีการใช้งาน: **การจำลองแบบมาสเตอร์-สเลฟของฐานข้อมูล ห่วงโซ่พันธมิตร

หลักการของอัลกอริทึม: ระบบ Raft มีสามบทบาท: ผู้นำ ผู้ตาม และผู้สมัคร ภายใต้สถานการณ์ปกติจะมีผู้นำเพียงคนเดียวและคนอื่นๆ และผู้นำจะต้องรับผิดชอบต่อคำขอภายนอกทั้งหมด หากเครื่องของผู้นำไม่ได้รับ คำขอจะถูกส่งไปยังผู้นำโดยตรง โดยปกติผู้นำจะส่งข้อความตามเวลาที่กำหนด นั่นคือ การเต้นของหัวใจ (ฮาร์ตบีต) เพื่อให้ผู้ติดตามทราบว่าผู้นำของคลัสเตอร์ยังคงทำงานอยู่ ผู้ติดตามแต่ละคนจะออกแบบกลไกการหมดเวลา (timeout) เมื่อไม่ได้รับการเต้นของหัวใจในช่วงเวลาหนึ่ง (ปกติคือ 150 ms หรือ 300 ms) ระบบจะเข้าสู่สถานะการเลือกตั้ง

ขณะนี้คลัสเตอร์เข้าสู่การเลือกตั้งรอบใหม่ (วาระ) และเริ่มการเลือกตั้ง หากการเลือกตั้งสำเร็จ ผู้นำคนใหม่จะเริ่มปฏิบัติงาน มิฉะนั้นจะถือว่าสิ้นสุดวาระ และจะเริ่มวาระใหม่ และการเลือกตั้งครั้งต่อไปจะเริ่มขึ้น

การเลือกตั้งดำเนินการโดยผู้สมัคร สิ่งนี้กำหนดให้ผู้สมัครเสนอชื่อตัวเองและเรียกร้องคะแนนเสียงจากเซิร์ฟเวอร์อื่นตามลำดับก่อนหลังเมื่อการเต้นของหัวใจของผู้นำหยุดลง แต่ละเซิร์ฟเวอร์ลงคะแนนเพียงหนึ่งครั้งต่อรอบการเลือกตั้งสำหรับหรือต่อต้านผู้สมัครปัจจุบัน ถ้าได้เสียงไม่ถึงครึ่งก็จะไปเลือกตั้งรอบต่อไป ผู้สมัครที่เหลือยังคงเสนอชื่อตนเองตามลำดับก่อนหลัง จนกว่าจะมีการเลือกตั้งผู้นำ

**ข้อดีของอัลกอริทึมแพ: **ข้อแรกคือความเรียบง่าย หากเราเจาะลึกลงไปว่า Paxos มีความซับซ้อนมากกว่า Raft อย่างไร Heidi Howard และ Richard Mortier พบว่าความซับซ้อนของ Paxos สะท้อนให้เห็นในสองด้าน ประการแรก Raft คอมมิตล็อกตามลำดับ ในขณะที่ Paxos อนุญาตให้คอมมิทล็อกแบบไม่เป็นระเบียบ แต่ต้องใช้โปรโตคอลเพิ่มเติมเพื่อเติมเต็มรูล็อกที่อาจเกิดขึ้น ประการที่สอง แบบจำลองบันทึกทั้งหมดใน Raft มีดัชนี คำ และลำดับที่เหมือนกัน ในขณะที่ Paxos คำเหล่านี้อาจแตกต่างกัน

ประเด็นที่สองคือ Raft มีอัลกอริธึมการเลือกผู้นำที่มีประสิทธิภาพ อัลกอริทึมการเลือกที่ระบุในเอกสาร Paxos เปรียบเทียบขนาดของ id เซิร์ฟเวอร์ เมื่อโหนดหลายโหนดเรียกใช้สำหรับการเลือกตั้งพร้อมกัน โหนดที่มี id เซิร์ฟเวอร์ที่ใหญ่กว่าจะเป็นผู้ชนะ ปัญหาคือหากผู้นำที่เลือกด้วยวิธีนี้ขาดบันทึกบางอย่าง จะไม่สามารถดำเนินการเขียนได้ทันที และต้องคัดลอกบันทึกบางส่วนจากโหนดอื่นก่อน บันทึก Raft สามารถเลือกโหนดที่มีบันทึกเสียงข้างมากได้เสมอ ดังนั้น จึงไม่จำเป็นต้องตามบันทึกให้ทัน แม้ว่าบางครั้ง การเลือกตั้งจะถูกลองใหม่เนื่องจากการแบ่งคะแนน

สำหรับอัลกอริทึม Paxos หากเซิร์ฟเวอร์อยู่ด้านหลังมาก แม้จะช้ากว่าในบันทึกสองสามวัน แต่ได้รับเลือกให้เป็นผู้นำในบางจุด สิ่งนี้จะทำให้ระยะเวลาหนึ่งในการบล็อก ในอัลกอริทึม Raft โหนดที่มีบันทึกอยู่เบื้องหลังจะไม่ถูกเลือก

3 หลักฐานการทำงาน (PoW)

บทนำอัลกอริทึม: เทคโนโลยีคอมพิวเตอร์ที่ใช้ต่อสู้กับสแปมเป็นครั้งแรก ในปี 2008 Satoshi Nakamoto เสนอ Bitcoin และ blockchain ในสมุดปกขาว Bitcoin “Bitcoin: A Peer-to-Peer Electronic Cash System” และออกแบบอัลกอริทึม PoW อย่างสร้างสรรค์ซึ่งใช้กับ Bitcoin เพื่อไขปริศนาทางคณิตศาสตร์เพื่อมีส่วนร่วมในฉันทามติ เนื้อหาหลักของอัลกอริทึมคือการใช้พลังการคำนวณเพื่อค้นหาค่าที่ไม่ตรงกับแฮชของบล็อก อย่างไรก็ตาม ผู้คนได้ค้นพบปัญหาของกลไกฉันทามตินี้อย่างรวดเร็ว กล่าวคือ การใช้พลังงานจำนวนมากและการควบคุมพลังการประมวลผลโดยแหล่งรวมการขุดขนาดใหญ่จะยังคงนำไปสู่ปัญหาการรวมศูนย์

**กรณีการใช้งาน:**Bitcoin, ETH1.0, Litecoin, Conflux, Dogecoin

หลักการของอัลกอริทึม: คุณสมบัติหลักของระบบพิสูจน์การทำงานคือ ลูกค้าต้องทำงานที่ยากเพื่อให้ได้ผลลัพธ์ แต่ผู้ตรวจสอบสามารถตรวจสอบได้อย่างง่ายดายว่าลูกค้าได้ทำงานที่เกี่ยวข้องผ่านผลลัพธ์หรือไม่ . คุณลักษณะหลักของโครงร่างนี้คือความไม่สมมาตร: งานจะอยู่ในระดับปานกลางสำหรับผู้ร้องขอและสามารถตรวจสอบได้โดยง่ายต่อผู้ตรวจสอบ ซึ่งแตกต่างจาก captcha ซึ่งออกแบบมาให้มนุษย์แก้ไขได้ง่ายแทนที่จะใช้คอมพิวเตอร์

Proof of Work (PoW) ค้นหา Nonce ที่เป็นตัวเลขผ่านการคำนวณ เพื่อให้ค่าแฮชของเนื้อหาหลังจากที่ข้อมูลธุรกรรมถูกปะติดปะต่อเข้าด้วยกันตรงตามขีดจำกัดบนที่ระบุ หลังจากโหนดค้นหาค่าแฮชที่น่าพอใจได้สำเร็จ โหนดจะเผยแพร่บล็อกแพ็กเกจไปยังเครือข่ายทั้งหมดทันที และโหนดของเครือข่ายจะตรวจสอบทันทีหลังจากได้รับการเผยแพร่บล็อกแพ็กเกจ

**ข้อเสีย: **ความเร็วต่ำ ใช้พลังงานมาก ไม่ดีต่อสิ่งแวดล้อม เสี่ยงต่อ “การประหยัดต่อขนาด”

ข้อดี: ผ่านการทดสอบอย่างกว้างขวางตั้งแต่ปี 2009 และยังคงใช้กันอย่างแพร่หลายในปัจจุบัน

4 หลักฐานการเดิมพัน (PoS)

บทนำอัลกอริทึม: ในปี 2011 Quantum ถูกเสนอในฟอรัม Bitcointalk ในเดือนสิงหาคม พ.ศ. 2555 Peercoin ซึ่งเป็นโครงการบล็อกเชนโครงการแรกที่อิงตามฉันทามติของ PoS ได้ถือกำเนิดขึ้น Peercoin เป็นแอปพลิเคชันแรกที่ใช้อัลกอริทึม PoS ความสนใจใน Peercoin คือ coin age ซึ่งเป็นผลคูณของจำนวนเหรียญที่ถือโดย node และเวลาการถือครอง การเริ่มต้นธุรกรรมจะใช้ coin age จำนวนหนึ่ง และทุกๆ ครั้งที่ 365 coin age ถูกใช้ไป จะเป็นรายปี จะได้รับอัตราดอกเบี้ย 5%

ผู้ใช้: Ethereum(2.0), Conflux, Peercoin

หลักการของอัลกอริทึม: ตัวอย่างเช่น หากมีคนถือ 100 Dotcoins ในการทำธุรกรรมรวม 30 วัน อายุของสกุลเงินคือ 3000 และพบบล็อก PoS ในภายหลัง อายุของสกุลเงินจะถูกล้างเป็น 0 และดอกเบี้ย ได้รับ มันคือ 0.05*3000/365=0.41 เหรียญ ในระหว่างกระบวนการฉันทามติ โหนดจะได้รับสิทธิ์ในการทำบัญชีผ่านอายุเหรียญที่ใช้ไป ยิ่งโหนดใช้เหรียญมากเท่าใด โอกาสที่จะได้รับสิทธิ์ในการทำบัญชีก็จะยิ่งมากขึ้นเท่านั้น หลักการของห่วงโซ่หลักที่กำหนดโดยอัลกอริทึมคือ: ห่วงโซ่ที่ใช้อายุสกุลเงินมากที่สุดคือห่วงโซ่ที่ถูกต้องและมีประสิทธิภาพในระบบ

ข้อดี: ไม่จำเป็นต้องใช้อุปกรณ์การขุดที่มีประสิทธิภาพและมีราคาแพง ลดการใช้ทรัพยากรและลดความเป็นไปได้ของการโจมตี 51%

ข้อเสีย: อาจทำให้คนรวยกักตุนสกุลเงินดิจิตอล ทำให้เกิด Matthew Effect ซึ่งอาจทำให้เกิดอัตราเงินเฟ้อของสกุลเงินดิจิตอล

5 หลักฐานประวัติ (PoH)

**การแนะนำอัลกอริทึม: **การพิสูจน์ประวัติถูกสร้างขึ้นโดย Solana ซึ่งเป็นบล็อกเชนความเร็วสูงที่เปิดตัวในปี 2561 การพิสูจน์ประวัติช่วยให้ผู้เข้าร่วมเครือข่ายบรรลุข้อตกลงตรงเวลาโดยใช้ฟังก์ชันการหน่วงเวลาตรวจสอบได้ ซึ่งจะช่วยหลีกเลี่ยง “ที่ยาวนานที่สุด กฎลูกโซ่”

PoH เป็นนาฬิกาของเครือข่าย และ TowerBFT เป็นหอสังเกตการณ์ ซึ่งมีหน้าที่ป้องกันโหนดที่เป็นอันตรายจากการปลอมแปลงพารามิเตอร์เวลา ผู้ตรวจสอบที่ลงคะแนนให้บล็อกต้องรอให้สร้างบล็อกถัดไปและได้รับการยืนยันจากหลักฐานทางประวัติศาสตร์ว่า “เวลาผ่านไปแล้ว” ก่อนลงคะแนนอีกครั้ง

Solana แยกห่วงโซ่เวลาและสถานะตามแฮชอย่างชาญฉลาด แทนที่จะเชื่อมโยงแฮชของแต่ละบล็อกเข้าด้วยกัน ตัวตรวจสอบในเครือข่ายจะแฮชแฮชในบล็อก กลไกนี้คือ PoH PoH สร้างลำดับเหตุการณ์ที่ตรวจสอบได้แบบเข้ารหัสเมื่อเวลาผ่านไปโดยใช้ฟังก์ชัน Verifiable Delay Function (VDF) ความถี่สูง โดยพื้นฐานแล้ว หมายความว่า PoH เป็นเหมือนนาฬิกาเข้ารหัสที่ช่วยให้เครือข่ายตกลงเวลาและลำดับเหตุการณ์โดยไม่ต้องรอข้อความจากโหนดอื่น เอาต์พุตตามลำดับของแฮชสถานะบล็อกเชนที่ได้รับการพิสูจน์แล้วในอดีตให้ลำดับเหตุการณ์ที่ตรวจสอบได้

**ผู้ใช้:**โซลานา

หลักการของอัลกอริทึม: Leader สร้างการประทับเวลาสำหรับข้อมูลลายเซ็นแต่ละรายการ (ธุรกรรมที่รอการพิสูจน์) และจัดเรียงธุรกรรมโดยตรง ดังนั้นจึงหลีกเลี่ยงปัญหาการเรียงลำดับเวลาใน PoS และผู้ตรวจสอบการรับประกันแต่ละรายสามารถตรวจสอบแยกกันได้ ซึ่งทำให้สั้นลงอย่างมาก ปัญหาการจัดลำดับเวลาใหม่ระหว่างการตรวจสอบและต้องการเพียงตรวจสอบหลักฐานการทำธุรกรรม

ข้อดี: ค่าธรรมเนียมต่ำ เพียงเศษเสี้ยวของเซ็นต์ต่อการทำธุรกรรม ความเร็วในการทำธุรกรรมที่รวดเร็ว ความสามารถในการปรับขนาดที่ดี

**ข้อเสีย: **ข้อกังวลเกี่ยวกับการรวมศูนย์ ปัจจุบัน Solana มีตัวตรวจสอบความถูกต้องน้อยกว่า 1,200 รายการที่ตรวจสอบความถูกต้องของธุรกรรมบนเครือข่ายของตน แอปพลิเคชั่นที่มีการกระจายอำนาจน้อยลง: มักถูกเรียกว่า Ethereum killer ตามเว็บไซต์ของบริษัท มีการสร้าง Dapps มากกว่า 350 รายการบน Solana เทียบกับเกือบ 3,000 รายการบน Ethereum และนี่คือจุดที่ Defi ต้องการเวลาในการพัฒนาและนวัตกรรมมากกว่านี้

6 การพิสูจน์หลักฐาน (PoA)

บทนำอัลกอริทึม: เสนอในปี 2560 โดย Gavin Wood ผู้ร่วมก่อตั้ง Ethereum (ETH) และ Parity Technologies กลไก PoA ไม่ใช่ของฉันและไม่ต้องการโทเค็น ในเครือข่ายบล็อกเชนที่ใช้ PoA รอง ธุรกรรมและบล็อกทั้งหมดจะได้รับการประมวลผลโดยตัวตรวจสอบความถูกต้อง ค่าบำรุงรักษาของแพลตฟอร์ม PoA นั้นต่ำ แต่ใน PoA ผู้ตรวจสอบธุรกรรมและบล็อคเชนตรวจสอบต้องเป็นบุคคลที่ผ่านการตรวจสอบความน่าเชื่อถือ ดังนั้น ผู้ตรวจสอบ PoA จะต้องให้ความสำคัญกับชื่อเสียงของตนเองเป็นอย่างมาก ชื่อเสียงเป็นทรัพย์สินที่สำคัญมากใน PoA โดยปกติแล้ว ผู้ตรวจสอบความถูกต้องจะเปิดเผยตัวตนที่แท้จริงของตน ในปัจจุบัน เทคโนโลยีบล็อกเชนที่เกิดขึ้นจากกลไกที่เป็นเอกฉันท์นี้ถูกนำไปใช้กับเครือข่ายพันธมิตรและเครือข่ายส่วนตัวที่มีลักษณะเฉพาะของอุตสาหกรรมที่ชัดเจนเป็นหลัก

ผู้ใช้: PoA, Ethereum Kovantestnet, xDai, VeChain และเครือข่ายโลจิสติกส์ของ Walmart

หลักการอัลกอริทึม:

ก. เลือกผู้รับรองที่มีอำนาจ;

ข. ผู้ตรวจสอบจำนวนหนึ่งจะสร้างบล็อกเพื่อบันทึกธุรกรรมและรับรางวัลบล็อกและค่าธรรมเนียมการทำธุรกรรม ใน PoA ผู้ตรวจสอบคือกุญแจสู่กลไกที่เป็นเอกฉันท์ทั้งหมด ผู้ตรวจสอบ ได้รับสิทธิ์ในการรับประกันเครือข่ายโดยการวางข้อมูลประจำตัวนี้เพื่อแลกกับรางวัลการบล็อก หากผู้ตรวจสอบดำเนินการอย่างมุ่งร้ายหรือสมรู้ร่วมคิดกับผู้ตรวจสอบรายอื่นตลอดกระบวนการ ผู้ดำเนินการที่เป็นอันตรายสามารถลบออกและแทนที่ได้ผ่านการจัดการแบบออนไลน์ มีการใช้มาตรการป้องกันการฉ้อโกงทางกฎหมายที่มีอยู่ทั่วทั้งเครือข่ายเพื่อปกป้องผู้เข้าร่วมจากการกระทำที่เป็นอันตรายโดยผู้ตรวจสอบความถูกต้อง

ข้อได้เปรียบ:

ก. ต้องการพลังการประมวลผลน้อยลง ไม่ต้องขุด ประหยัดพลังงานและปกป้องสิ่งแวดล้อม

b การยืนยันรวดเร็วและรองรับธุรกรรมที่เร็วขึ้น

ค. ผู้ตรวจสอบของทั้งเครือข่ายดูแลซึ่งกันและกัน และพวกเขาสามารถลงคะแนนให้เข้าร่วมผู้ตรวจสอบที่มีประสบการณ์หรือกำจัดผู้ตรวจสอบที่ไม่มีคุณสมบัติได้ทุกเมื่อ

d. Hard Fork ได้รับการคุ้มครองตามกฎหมาย และ Validator แต่ละคนลงนามในข้อตกลงทางกฎหมาย

ข้อบกพร่อง:

ก. ตัวตนสาธารณะ ความเป็นส่วนตัวและการไม่เปิดเผยตัวตนจะลดลง

b. ตัวตรวจสอบถูกกำหนดให้เป็นโหนดอำนาจส่วนกลางที่ได้รับการสนับสนุนตามกฎหมาย

**7 หลักฐานการทำงานล่าช้า (**หลักฐานการทำงานล่าช้า, dPoW)

**

การแนะนำอัลกอริทึม: ก่อนที่จะอธิบาย DPoW คุณต้องอธิบายว่า PoB คืออะไร PoB (Proof of Burn) เรียกว่ากลไกการพิสูจน์การเผาไหม้ ซึ่งเป็นความมุ่งมั่นในการลงคะแนนว่าใครมีความเป็นผู้นำของเครือข่ายโดยการเผาโทเค็นในมือของตนเอง ยิ่งจำนวนของโทเค็นที่ถูกเผาไหม้มากเท่าใด ความน่าจะเป็นในการเป็นผู้นำเครือข่ายก็จะยิ่งสูงขึ้นเท่านั้น

ในบล็อกเชนที่ใช้ dPoW นักขุดจะไม่ได้รับโทเค็นรางวัลสำหรับการขุดอีกต่อไป แต่เป็น “ไม้” ที่สามารถเผาได้ - ไม้ที่เผาไหม้ นักขุดใช้พลังการคำนวณของตนเองเพื่อพิสูจน์ปริมาณงานของพวกเขาผ่านอัลกอริธึมการแฮช และรับไม้ที่เกี่ยวข้องซึ่งไม่สามารถแลกเปลี่ยนได้ เมื่อไม้สะสมถึงจำนวนหนึ่งแล้ว คุณสามารถไปที่จุดเผาเพื่อเผาไม้ได้

หลังจากคำนวณโดยชุดของอัลกอริธึมแล้ว ผู้ที่เผาไม้หรือ BP หรือกลุ่มของ BP มากขึ้นจะได้รับสิทธิ์ในการสร้างบล็อกในส่วนกิจกรรมถัดไป และรับรางวัล (Token) หลังจากสร้างบล็อกสำเร็จ เนื่องจากอาจมีคนจำนวนมากเผาฟืนในช่วงเวลาหนึ่ง ความน่าจะเป็นของการเกิดบล็อกในช่วงเวลาถัดไปจะถูกกำหนดโดยปริมาณไม้ที่เผาด้วยตัวเอง ยิ่งถูกเผาไหม้มากเท่าใด ความน่าจะเป็นที่จะได้รับสิทธิ์ในการผลิตบล็อกในช่วงเวลาต่อไปก็จะยิ่งสูงขึ้นเท่านั้น

สิ่งนี้สามารถบรรลุความสมดุลระหว่างพลังการประมวลผลและสิทธิ์ในการขุด นักขุดและกลุ่มการขุดที่มีพลังการประมวลผลสูงไม่จำเป็นต้องเป็นผู้ผลิตบล็อก นักขุดขนาดเล็กก็มีสปริงเช่นกัน ตราบใดที่พวกเขาทำงานหนักและสะสมไม้ในปริมาณที่กำหนด พวกเขายังสามารถสร้างบล็อคได้ รับประกันประสิทธิภาพ ทุกคนมีส่วนร่วม และวิธีการมีส่วนร่วมที่เป็นที่นิยมที่สุดรับประกันแนวคิดของการกระจายอำนาจ ป้องกันไม่ให้องค์กรที่มีอำนาจในการประมวลผลหรือผู้ถือครองสกุลเงินขนาดใหญ่เข้าครอบงำเครือข่าย

**ผู้ใช้:**โคโมโด

หลักการของอัลกอริทึม: มีโหนดสองประเภทในระบบ dPoW: โหนดรับรองและโหนดปกติ โหนดรับรองเอกสาร 64 โหนดได้รับเลือกโดยผู้มีส่วนได้ส่วนเสียของบล็อกเชน dPoW เพื่อเพิ่มบล็อกรับรองจากบล็อกเชน dPoW ไปยังบล็อกเชน PoW ที่แนบมา เมื่อบล็อกถูกเพิ่ม แฮชของบล็อกจะถูกเพิ่มในธุรกรรม Bitcoin ที่ลงนามโดยโหนดทนายความ 33 โหนด และสร้างบันทึกบล็อก dPow ที่แฮชไปยังบล็อกเชน Bitcoin บันทึกได้รับการรับรองโดยโหนดทนายความส่วนใหญ่ในเครือข่าย

เพื่อหลีกเลี่ยงสงครามการขุดระหว่างโหนดทนายความและลดประสิทธิภาพของเครือข่าย Komodo ได้ออกแบบวิธีการขุดโดยใช้กลไกการหยั่งเสียงซึ่งมีโหมดการทำงานสองโหมด

ในโหมด “No Notary” โหนดเครือข่ายทั้งหมดได้รับการสนับสนุนในการเข้าร่วมในการขุด ซึ่งคล้ายกับกลไกฉันทามติของ PoW แบบดั้งเดิม ในโหมด “Notaries Active” ทนายความของเครือข่ายจะขุดเหมืองโดยใช้อัตราความยากของเครือข่ายที่ลดลงอย่างมาก ในโหมด “การเปิดใช้งานทนายความ” ทนายความแต่ละคนได้รับอนุญาตให้ใช้ความยากในปัจจุบันในการขุดบล็อก ในขณะที่โหนดทนายความอื่นๆ ต้องใช้ความยากในการขุดเป็น 10 เท่า และโหนดปกติทั้งหมดจะใช้ความยากของโหนดทนายความเป็น 100 เท่าในการขุด

**ข้อดี: **ประหยัดพลังงาน เพิ่มความปลอดภัย สามารถเพิ่มมูลค่าให้กับบล็อกเชนอื่น ๆ โดยการจัดหา Bitcoin ทางอ้อม (หรือห่วงโซ่ความปลอดภัยอื่น ๆ ) โดยไม่ต้องจ่ายราคาของธุรกรรม Bitcoin (หรือห่วงโซ่ความปลอดภัยอื่น ๆ )

ข้อเสีย: เฉพาะบล็อกเชนที่ใช้ PoW หรือ PoS เท่านั้นที่สามารถใช้อัลกอริทึมที่สอดคล้องกันนี้ ในโหมด “Notaries Active” จะต้องปรับเทียบอัตราแฮชของโหนดต่างๆ (โหนดทนายความหรือโหนดปกติ) มิฉะนั้นความแตกต่างระหว่างอัตราแฮชจะระเบิด

8 PoS ที่ได้รับอนุญาต (DPoS, Delegated Proof-of-Stake)

บทนำอัลกอริทึม: กลไก DPoS หรือที่เรียกว่า “กลไกการพิสูจน์การอนุญาตแบ่งปัน” และ “กลไกผู้ดูแล” ถูกเสนอในเดือนเมษายน 2014 โดย Dan Larimer (BM) หัวหน้าผู้พัฒนาของ Bitshares จากมุมมองหนึ่ง DPOS ก็เหมือนกับระบบรัฐสภาหรือระบบสภาประชาชน หากผู้รับมอบสิทธิ์ไม่ปฏิบัติหน้าที่ของตน (ล้มเหลวในการสร้างบล็อกเมื่อถึงตาของพวกเขา) พวกเขาจะถูกเพิกถอนและเครือข่ายจะเลือกโหนดใหม่มาแทนที่

เพื่ออำนวยความสะดวกในการทำความเข้าใจสามารถยกตัวอย่างอื่นได้ ลองนึกภาพบริษัทที่มีพนักงานทั้งหมด 1,000 คน โดยแต่ละคนถือหุ้นบริษัทในจำนวนที่แตกต่างกัน ในบางครั้ง พนักงานสามารถลงคะแนนเสียงให้กับบุคคล 10 คนที่พวกเขารู้จักมากที่สุดเพื่อเป็นผู้นำบริษัท และสิทธิในการออกเสียงของพนักงานแต่ละคนจะเป็นสัดส่วนกับจำนวนหุ้นที่เขาถือ หลังจากทุกคนโหวต 10 คนที่มีอัตราโหวตสูงสุดจะกลายเป็นผู้นำของบริษัท

หากผู้นำไร้ความสามารถหรือทำสิ่งที่เป็นภัยต่อบริษัท พนักงานสามารถเพิกถอนการลงคะแนนให้ผู้นำได้ เพื่อไม่ให้คะแนนโหวตของเขาเข้าสู่ 10 อันดับแรก จึงลาออกจากตำแหน่งผู้บริหาร

ผู้ใช้: BitShares, Steemit, EOS, Lisk, Ark

**ข้อดี: **ประหยัดพลังงาน รวดเร็ว Steemit บล็อกไซต์ที่มีการเข้าชมสูงใช้ เวลาบล็อกของ EOS คือ 0.5 วินาที

**จุดด้อย: **รวมศูนย์เล็กน้อย ผู้เข้าร่วมที่มีเดิมพันสูงสามารถลงคะแนนเพื่อเป็นผู้ตรวจสอบได้ (นี่เป็นปัญหาใน EOS เมื่อเร็ว ๆ นี้)

9 ความทนทานต่อความผิดพลาดของไบแซนไทน์ในทางปฏิบัติ (PBFT)

**

การแนะนำอัลกอริทึม: ในอัลกอริทึม PBFT โหนดหนึ่งจะถือเป็นโหนดหลัก ในขณะที่โหนดอื่นๆ เป็นโหนดสำรอง โหนดทั้งหมดในระบบจะสื่อสารระหว่างกัน และเป้าหมายสูงสุดคือทุกคนสามารถเข้าถึงฉันทามติบนหลักการของชนกลุ่มน้อยที่เชื่อฟังคนส่วนใหญ่

กระบวนการฉันทามติ:

ก. ลูกค้าส่งคำขอไปยังโหนดหลักเพื่อดำเนินการ

ข. โหนดหลักถ่ายทอดคำขอนี้ไปยังโหนดสำรองแต่ละโหนด

c. โหนดทั้งหมดดำเนินการและส่งคืนผลลัพธ์ไปยังไคลเอนต์

d. เมื่อไคลเอ็นต์ได้รับผลลัพธ์ที่เหมือนกัน f+1 จากโหนดต่างๆ กระบวนการจะสิ้นสุดลง f หมายถึงค่าสูงสุดของโหนดโกหกที่เป็นไปได้

ใช้โดย: HyperLedgerFabric, Stellar, Ripple, Dispatch

**ข้อดี: ** ความเร็วสูง ปรับขนาดได้

ข้อเสีย: ใช้กันทั่วไปในเครือข่ายส่วนตัวและได้รับอนุญาต

10 ค่าเผื่อความผิดพลาดของ Byzantine ที่ได้รับมอบหมาย (dBFTDelegated Byzantine Fault Tolerance, dBFT)

การแนะนำอัลกอริทึม: ชุมชนบล็อกเชนของจีน NEO (เดิมชื่อ Xiaoyi) ได้เสนออัลกอริทึมที่ทนทานต่อข้อผิดพลาดแบบไบเซนไทน์ที่ได้รับการปรับปรุง dBFT อัลกอริทึมนี้ใช้แนวคิดการออกแบบ PoS บนพื้นฐานของ PBFT ผู้ทำบัญชีและผู้ทำบัญชีจะไปถึง ฉันทามติผ่านอัลกอริธึมความทนทานต่อความผิดพลาดของไบแซนไทน์ อัลกอริทึมนี้ปรับปรุงการขาดความสอดคล้องขั้นสุดท้ายของ PoW และ PoS ทำให้บล็อกเชนเหมาะสำหรับสถานการณ์ทางการเงิน

นอกจากนี้ เพื่อแก้ปัญหา Byzantine Generals กลไก “ความทนทานต่อความผิดพลาดของไบแซนไทน์ที่ได้รับอนุญาต” เป็นอัลกอริทึมที่สอดคล้องกันซึ่งรับประกันความทนทานต่อความผิดพลาดที่นำมาใช้ภายในบล็อกเชน NEO ในกลไกนี้มีผู้เข้าร่วมสองคน คนหนึ่งคือ “โหนดการทำบัญชี” สำหรับการทำบัญชีแบบมืออาชีพ และอีกคนคือผู้ใช้ทั่วไปในระบบ

ผู้ใช้ทั่วไปลงคะแนนเพื่อกำหนดโหนดการทำบัญชีตามสัดส่วนการถือครองของพวกเขา เมื่อจำเป็นต้องผ่านฉันทามติ โฆษกจะถูกสุ่มเลือกจากโหนดการทำบัญชีเหล่านี้เพื่อจัดทำแผน จากนั้นโหนดการทำบัญชีอื่นๆ จะทำตามไบเซนไทน์ที่ทนต่อความผิดพลาด อัลกอริทึม นั่นคือ หลักการของเสียงข้างน้อยที่เชื่อฟังเสียงข้างมากสร้างคำสั่ง หากมากกว่า 66% ของโหนดเห็นด้วยกับแผนของผู้พูด แสดงว่าบรรลุฉันทามติ มิฉะนั้น ผู้พูดจะได้รับเลือกใหม่และกระบวนการลงคะแนนเสียงจะถูกทำซ้ำ

เนื่องจากผู้ร่วมประชุมทุกคนสามารถตรวจสอบข้อเสนอแบบบล็อกได้ จึงเป็นเรื่องง่ายที่จะเข้าใจว่าข้อมูลที่ผู้พูดส่งมานั้นถูกต้องหรือไม่ถูกต้อง ดังนั้นหากผู้พูดไม่ซื่อสัตย์และส่งข้อเสนอที่ไม่ถูกต้องให้กับผู้ร่วมประชุมสองในสาม บล็อกจะไม่ตรงกันและเจ้าของโหนดจะไม่ตรวจสอบความถูกต้อง บรรลุฉันทามติด้วยคะแนนเสียงสองในสามและเลือกผู้พูดคนใหม่

**ผู้ใช้:**นีโอ

กระบวนการฉันทามติ:

ก. ทุกคนสามารถเป็นตัวแทนได้ตราบเท่าที่เขาหรือเธอมีคุณสมบัติตรงตามข้อกำหนด ผู้ถือโทเค็น NEO ทุกคนสามารถลงคะแนนได้ ผู้รับมอบสิทธิ์จะไม่เปิดเผยตัวตน และจำเป็นต้องมี 1,000 GAS เพื่อเป็นเจ้าของโหนด

ข. ลำโพงจะถูกเลือกโดยการสุ่มจากบรรดาผู้แทน

ค. ผู้พูดสร้างบล็อกใหม่จากธุรกรรมที่รอการตรวจสอบ จากนั้นประธานสภาจะส่งข้อเสนอไปยังผู้แทนที่ได้รับการเลือกตั้ง พวกเขาควรจะติดตามธุรกรรมทั้งหมดและบันทึกไว้ในเครือข่าย

ง. ผู้เข้าร่วมประชุมมีอิสระที่จะแบ่งปันและเปรียบเทียบข้อเสนอที่ได้รับเพื่อทดสอบความถูกต้องของข้อมูลรวมถึงความซื่อสัตย์ของผู้พูด หากผู้แทนมากกว่าสองในสามบรรลุฉันทามติและตรวจสอบความถูกต้อง บล็อกนั้นจะถูกเพิ่มเข้าไปในบล็อกเชน

**ข้อดี: **รวดเร็ว (ใช้เวลา 15-20 วินาทีในการสร้างบล็อก) ปริมาณงานของธุรกรรมขนาดใหญ่ ไม่ต้องใช้พลังงาน ปรับขนาดได้ และไม่มีส้อม

ข้อเสีย: ไม่มีการเปิดเผยตัวตน และจำเป็นต้องมีตัวตนที่แท้จริงในการดำเนินการเพื่อรับการเลือกตั้ง ทุกคนแย่งกันเป็นรูทเชน อาจมีรูทเชนหลายอัน

11. ความทนทานต่อความผิดพลาดของไบแซนไทน์ในการหมุน (RBPFT)

การแนะนำอัลกอริทึม: หลักการของ dBft และ RPBFT คล้ายกับ PBFT ยกเว้นว่าไม่ใช่ทุกโหนดที่จะเข้าร่วมในฉันทามติ แต่โหนดจะแบ่งออกเป็น 2 ประเภท:

ก. โหนดฉันทามติ: โหนดที่ดำเนินการกระบวนการฉันทามติ PBFT และมีอำนาจในการสร้างบล็อกตามลำดับ

ข. โหนดการยืนยัน: ไม่ดำเนินการตามกระบวนการฉันทามติ ตรวจสอบว่าโหนดฉันทามติถูกกฎหมายหรือไม่ บล็อกการตรวจสอบ หลังจากฉันทามติหลายรอบ ก็จะเปลี่ยนเป็นโหนดฉันทามติ

ในการยอมรับข้อผิดพลาดของไบแซนไทน์แบบวนรอบ โหนดฉันทามติจะถูกแทนที่ด้วยโหนดการตรวจสอบตามลำดับ

**กรณีการใช้งาน:**Fisco-BCOS

**ข้อดี: **ความเร็วในการส่งข้อมูลเร็วกว่าซุบซิบ และไม่มีแพ็กเก็ตข้อความซ้ำซ้อน

แบ่งและพิชิต แบนด์วิธขาออกของแต่ละโหนดคือ O(1) ความสามารถในการปรับขนาดที่แข็งแกร่ง

ข้อเสีย: โหนดกลางเป็นจุดเดียวและต้องใช้กลยุทธ์การยอมรับข้อผิดพลาดเพิ่มเติม

12. AptosBFT

**

การแนะนำอัลกอริทึม: นอกจากนี้ยังเป็นอัลกอริทึมเชิงอนุพันธ์ของ PBFT อีกด้วย อัลกอริทึมที่สอดคล้องกันซึ่งตั้งชื่อตาม Aptos อิงตาม HotStuff ซึ่งอิงตาม PBFT ข้อดีของโมเดลอัลกอริทึมนี้ก็เหมือนหัวหอมและตุ๊กตารัสเซียที่ต้องลอกออกทีละชั้น แต่ละโหนดจะสื่อสารกับผู้นำเท่านั้น แทนที่จะส่งข้อความถึงผู้นำและ “นายพล” คนอื่นๆ ทั้งหมด ผู้นำเผยแพร่ข้อความ (บล็อกที่เสนอ) เพื่อลงคะแนน แต่ละโหนดจะส่งการลงคะแนนไปยังผู้นำที่รวบรวมข้อความ

กรณีการใช้งาน: Aptos

สุดท้ายนี้ได้แนบบทสรุปของส่วนนี้:

**นอกจากนี้ยังมีอัลกอริธึมที่เป็นเอกฉันท์บางอย่างที่ไม่ธรรมดาอีกด้วย **

ในปี 2015 ศาสตราจารย์ David Mazieres หัวหน้าเจ้าหน้าที่วิทยาศาสตร์ของ Stellar.org ได้เสนอ Stellar Consensus Protocol (SCP) SCP พัฒนาขึ้นบนพื้นฐานของข้อตกลงไบเซนไทน์ของรัฐบาลกลางและข้อตกลง Ripple และเป็นกลไกฉันทามติที่ปลอดภัยที่พิสูจน์ได้เป็นครั้งแรก โดยมีสี่กลไก คุณสมบัติที่สำคัญของการควบคุมแบบกระจายศูนย์ เวลาแฝงต่ำ ความน่าเชื่อถือที่ยืดหยุ่น และการรักษาความปลอดภัยแบบซีมโทติค

ในปีเดียวกันนั้น โครงการ Sawtooth Lake ของ Hyperledger ได้รวมฉันทามติของ Ripple และ SCP และเสนออัลกอริทึมฉันทามติในการลงคะแนนเสียงแบบ Quorum เพื่อจัดการกับสถานการณ์แอปพลิเคชันที่ต้องการการทำธุรกรรมขั้นสุดท้าย

ในปี 2559 ผู้ชนะรางวัล Turing Award และศาสตราจารย์ Sivio Micali จาก MIT ได้เสนออัลกอริธึมฉันทามติที่ทนต่อความผิดพลาดแบบไบแซนไทน์ที่เรียกว่า AlgoRand อัลกอริทึมนี้ใช้เทคโนโลยีลอตเตอรีการเข้ารหัสเพื่อเลือกผู้ตรวจสอบและผู้นำของกระบวนการฉันทามติ และผ่าน BA* The Byzantine Fault ที่ได้รับการออกแบบ Tolerant Protocol บรรลุฉันทามติในบล็อกใหม่ AlgoRand ต้องการการคำนวณเพียงเล็กน้อยและใช้ส้อมน้อยมาก

ในปี 2560 มหาวิทยาลัยคอร์เนลได้เสนออัลกอริทึมใหม่ที่เรียกว่า Sleepy Consensus (ฉันทามติการหลับ) ฉันทามตินี้มุ่งเป้าไปที่ความจริงที่ว่าโหนดฉันทามติขนาดใหญ่ส่วนใหญ่ในสภาพแวดล้อมอินเทอร์เน็ตอาจออฟไลน์และมีเพียงไม่กี่โหนดเท่านั้นที่ออนไลน์ ของการมีส่วนร่วมในกระบวนการฉันทามติ การศึกษานี้พิสูจน์ให้เห็นว่าอัลกอริทึมฉันทามติแบบดั้งเดิมไม่สามารถรับประกันความปลอดภัยของฉันทามติในสภาพแวดล้อมนี้ได้ อย่างไรก็ตาม การใช้อัลกอริทึมฉันทามติที่อยู่เฉยๆ ตราบใดที่จำนวนโหนดออนไลน์ที่ซื่อสัตย์เกินกว่าจำนวนโหนดที่ผิดพลาด ความปลอดภัยและความทนทานสามารถรับประกันได้

##04 สรุป

หากคุณกระโดดออกจากมุมมองของนักพัฒนาและรวมวิธีคิดที่ผสมผสานการเมืองและเศรษฐกิจมากขึ้น อาจมีอัลกอริธึมที่เป็นเอกฉันท์มากขึ้น เช่น การรวมวิธีคิดที่เป็นเอกฉันท์ซึ่งคล้ายกับแนวคิดของ PPP ซึ่งไม่เพียงแต่สามารถบรรลุธรรมชาติของการลงโทษสำหรับผู้ประสงค์ร้ายเท่านั้น ฝ่ายต่างๆ แต่ยังอาจบรรลุเป้าหมายในการประหยัดพลังงานคอมพิวเตอร์อย่างมีประสิทธิภาพสูงสุด

กล่าวโดยย่อ กลไกฉันทามติเป็นแกนหลักของเทคโนโลยี blockchain มันสามารถแก้ปัญหาความน่าเชื่อถือในระบบแบบกระจาย, รับรองความสอดคล้องของข้อมูลและความปลอดภัยระหว่างโหนด, และหลีกเลี่ยงการโจมตีและการดัดแปลงโหนดที่เป็นอันตราย, จึงมั่นใจได้ว่าบล็อกมีความเสถียรและ ความน่าเชื่อถือของระบบโซ่ ในขณะเดียวกัน กลไกฉันทามติยังสามารถแก้ปัญหา “การใช้จ่ายสองเท่า” และปรับปรุงปริมาณงานและความเร็วในการประมวลผลของระบบบล็อกเชน แต่อัลกอริธึมที่เป็นเอกฉันท์ต่างๆ นั้นไม่ปลอดภัย มีประสิทธิภาพ และกระจายอำนาจอย่างแน่นอน

ไม่มีอัลกอริทึมที่ดีที่สุด มีเพียงอัลกอริทึมที่เหมาะกับคุณที่สุดเท่านั้น ทางเลือกของอัลกอริทึมที่สอดคล้องกันมีความเกี่ยวข้องอย่างมากกับสถานการณ์ของแอปพลิเคชัน สภาพแวดล้อมที่น่าเชื่อถือใช้ Paxos หรือ RAFT พันธมิตรที่ได้รับอนุญาตสามารถใช้ PBFT และเชนที่ไม่ได้รับอนุญาตสามารถใช้ PoW, PoS, Ripple ฉันทามติ เป็นต้น **กลไกฉันทามติที่ดีที่สุดคือกลไกที่เหมาะกับความต้องการของผู้ใช้เสมอ **

ข้อมูลอ้างอิง:

- กลไกฉันทามติใน Blockchain และ Cryptocurrency คืออะไร?

- ภัยคุกคามจากการโจมตีดอกไม้สองครั้งต่อบล็อกเชน

- อ่าน 11 อัลกอริทึมที่เป็นเอกฉันท์กระแสหลักในบทความเดียว และทำความเข้าใจอย่างละเอียดว่า PoS, PoW, dPoW, PBFT และ dBFT คืออะไร

4ทำความเข้าใจเกี่ยวกับการใช้จ่ายซ้ำซ้อนและวิธีป้องกันการโจมตี

5ความรู้เบื้องต้นเกี่ยวกับการประยุกต์ใช้กลไกฉันทามติของไบแซนไทน์

6AptosBFT: สิ่งที่คุณต้องรู้เกี่ยวกับฉันทามติ BFT ใน Aptos