¿Cómo funciona Cysic? Análisis detallado de Proof-of-Compute y el mecanismo de programación de Hashrate ZK

A medida que las pruebas de conocimiento cero (ZK) se convierten en el pilar de la escalabilidad de las blockchain y del cómputo verificable, la demanda de potencia de hash para la generación de pruebas crece de forma exponencial. Desde los ZK Rollups hasta la IA verificable, cada vez más aplicaciones dependen de la generación de pruebas de alto rendimiento. Sin embargo, la verificación ZK es especialmente compleja y los métodos tradicionales basados en GPU individuales o servicios centralizados no son suficientes para despliegues a gran escala.

En este contexto, la red ZK Prover de Cysic se posiciona como una capa fundamental de infraestructura de potencia de hash. No solo gestiona las tareas de generación de pruebas, sino que también optimiza la asignación de recursos gracias a su sistema de programación y al mecanismo de incentivos CYS. En la práctica, Cysic actúa como la "capa de potencia de hash" de la era ZK, y su eficiencia y estructura de costes inciden directamente en el desarrollo del ecosistema.

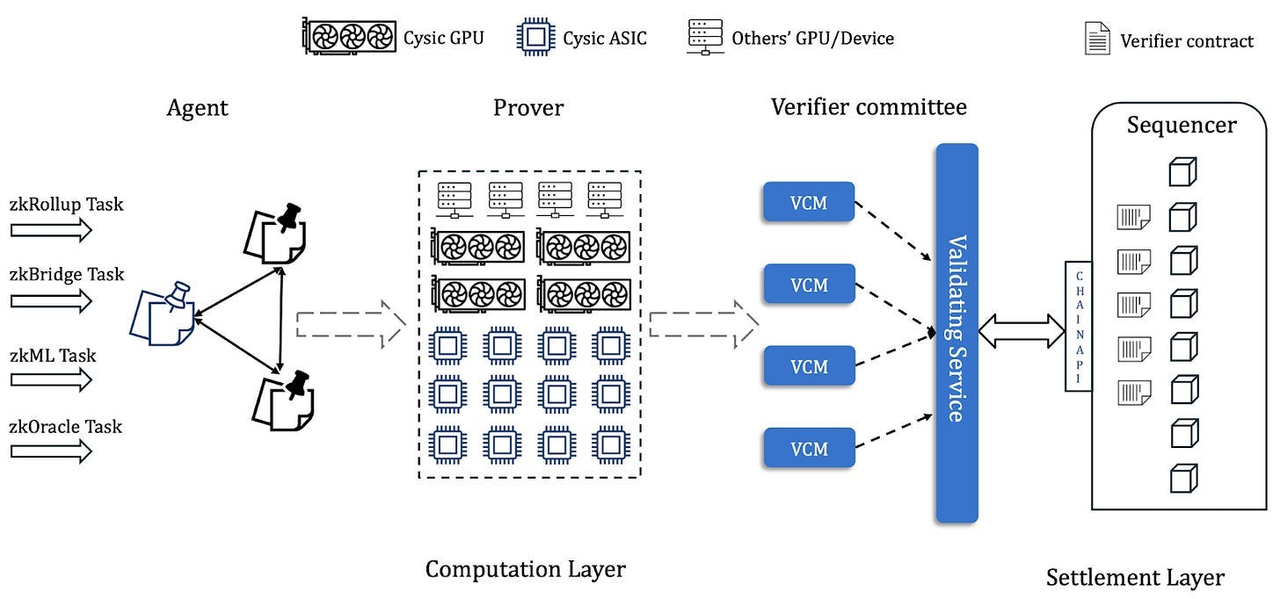

Descripción general de las operaciones de Cysic: arquitectura de cuatro capas

Cysic está diseñada como una red computacional de cuatro niveles. En la parte superior está la capa de programación de tareas, que recibe las solicitudes de los usuarios y asigna las tareas computacionales. La red Prover constituye la capa intermedia, responsable de la generación de pruebas. Por debajo, la capa de verificación confirma la validez de las pruebas. En la base, la capa de mercado y liquidación gestiona la fijación de precios de los recursos y la distribución de incentivos.

Estas cuatro capas forman un circuito cerrado que transforma las pruebas ZK de tareas computacionales aisladas en "materias primas computacionales" que pueden distribuirse, ejecutarse y negociarse en la red. Esta estructura modular permite una alta escalabilidad sin sacrificar la seguridad.

Mecanismo de consenso Proof-of-Compute

El Proof-of-Compute de Cysic es un modelo de consenso basado en la contribución computacional. A diferencia de las blockchain tradicionales que dependen de la competencia de potencia de hash (PoW) o del staking (PoS), el Proof-of-Compute pone el énfasis en que los nodos realicen cálculos reales y útiles.

Los nodos Prover demuestran su aportación ejecutando tareas de generación de pruebas ZK. Solo reciben recompensas cuando sus pruebas superan la verificación. Así, la potencia de hash de la red se destina a "cómputo valioso" en vez de a una competencia ineficiente.

En esencia, el Proof-of-Compute convierte los resultados computacionales en el centro del consenso, conectando directamente los incentivos de la red con la demanda real de las aplicaciones y optimizando el uso de los recursos.

Programación de tareas: la ventaja competitiva de Cysic

La programación de tareas es el factor clave que determina el rendimiento y el coste del sistema. Las tareas de pruebas ZK varían mucho en complejidad y necesidades de recursos, por lo que asignar los trabajos a los nodos idóneos es fundamental para la eficiencia.

El sistema de programación de Cysic asigna tareas de forma dinámica considerando la potencia de hash del nodo, la latencia de red, la fiabilidad histórica y los costes de ejecución. Así se evitan desperdicios y se minimizan los costes generales manteniendo la calidad.

A diferencia de la computación en la nube centralizada, la programación de Cysic combina la dinámica de mercado con incentivos, motivando a los nodos a optimizar su rendimiento mediante la competencia. El resultado es una red de potencia de hash que se autooptimiza.

Red Prover de Cysic: organización de la potencia de hash

La potencia de hash de Cysic proviene de nodos Prover distribuidos—gestionados por particulares o instituciones—que forman una red computacional descentralizada. Los nodos se conectan a la red, reciben tareas y utilizan su hardware para generar pruebas.

La capacidad de los nodos varía: los nodos GPU ofrecen flexibilidad, mientras que los nodos ASIC aportan mayor eficiencia en cálculos concretos. El sistema de programación de Cysic gestiona estos recursos de forma centralizada, facilitando la colaboración entre diferentes tipos de potencia de hash.

Este modelo recuerda a la computación distribuida tradicional, pero los incentivos con tokens aumentan la participación, permitiendo que la oferta de potencia de hash escale según la demanda.

Mejorando la eficiencia y reduciendo costes

Para afrontar los elevados costes de la verificación ZK, Cysic optimiza en varios niveles. Introduce hardware ASIC para aumentar la eficiencia en tareas especializadas y aprovecha la computación paralela y el procesamiento por lotes para incrementar el rendimiento.

La programación optimizada de tareas también es fundamental en la reducción de costes. Al asignar tareas a los nodos más rentables, la red reduce el desperdicio de recursos y garantiza la precisión de los resultados. A medida que la red crece, estas optimizaciones permiten mayores economías de escala.

Las ventajas de costes de Cysic son el resultado combinado del hardware, la programación y la estructura de red, no de una tecnología aislada.

Ventajas y aplicaciones de Cysic

Las ventajas de Cysic residen en su diseño arquitectónico y técnico. Al conectar la generación de pruebas ZK y desplegar hardware dedicado, logra un equilibrio óptimo entre rendimiento y coste. La descentralización reduce la dependencia de un proveedor único y refuerza la resiliencia del sistema.

En cuanto a aplicaciones, Cysic proporciona la potencia de hash esencial para los ZK Rollups, mejorando la eficiencia de las redes Layer2. En escenarios de computación privada e IA verificable, actúa como infraestructura básica, garantizando resultados eficientes y fiables. A medida que se expande el uso de la tecnología ZK, la demanda de las capacidades de Cysic seguirá creciendo.

Resumen

Cysic reestructura de raíz el proceso de generación de pruebas ZK. Gracias al consenso Proof-of-Compute, la programación de tareas y una red Prover distribuida, transforma el cómputo de alto coste y baja eficiencia en servicios escalables de potencia de hash.

Las pruebas dejan de ser simples resultados técnicos para convertirse en recursos que pueden producirse, distribuirse y negociarse. A medida que avanza la integración de ZK e IA, esta red de potencia de hash está llamada a convertirse en un pilar clave de la infraestructura Web3 del futuro.

Preguntas frecuentes

¿Qué es Proof-of-Compute?

Proof-of-Compute es un mecanismo de consenso basado en la contribución computacional; los nodos obtienen recompensas al completar tareas computacionales válidas.

¿Cuál es la función del sistema de programación de tareas de Cysic?

Asigna tareas computacionales a los nodos más adecuados para optimizar la eficiencia y el coste.

¿Cómo participan los nodos Prover en la red?

Los nodos se unen a la red, aportan potencia de hash y obtienen recompensas al completar tareas de pruebas.

¿Cómo reduce Cysic los costes de la computación ZK?

Mediante hardware ASIC, computación paralela y mecanismos de programación optimizados.

¿Cuál es la innovación principal de Cysic?

Convierte las pruebas ZK en recursos de potencia de hash programables y negociables, ejecutados en una red descentralizada.

Artículos relacionados

¿Qué es Fartcoin? Todo lo que debes saber sobre FARTCOIN

¿Qué es una valoración completamente diluida (FDV) en criptomonedas?

20 Predictiones para 2025

Conceptos de Smart Money y Comercio de TIC

Solana: Resumen del Ecosistema en el Tercer Trimestre de 2024