الخصوصية على السلسلة: من "غير ضروري" إلى "لا غنى عنه"

المؤلف: ChainUp Investment

1. المقدمة

في عام 2025، شهدت الخصوصية على السلسلة حدث إعادة تقييم واسع النطاق. ومن الجدير بالذكر، أنه بدفع من انتعاش الوعي بالخصوصية والتقدمات الكبرى في تقنيات التشفير، شهدت Zcash اكتشاف سعر جوهري، حيث شملت هذه التقدمات تقنيات مثل إثباتات المعرفة الصفرية (ZKPs)، الحوسبة متعددة الأطراف (MPC)، البيئة التنفيذية الموثوقة (TEE)، والتشفير التام المتماثل (FHE).

- ZKPs: نوع من طرق الإثبات التي تثبت صحة الادعاء دون الكشف عن أي معلومات غير ضرورية، مما يسمح للمستخدمين بمشاركة إثباتات الملكية أو المعرفة بشكل علني دون الكشف عن التفاصيل.

- MPC: بروتوكول تشفير يشارك فيه أطراف متعددة عبر تقسيم البيانات إلى شظايا سرية لإجراء حسابات مشتركة، بحيث لا يمكن لأي طرف رؤية البيانات كاملة.

- TEE: حل يعتمد على الأجهزة، وهو عبارة عن صندوق أسود آمن داخل المعالج يُستخدم لعزل البيانات أثناء استخدامها.

- FHE: نوع من التشفير يمكن من إجراء عمليات حسابية مباشرة على البيانات المشفرة دون فك التشفير.

السوق انتقل من مفهوم “الخصوصية” إلى مفهوم “السرية”، وهو شرط وظيفي ضروري في سلاسل الكتل الشفافة.

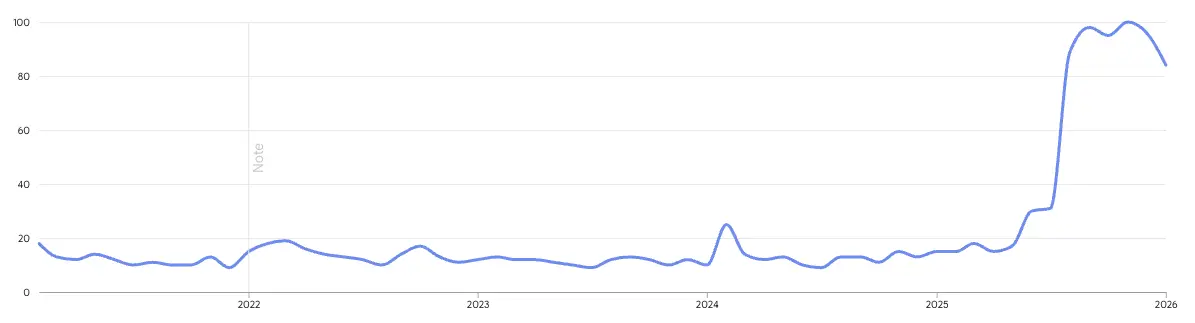

في الربع الرابع من عام 2025، تصاعد الاهتمام بالخصوصية على السلسلة بشكل كبير، المصدر: Dexu

1.1. مفارقة الخصوصية

تاريخ العملات المشفرة الخاصة يعود إلى عام 2012، حين أطلقت Bytecoin تقنية CryptoNote التي توفر توقيعات الحلقة، والتي استُخدمت لاحقًا في 2014 بواسطة Monero. باختصار، الخصوصية ليست مفهومًا جديدًا في العملات المشفرة، لكن في المراحل المبكرة، كانت العملات المشفرة الخاصة تعتبر في الغالب نوعًا من الوعي الأيديولوجي أو وسيلة للتهرب، وأيضًا قناة للهاربين من المراقبة. يمكن عزو معضلة الخصوصية على السلسلة في السنوات الماضية إلى ثلاثة عوامل رئيسية: عدم نضوج التقنية، تجزئة السيولة، وعداء التنظيم.

تاريخيًا، كانت تقنيات التشفير تواجه تأخيرات عالية وتكاليف غير فعالة في المراجعة. اليوم، أدوات المطورين مثل Cairo (zkDSLs) وظهور خلفيات مثل Halo2، جعلت المطورين العامين قادرين على استخدام ZKPs. الاتجاه نحو بناء zkVM (آلة افتراضية بمعرفة صفرية) على معايير تعليمات مثل RISC-V، يعزز من قابلية التوسع والتكوين لهذه التقنية في مختلف السيناريوهات. MPC لم يعد يقتصر على تقسيم المفاتيح الخاصة، فـ MP-SPDZ يدعم الدوائر الحسابية (الجمع والضرب) والدوائر البوليانية (XOR و AND)، مما يتيح حسابات عامة. التقدم في وحدات المعالجة الرسومية (GPU)، مثل دعم H100 وBlackwell B200، يعزز من قدرات هذه التقنيات، حيث تدعم الآن الحوسبة السرية، مما يمكّن نماذج الذكاء الاصطناعي من العمل داخل TEE. أكبر عائق في FHE، وهو تأخير التهيئة (أي “تحديث” الضوضاء في الحساب المشفر لمواصلة المعالجة)، انخفض من حوالي 50 مللي ثانية في 2021 إلى أقل من 1 مللي ثانية في 2025، مما يتيح نشر العقود الذكية المشفرة في الوقت الحقيقي.

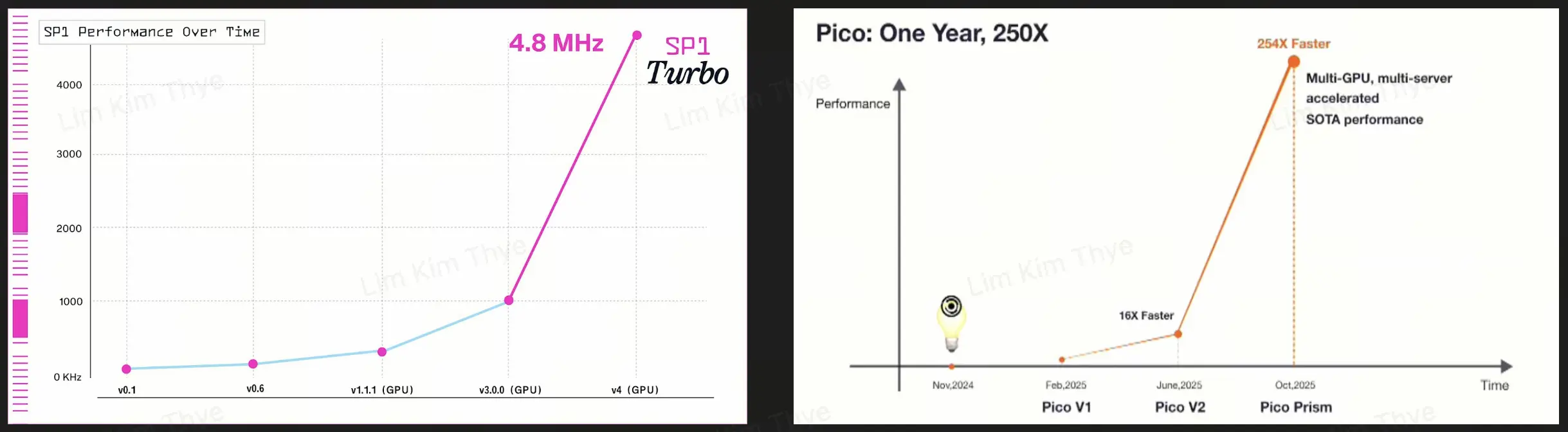

تكرار وأداء zkVM، المصدر: Succinct, Brevis

بالإضافة إلى ذلك، غالبًا ما تُعزل الخصوصية في شبكة بلوكشين محددة، مما يجبر المستخدمين على مغادرة الأنظمة البيئية النشطة عبر السلاسل لتحقيق عدم الكشف، وهو مكلف من حيث رسوم المعاملات وتكلفة الفرص الرأسمالية. الآن، يمكن لبروتوكولات مثل Railgun أن تتكامل مباشرة مع تطبيقات DeFi، وتوفر الخصوصية كدرع لمنع عمليات التتبع واستخراج MEV. توفر بروتوكولات مثل Boundless، Succinct، وBrevis خدمات ZKP كخدمة (ZKPs-as-a-Service)، بينما تساعد Arcium وNillion في بناء تطبيقات حماية الخصوصية باستخدام MPC، وتقوم Phala وiExec بمعالجة بيانات التطبيقات داخل TEE دون مغادرتها لسلسلة الكتل. وأخيرًا، تمكّن Zama وOctra التطبيقات من معالجة حسابات FHE بشكل أصلي.

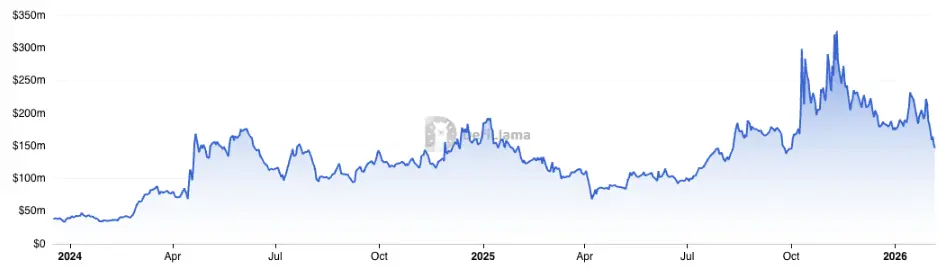

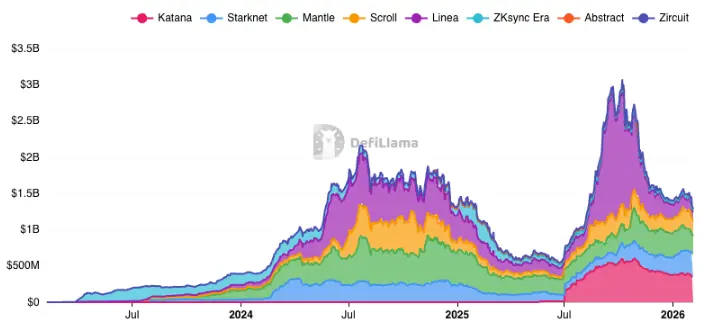

TVL الخاص بـ Railgun، المصدر: DefiLlama

في المراحل المبكرة، كانت سلاسل الكتل بحاجة إلى الشفافية للحصول على الشرعية. كان على المطورين الحقيقيين أن يبتعدوا عن القراصنة وغاسلي الأموال وغيرهم من الممارسين السيئين. في هذا السياق، سرعان ما اعتُبرت وظائف الخصوصية أدوات للمشاركين غير الشرفاء. على سبيل المثال، مشاريع مثل Tornado Cash، رغم أنها حظيت بشعبية بين المستخدمين الباحثين عن الخصوصية، وضعت هؤلاء المستخدمين في موقف يتداخل فيه أموالهم مع أنشطة غير قانونية، مما يصعب إثبات براءتهم. أدى ذلك إلى إجراءات تنظيمية صارمة، حيث قامت البورصات بتجميد أموال من مموهي العملات، وسحبت عملات الخصوصية المشبوهة من السوق. استثمرت المؤسسات وصناديق رأس المال المخاطر في هذه المشاريع خوفًا من الامتثال التنظيمي. وأصبحت الخصوصية على السلسلة وظيفة “إجرامية” في الصناعة. الآن، تم رفع العقوبات الاقتصادية عن Tornado Cash، وبدأت الصناعة تتوحد حول مفهوم “الخصوصية المتوافقة”، حيث يتم تصميم “بيانات مرئية” تتيح للمراجعين أو الجهات التنظيمية الوصول إلى “مفاتيح الرؤية” لفك تشفير مصادر أموال المستخدمين والمعاملات. يمكن ملاحظة هذا النهج في كل من Tornado Cash وZcash.

تأثير العقوبات على تدفقات أموال Tornado Cash، المصدر: Dune

2. حالات استخدام تقنيات الخصوصية الحالية

الانتكاسات المبكرة لا تعني أن الخصوصية غير مهمة. اسأل نفسك سؤالًا بسيطًا: “هل تريد أن تكشف عن تاريخ استثمارك على مدى 10 سنوات إذا قمت بشراء قهوة اليوم؟” معظم الناس سيقولون لا، لكن هذا هو الوضع الحالي في إعدادات البلوكشين. مع تقدم التشريعات وزيادة مشاركة المؤسسات، يعيد هؤلاء النظر في الأمر. لحسن الحظ، فإن اعتماد تقنيات الخصوصية في 2025 مدفوع أكثر بـ الوظائفية وليس بالأيديولوجية.

2.1. إخفاء المعاملات

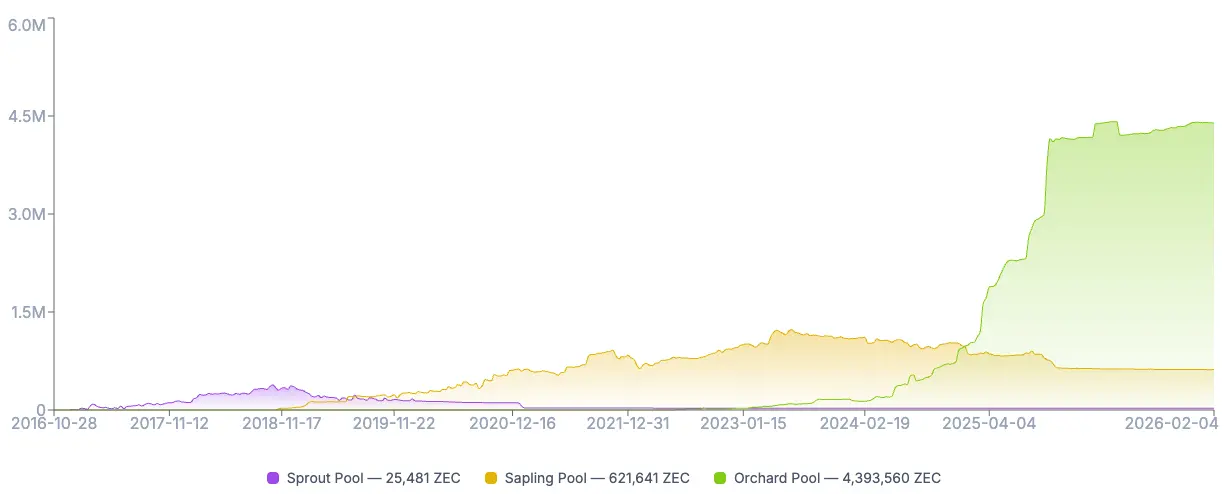

باستخدام تصميم “بيانات مرئية”، زاد عرض Zcash المخفي من 12% في بداية 2025 إلى حوالي 29% الآن. يرجع الطلب المتزايد إلى عدة أسباب، منها زيادة الاهتمام بالمضاربة على رموز ZEC، والرغبة الطبيعية في إخفاء المعاملات للجمهور. آلية إخفاء المعاملات تسمى نظام الالتزام-المُلغى (Commitment-Nullifier Scheme)، حيث يمكن للمرسل أن يرسل صندوق إخفاء إلى البركة، ويقوم الشبكة باستخدام ZKPs للتحقق من صحة الأموال لمنع الإنفاق المزدوج، وإنشاء صندوق إخفاء جديد للمستلم.

زيادة عرض ZEC المخفي على Zcash، المصدر: ZecHub

واحدة من أسرع المجالات نموًا، وهي المصارف الرقمية الجديدة (crypto-neobanks)، تستكشف حاليًا تنفيذ معاملات خاصة لمستخدميها، مثل Fuse، Avici، وPrivily. على الرغم من أن بعض البروتوكولات تستخدم طرقًا مختلفة لإخفاء المعاملات على السلسلة.

2.2. بيئة تنفيذ عالية الأداء

بالاعتماد على إجمالي القيمة المقفلة (TVL)، شهدت شبكات ZK-Layer 2 نموًا بنسبة 20% في 2025، مع توفير بيئة تنفيذ أرخص بشكل ملحوظ مقارنة بشبكة إيثريوم الأساسية. تقوم شبكات الطبقة الثانية بتجميع جميع المعاملات على شبكتها في كتلة بيانات صغيرة، ثم ترسلها إلى المُرتّب (Sequencer) لإنتاج إثبات وإرساله إلى الشبكة الأساسية للتحقق.

حالة تطبيقات شبكات ZK-2 Layer الرئيسية: اتجاهات TVL، المصدر: DefiLlama

اليوم، تقدم شبكات ZK-2 Layer وظائف خصوصية مدمجة بالكامل، مثل عقود ذكية خاصة على Aztec وZKsync Interop، الذي يوحد السيولة بين شبكات ZK و إيثريوم.

2.3. حماية MEV

واحدة من أكثر حالات استخدام الخصوصية انتشارًا هي حماية القيمة القصوى الممكن استخراجها (MEV). طبيعة الشفافية في البلوكشين تسمح للروبوتات الطماعة بمراجعة معاملات المجمّع العام (mempool) قبل التحقق، وتنفيذ عمليات سباق أو “سندويتش” لتحقيق أرباح. Flashbot SUAVE يساهم في اللامركزية عبر تشفير المجمّع، حيث تظل المعاملات مشفرة حتى يلتزم منشئ الكتلة بتضمينها. كما أطلقت Unichain نظام بناء الكتل باستخدام TEE لضمان عدم تمكن الطبقات الثانية من تنفيذ عمليات سباق.

نسبة المعاملات التي تطبق حماية Flashbot، المصدر: Dune

2.4. حالات استخدام أخرى

بالإضافة إلى الاستخدامات الرئيسية، يستكشف المطورون بنشاط تطبيقات الخصوصية على السلسلة لتحسين الأداء وتجربة المستخدم.

-

دفاتر الأوامر: غالبًا ما يواجه كبار المتداولين في Hyperliquid، مثل James Wynn وMachi Big Brother، عمليات تصفية. يعتقد مؤسسو Hyperliquid أن الشفافية توفر بيئة عادلة للمُعَدين وتؤدي إلى فروق أسعار أقل، لكن بالنسبة للمتداولين الكبار، فإن خطر السحب المسبق أو التداول العكسي يمثل عائقًا كبيرًا. هذا يخلق فرصة لـ Aster، التي تقدم أوامر مخفية ووضع حماية (Shield Mode) عند الإطلاق في 2026.

-

الهوية: بعض الأنشطة، مثل طلبات فتح حسابات بنكية جديدة وICO، تتطلب التحقق من هوية المتقدمين. بروتوكولات مثل idOS تتيح للمستخدمين رفع إثبات KYC مرة واحدة وإعادة استخدامه بسلاسة عبر بروتوكولات الامتثال الأخرى، وzkPass يساعد في تقديم شهادات ويب2 دون الكشف عن التفاصيل، وWorld ID يستخدم هاش قزحية العين لإثبات شخصية المستخدم، وZKPassport يتحقق من هوية المستخدم دون مغادرة أجهزته الخاصة.

- قال رئيس لجنة الأوراق المالية والبورصات الأمريكية، بول أتكينز، إن العديد من أنواع ICOs لا ينبغي اعتبارها أوراق مالية، وبالتالي فهي خارج نطاق سلطة SEC. موقفه قد يؤدي قريبًا إلى مزيد من تمويل ICO، مما يزيد الطلب على KYC في العملات المشفرة.

-

الجسور بين السلاسل: لطالما كانت الجسور بين السلاسل عرضة للاستغلال، مثل Ronin Bridge وMultichain، اللذين تعرضا للسرقة بمبالغ 624 مليون دولار و1.26 مليار دولار على التوالي بسبب تسريب المفاتيح الخاصة. تقلل ZK-bridges من فرضيات الثقة، حيث بمجرد إنشاء وإثبات الدليل، يكون الأمر حاسمًا على الفور، ويصبح أكثر كفاءة مع زيادة حجم المعاملات. تستخدم Polyhedra Network zkBridge لربط أكثر من 30 سلسلة، ويمكن أن تعمل كـ “DVPN” ضمن منصة LayerZero V2.

-

الذكاء الاصطناعي: يمكن لـ ZK المساعدة في التحقق من أن المخرجات ناتجة عن المدخلات المتوقعة ومعالجتها بواسطة نماذج معينة. Giza تتيح للوسطاء غير الموثوقين تنفيذ استراتيجيات DeFi معتمد على مخرجات نماذج AI. وPhala تستخدم enclaves من Intel SGX لحفظ المفاتيح الخاصة بشكل آمن، وتعمل مع Succinct وConduit لنقل البيانات من شبكات Polkadot إلى شبكات الطبقة الثانية.

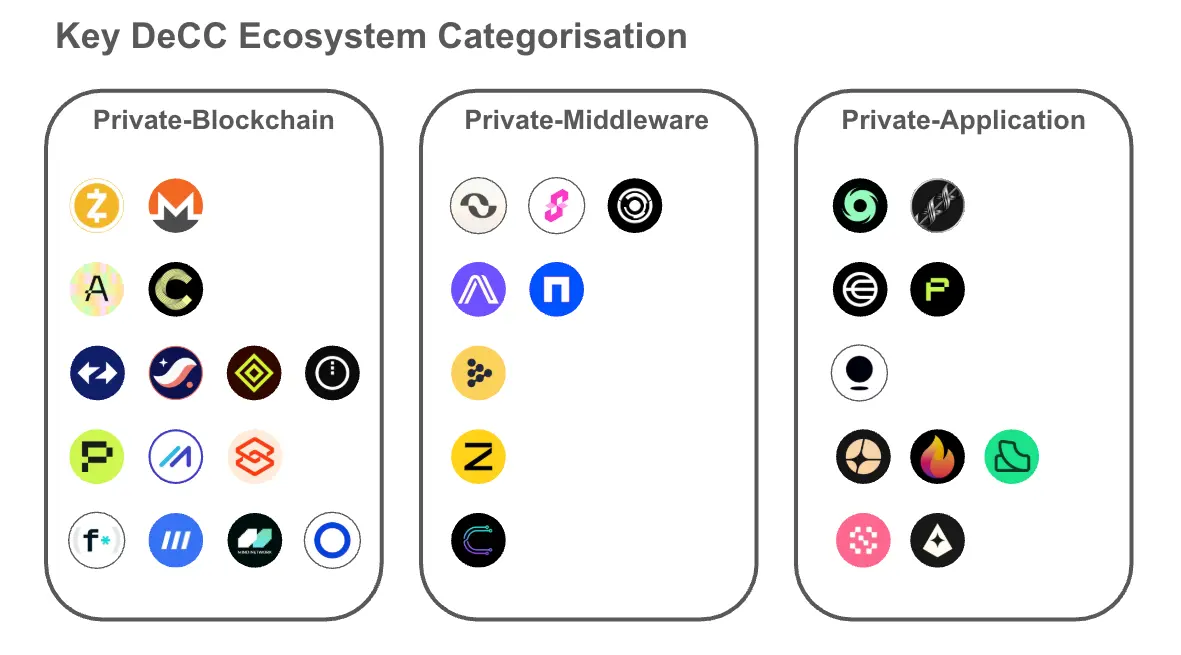

3. تصنيف بيئة DeCC الأساسية

الخصوصية على السلسلة غالبًا ما تشير إلى شبكة الحوسبة السرية اللامركزية (DeCC). على الرغم من أن السوق يميل إلى تصنيف البروتوكولات بناءً على تقنيات الخصوصية الأساسية، إلا أن كل طبقة من طبقات الخصوصية تتخذ نهجًا مختلطًا، حيث تتبنى العديد من البروتوكولات حلولًا هجينة. لذلك، من الأفضل تصنيفها إلى شبكات بلوكشين خاصة، ووسائط وسطية للخصوصية، وتطبيقات خاصة بالخصوصية.

تصنيف بيئة DeCC الأساسية

3.1. شبكات الخصوصية على السلسلة

فئة “شبكات الخصوصية على السلسلة” تشمل شبكة من الطبقة الأولى والطبقة الثانية، حيث يتم دمج آليات الخصوصية في آليات الإجماع أو بيئة التنفيذ. التحدي الرئيسي لهذه الشبكات هو حواجز التوافق بين السلاسل. يجب جذب المستخدمين والسيولة من شبكات قائمة، وإذا لم توجد تطبيقات قاتلة تجعل الانتقال مجديًا اقتصاديًا، فسيكون الأمر صعبًا جدًا. عادةً، تُخصص رموز شبكات الطبقة الأولى ذات الخصوصية “علاوة على الشبكة” لأنها تُستخدم كضمانات أمان لحماية الشبكة وكعُملة غاز.

3.1.1 إرث وتطور الخصوصية في شبكات الطبقة الأولى

تُعتبر Zcash منذ زمن بعيد بمثابة البيتكوين ذو وظائف الخصوصية، حيث تمتلك نظام عناوين مزدوج، يتيح للمستخدمين التبديل بين المعاملات العامة والخاصة، مع وجود “مفاتيح رؤية” لفك تشفير تفاصيل المعاملات لأغراض الامتثال.

تتجه البروتوكولات من إثبات العمل (PoW) إلى نموذج Crosslink المختلط، الذي يدمج عناصر إثبات الحصة (PoS) بحلول 2026، ليقدم حتمية أسرع من إجماع ساتوشي. بعد تقليل المكافأة في نوفمبر 2024، من المتوقع أن يحدث التصفير التالي في نوفمبر 2028.

من ناحية أخرى، يظل Monero محافظًا على أسلوب الخصوصية الافتراضي، باستخدام توقيعات الحلقة، وعناوين مخفية، وRingCT، مما يفرض على كل معاملة أن تكون خاصة. أدى هذا الاختيار إلى إزالة معظم معاملات XMR من المنصات في 2024. كما تعرضت Monero في 2025 لهجمات Qubic أدت إلى إعادة تنظيم طويلة استمرت 18 كتلة، وأدت إلى محو حوالي 118 معاملة مؤكدة.

شبكة Secret هي شبكة طبقة أولى تعتمد على TEE، أُنشئت على Cosmos SDK منذ 2020، وتوفر مفاتيح رؤية للتحكم في الوصول. لا تقتصر على كونها شبكة مستقلة، بل تقدم أيضًا خدمات TEE لـ EVM وIBC. تركز على تقديم حوسبة سرية في الذكاء الاصطناعي، وتستكشف دمج FHE الحدية في الشبكة.

Canton Network مدعومة من عمالقة وول ستريت مثل غولدمان ساكس، JPMorgan، Citi Ventures، Blackstone، BNY، Nasdaq، وS&P Global. هي شبكة بلوكشين من الطبقة الأولى، تهدف إلى إدخال تريليونات الدولارات من الأصول الواقعية (RWA) عبر وظيفة خصوصية فريدة تسمى نموذج دفتر أستاذ Daml، حيث يمكن للأطراف المعنية فقط رؤية جزء من الدفتر المرتبط بشبكتها الفرعية، مما يتيح التحقق من المعاملات فقط للأطراف المشاركة، ولا يعرف الآخرون بوجود المعاملة.

Aleo هي شبكة من الطبقة الأولى تعتمد على ZK، وتستخدم لغة Leo، وهي لغة Rust مخصصة، لتحويل الكود إلى دوائر ZK. يُنشئ المستخدمون إثباتات تنفيذ المعاملات خارج السلسلة، ثم يرسلون الإثباتات المشفرة فقط إلى الشبكة.

Inco تضع نفسها كـ شبكة FHE من الطبقة الأولى، وتوفر خدمات FHE عبر الجسور بين السلاسل وبروتوكولات الرسائل، مما يسمح لها بخدمة السيولة العميقة دون بناء DeFi خاص بها من الصفر.

Octra هي شبكة من الطبقة الأولى عالية الأداء تعتمد على FHE، وتبني تشفيرها الخاص المسمى Hypergraph FHE (HFHE)، الذي يسمح بمعالجة متوازية أثناء الحساب، وحقق معدل نقل ذروة بلغ 17000 TPS على شبكتها التجريبية.

Mind Network يستخدم بروتوكولات EigenLayer لإعادة الرهان (re-staking) لحماية شبكة مدققي FHE، ويهدف إلى إنشاء إنترنت مشفر من النهاية إلى النهاية، مع تمكين وكلاء AI من معالجة البيانات المشفرة.

3.1.2. شبكات ZK-الطبقة الثانية

ZKsync توسعت من التوسعة البسيطة إلى تنفيذ مجموعة من الحلول الشاملة، مثل Prividium، ZKsync Interop، وAirbender. يتيح Prividium للشركات تنفيذ معاملات خاصة مع الاحتفاظ بالتسوية النهائية على إيثريوم. Airbender هو دليل zkVM عالي الأداء يعتمد على RISC-V، ويولد إثباتات ZK في أقل من ثانية. ZKsync Interop يسمح للمستخدمين بتقديم ضمانات على ZK على السلسلة، واستعارة الأصول على إيثريوم.

Starknet يستخدم STARKs (شهادات المعرفة القابلة للتوسع والشفافية) لتحقيق توسعة عالية، ويحتوي على وظيفة حسابات أصلية، حيث كل حساب هو عقد ذكي، ويمكن تنفيذ معاملات خفية عبر عقود حسابية. الفريق اقترح شبكة من الطبقة الثانية على Zcash تسمى Ztarknet، تدمج ميزات الخصوصية من Zcash.

Aztec تعمل كشبكة خصوصية من الطبقة الثانية على إيثريوم، وتستخدم نظام UTXO المشفر لمعالجة البيانات المشفرة، ونظام قائم على الحسابات للبيانات العامة. تعتمد على Noir، وتستخدم إثباتات العميل أو بيئة تنفيذ الخصوصية (PXE)، حيث يُنشئ المستخدمون إثباتات ZK محليًا على أجهزتهم ويرسلونها إلى الشبكة.

Midnight هي شبكة من الطبقة الأولى تعمل على Cardano، وتستخدم NIGHT، وهو رمز مميز غير مكشوف، وتوفر حماية عبر مخازن حقوق الملكية، وتستخدم ADA للرهان الآمن، وDUST غير المكشوفة للحكم، وDUST المكشوفة كعملة غاز.

Phala تعتمد على SGX من Intel، وتوفر حماية الخصوصية، وتتبنى الآن نموذج المعالجة المساعدة للذكاء الاصطناعي، حيث يعمل وكلاء AI داخل TEE، ويتعاون مع Succinct وConduit لنقل البيانات من شبكات Polkadot إلى شبكات الطبقة الثانية على إيثريوم.

Fhenix هو أول شبكة من الطبقة الثانية تعتمد على fhEVM على إيثريوم، وتوفر حماية ضد MEV، حيث تكون المدخلات مشفرة في المجمّع.

3.2. “وسائط” الخصوصية

“وسائط الخصوصية” هي بروتوكولات تعمل بنموذج الخصوصية كخدمة (PaaS)، وتوفر قدرات حسابية لإنتاج، تشفير، أو التحقق من الإثباتات. يتنافس هذا المجال من حيث التأخير، والكفاءة من حيث التكاليف، ودعم الشبكة.

Boundless هو “طبقة حساب ZK عامة” من RISC Zero، ويعمل كسوق إثباتات لامركزي، يتيح لأي بلوكشين أو تطبيق أن يفرغ حسابات الإثبات الثقيلة إلى Boundless.

Succinct Labs هو منافس مباشر لـ Boundless، ويُعد شبكة إثبات عالية الأداء، ويضيف دوائر مخصصة لمهام شائعة مثل التحقق من التجزئة والتوقيعات، مما يجعل إنتاج الإثبات أسرع وأرخص.

Brevis هو معالج ZK، يتيح للعقود الذكية استعلام البيانات التاريخية من أي سلسلة بشكل موثوق دون ثقة. الآن، توسع Brevis عبر Pico ليشمل zkVM عام، ويُستخدم أيضًا كمجموعة دوائر مخصصة للعمل الشاق.

Arcium هو حل MPC قابل للتعديل للأداء، يخدم أي تطبيق على أي سلسلة، ويستخدم Solana للرهان، والعقوبات، وتنسيق العقد.

Nillion تقدم خدمات MPC عالية الأداء، مع Nil Message Compute (NMC) وNil Confidential Compute (nilCC)، مما يسمح بحساب البيانات المقطعية دون تبادل الرسائل، مع ضمان الأمان داخل TEE.

iExec RLC هو بروتوكول DePIN طويل الأمد منذ 2017، يوفر موارد حوسبة سحابية، ويحول الآن تركيزه إلى حوسبة سرية تعتمد على TEE، مما يتيح تدريب أو استعلام نماذج AI دون الكشف عن البيانات، ويخدم سلاسل مثل إيثريوم وArbitrum.

Marlin مرّ بتحول كبير، من شبكة CDN إلى طبقة حساب سرية (Oyster)، وبنيت على سوق ZKP (Kalypso) فوق طبقة الحساب.

Zama هو بروتوكول FHE رائد، يُستخدم في fhEVM، TFHE-rs، وConcrete، ويُستخدم أيضًا في بروتوكولات مثل Fhenix وInco. تخطط Zama لدمج FHE في zkVM بعد استحواذها على Kakarot.

Cysic تصنع أجهزة ASICs لتسريع توليد إثباتات ZK، وتقليل زمن التوليد من دقائق إلى ميليثواني، مع خيارات مثل ZK Air (مستهلك) وZK Pro (صناعي).

3.3. تطبيقات الخصوصية

هذه أكبر فئة من شبكات الخصوصية على السلسلة ووسائطها، والقائمة هنا تمثل جزءًا بسيطًا منها. تستخدم هذه البروتوكولات ZK، MPC، TEE، أو مزيجًا منها لتحسين تجربة المستخدم. التطبيقات الناجحة ستجعل حماية الخصوصية بسيطة وتوفر حلولًا سوقية حقيقية.

Tornado Cash هو أول مُخَلط لامركزي غير قابل للتغيير، تم فرض عقوبات عليه من قبل وزارة الخزانة الأمريكية في 2022، ثم أُلغيت العقوبات في 2025. ومع ذلك، لا تزال أداة عالية المخاطر للمؤسسات التي تتطلب الامتثال.

Railgun معروف بدعم من فيتاليك بوتيرين، ويقدم حلاً لإخفاء المعاملات عبر دمج “صناديق الأمان” الخاصة بالمستخدم مع بروتوكولات DeFi مثل Uniswap وAave، ويُعد منافسًا محتملًا لـ Tornado Cash رغم أن أصوله المخفية تمثل حوالي 20% من Tornado Cash.

World (المعروف سابقًا بـ Worldcoin) يستخدم مسح قزحية العين لإنشاء “إثبات شخصية”، حيث يتم تشفير البيانات الحيوية، ويُرسل فقط ZKP إلى الشبكة. يُعد World ID أداة فعالة لتمييز البشر عن الروبوتات والذكاء الاصطناعي.

zkPass يستخدم مصافحة TLS من طرف ثالث لإنشاء إثباتات شخصية ووسائط للمستخدم، مما يتيح الوصول إلى التطبيقات المقيدة دون الكشف عن البيانات الخاصة.

Privy يمكّن المستخدمين من تسجيل الدخول إلى التطبيقات اللامركزية باستخدام بريدهم الإلكتروني أو حسابات Web2، ويُنشئ محفظة MPC، حيث تُقسم المفاتيح بين جهاز المستخدم وخادم الأمان، مما يلغي الحاجة إلى نسخ كلمات المرور ويُحسن تجربة المستخدم بشكل كبير.

Aster تتعاون مع Brevis لتقديم وظائف معاملات خاصة على شبكتها الحالية، ومن المتوقع أن تطلق Aster Chain في الربع الأول من 2026.

Malda هو بروتوكول موحد للسيولة، يستخدم Boundless لإثبات وإدارة مراكز اقتراض المستخدم عبر عدة سلاسل.

Hibachi يوفر بورصة لامركزية عالية التردد، ويستخدم Brevis لإثباتات مركزية خارج السلسلة (CLOB) للتحقق على السلسلة.

Giza يدمج التعلم الآلي مع العقود الذكية، مما يسمح بتنفيذ استراتيجيات DeFi استنادًا إلى مخرجات نماذج AI موثوقة، مما يمنع التلاعب.

Sentient هو شبكة من الطبقة الأولى مخصصة للذكاء الاصطناعي، مدعومة من Polygon CDK، تهدف إلى إنشاء منصة مفتوحة للذكاء الاصطناعي مع مكافآت للمساهمين. يرفع مالكو نماذج AI نماذجهم إلى الشبكة، ويحصلون على مكافآت، مع ضمان أن بعض المخرجات ناتجة عن نماذج معينة عبر بصمات مشفرة، ويستخدم Sentient Enclaves Framework مع AWS Nitro Enclaves لتنفيذ حوسبة سرية داخل نماذج AI، مع إخفاء كلمات المرور والنماذج الداخلية عن المشغلين.

4. الاتجاهات الحالية والتوقعات المستقبلية

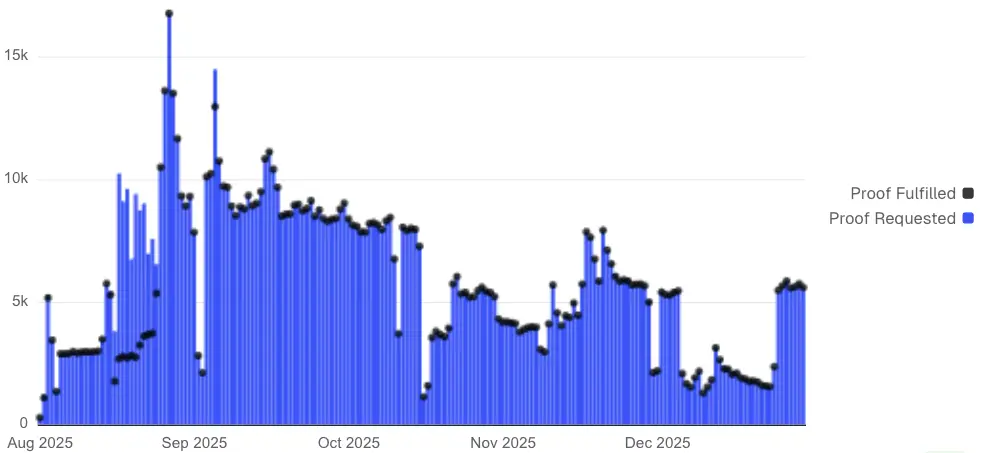

4.1.1. صعود وسائط الخصوصية

نشهد تحولًا من شبكات الخصوصية الأحادية إلى طبقات مخصصة للخصوصية، حيث يمكن نشر البروتوكولات على أي شبكة قائمة (مثل إيثريوم وسولانا) مع الوصول إلى خدمات الخصوصية عبر العقود الذكية، مما يقلل من عوائق الوصول. مع تزايد الطلب على وظائف الخصوصية، ستستفيد وسائط الخصوصية بشكل كبير، خاصة أن تشغيل أطر حسابات سرية مكثفة على العديد من البروتوكولات الجديدة غير اقتصادي.

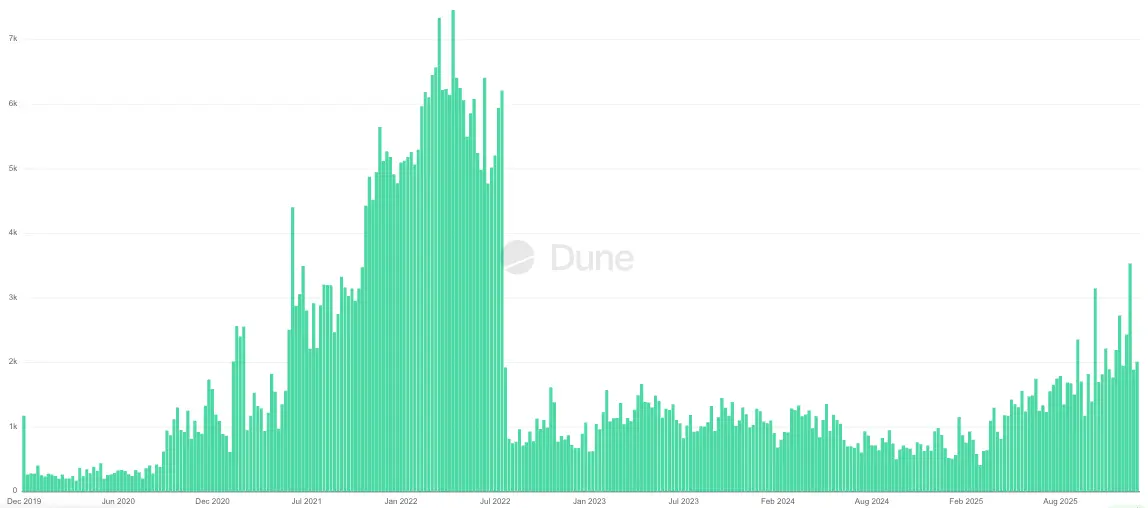

عدد الطلبات والإثباتات على Succinct، المصدر: Dune

4.1.2. الحلول المختلطة

التقنيات الحالية لتعزيز الخصوصية لها قيودها، فـ ZKP لا يمكنها إجراء حسابات على البيانات المشفرة، وMPC قد يتأثر بالتأخير مع زيادة عدد المشاركين، وTEE قد يتعرض للهجمات عبر حقن الأعطال أو هجمات القنوات الجانبية (حيث يحصل المهاجم على وصول مادي إلى الأجهزة)، وFHE قد يتطلب وقتًا أطول للحسابات المعقدة، مع خطر تلف البيانات بسبب الضوضاء التراكمية. لذلك، تتجه العديد من البروتوكولات إلى استخدام مزيج من هذه الأدوات أو تصميم أجهزة مخصصة لتحسين الأداء.

4.1.3. الذكاء الاصطناعي الموثوق والسرّي

تقدر شركة Morgan Stanley أن الإنفاق العالمي على AI سيصل إلى 3 تريليون دولار. مع توقع توسع الطلب على AI بحلول 2026، أصبح الذكاء الاصطناعي الموثوق والسرّي اتجاهًا رئيسيًا في 2025، ومن المتوقع أن يتوسع في 2026. تدريب نماذج AI على بيانات حساسة مثل السجلات الطبية والمالية يُعد خطوة مهمة نحو الذكاء الاصطناعي اللامركزي.

5. الخلاصة

قد تنتهي حقبة العملات المشفرة التي لا تتوفر فيها “مفاتيح الرؤية”. يراهن القطاع على أن مفهوم “الاختيارية في الكشف” سيُقبل كحل وسط مقبول. وإذا رفضت الجهات التنظيمية هذا النهج لاحقًا، فقد يُجبر الشبكة على الانتقال إلى “سلاسل مرخصة منظمة” لتحقيق عدم الكشف.

تطوير تقنيات تعزيز الخصوصية هو المفتاح لفتح “مئات المليارات” من الأصول التقليدية. لا يمكن أن توجد السندات، الأوراق المالية، وكشوف رواتب الشركات على سلاسل شفافة. مع إثبات هذه البروتوكولات لصلابتها في 2025، نتوقع أن تبدأ أولى مشاريع “الأصول الواقعية الخاصة بالخصوصية” في 2026 على أحد الشبكات المذكورة سابقًا.

اتجاهات البحث على Google خلال الخمس سنوات الماضية حول “خصوصية البلوكشين”، المصدر: Google

قد تتراجع شعبية خصوصية البلوكشين مؤقتًا، لكن الطلب على وظائف الخصوصية في طبقة التطبيقات سيستمر في النمو، مما يحسن بشكل كبير تجربة المستخدم ويجذب جمهور غير مبدع في التشفير. هذه هي اللحظة التي يتحول فيها الخصوصية على السلسلة من “غير ضروري” إلى “ضروري”.