Como a Cysic opera? Uma análise aprofundada dos mecanismos de Prova de Computação e do agendamento da taxa de hash ZK

À medida que as provas de conhecimento zero (ZK) se tornam cada vez mais fundamentais para a escalabilidade da Blockchain e para a computação verificável, a demanda por poder de hash durante o processo de geração de provas cresce de forma exponencial. De ZK Rollups à IA verificável, diversas aplicações agora dependem da geração de provas de alto desempenho. Porém, a geração de provas ZK exige grande capacidade computacional, e modelos tradicionais baseados em GPUs únicas ou serviços centralizados não são suficientes para implantação em larga escala.

Nesse cenário, a rede ZK Prover da Cysic atua como uma camada essencial de infraestrutura de poder de hash. Ela realiza a geração de provas e otimiza a alocação de recursos com um sistema sofisticado de agendamento de tarefas e o mecanismo de incentivo CYS. Na prática, a Cysic é a “camada de poder de hash” da era ZK, cuja eficiência e estrutura de custos impactam diretamente o ritmo de expansão do ecossistema.

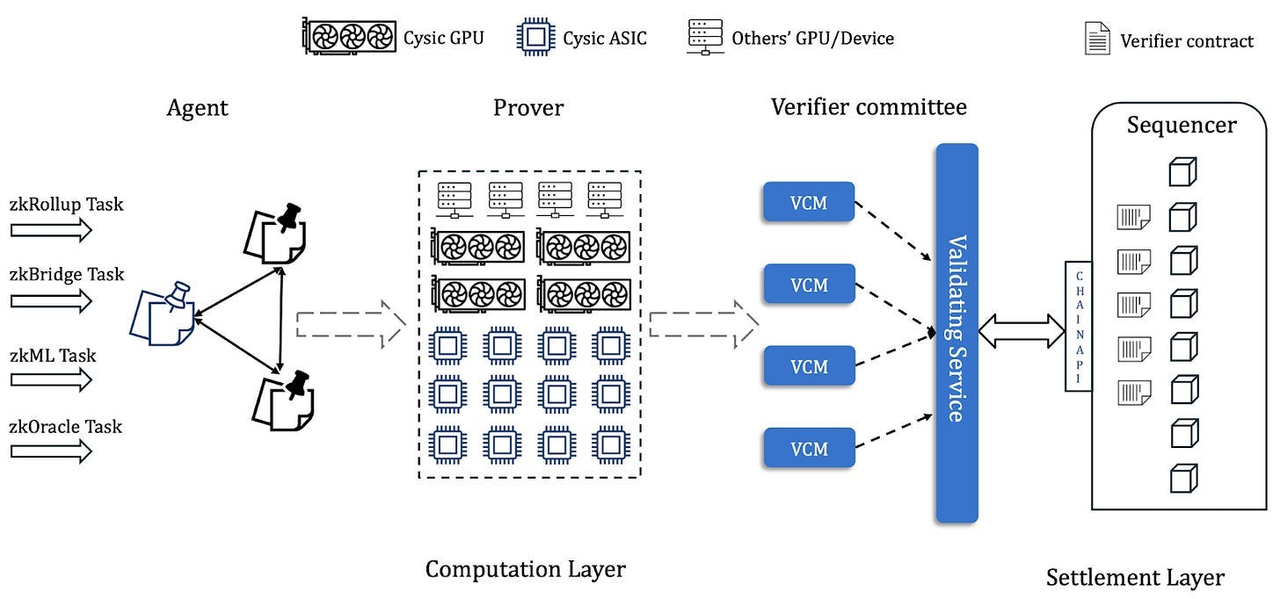

Visão operacional da Cysic: modelo de arquitetura em quatro camadas

A arquitetura da Cysic é composta por uma rede computacional de quatro camadas. No topo está a camada de agendamento de tarefas, responsável por receber solicitações de usuários e distribuir tarefas computacionais. Em seguida, está a rede Prover, que realiza a geração das provas. A camada de verificação confirma a validade das provas. Na base, o mercado e a camada de liquidação definem a precificação dos recursos e a distribuição dos incentivos.

Essas quatro camadas formam um ciclo integrado, transformando provas ZK de tarefas isoladas em “commodities computacionais” que podem ser distribuídas, executadas e negociadas dentro da rede. Esse design modular permite à Cysic entregar alta escalabilidade sem comprometer a segurança.

Mecanismo de consenso Proof-of-Compute explicado

A principal inovação da Cysic é o consenso Proof-of-Compute — um modelo baseado na contribuição computacional. Diferente das Blockchains tradicionais, que dependem de competição por poder de hash (PoW) ou staking (PoS), o Proof-of-Compute foca na realização de trabalhos computacionais genuínos e valiosos pelos nós.

Nesse mecanismo, os nós Prover comprovam sua contribuição executando tarefas de geração de provas ZK. Apenas após a verificação das provas, os nós recebem recompensas. Assim, o poder de hash da rede é direcionado para cálculos relevantes, evitando desperdício de recursos com competição improdutiva.

Em resumo, o Proof-of-Compute transforma resultados computacionais em base de consenso, alinhando os incentivos da rede com a demanda por aplicações reais e aumentando a eficiência na utilização dos recursos.

Mecanismo de agendamento de tarefas: diferencial competitivo da Cysic

O agendamento de tarefas é fundamental para o desempenho e a eficiência de custos do sistema. Como as tarefas de provas ZK variam em complexidade e demanda de recursos, é essencial direcioná-las aos nós mais adequados.

O sistema de agendamento da Cysic avalia poder de hash dos nós, latência de rede, reputação histórica e custos de execução, permitindo uma alocação dinâmica e otimizada. Essa estratégia evita desperdício de recursos e reduz custos, mantendo a qualidade.

Diferente da computação em nuvem tradicional, o agendamento da Cysic não é totalmente centralizado. Ele incorpora mecanismos de mercado e estruturas de incentivo, impulsionando os nós a otimizar continuamente o desempenho por meio da competição. O resultado é uma rede de poder de hash auto-otimizável.

Rede Cysic Prover: organização do poder de hash

O poder de hash da Cysic é fornecido por nós Prover distribuídos, operados por pessoas ou instituições, formando uma rede computacional descentralizada. Os nós conectam-se à rede, recebem tarefas e usam seus recursos de hardware para gerar provas.

As capacidades dos nós variam: nós GPU oferecem flexibilidade, enquanto nós ASIC garantem eficiência superior em cálculos específicos. O sistema de agendamento da Cysic gerencia esses recursos de forma integrada, permitindo que diferentes tipos de poder de hash atuem colaborativamente.

Essa abordagem é semelhante à computação distribuída tradicional, mas o mecanismo de incentivo por tokens da Cysic aumenta a participação, permitindo que a oferta de poder de hash acompanhe a demanda.

Como a Cysic aumenta a eficiência e reduz custos

Para enfrentar os altos custos da geração de provas ZK, a Cysic implementa otimizações em diversos níveis. Na camada de hardware, ASICs são utilizados para elevar drasticamente a eficiência em cálculos específicos. No sistema, paralelização e processamento em lote aumentam o throughput.

O agendamento otimizado de tarefas também é crucial para redução de custos. Ao direcionar tarefas aos nós mais econômicos, a rede minimiza desperdício de recursos e assegura resultados precisos. Com o crescimento da rede, essas otimizações se tornam ainda mais eficazes, gerando economias de escala significativas.

A vantagem de custos da Cysic resulta da combinação de inovação em hardware, agendamento inteligente e arquitetura de rede — não de uma tecnologia isolada.

Principais vantagens e aplicações da Cysic

Os diferenciais da Cysic estão em sua arquitetura e design técnico. Ao conectar a geração de provas ZK e integrar hardware especializado, atinge-se o equilíbrio ideal entre desempenho e custo. Sua estrutura descentralizada reduz a dependência de um único provedor e aumenta a resiliência do sistema.

No campo de aplicações, a Cysic fornece poder de hash essencial para ZK Rollups, impulsionando a eficiência das redes de Camada 2. Em cenários de computação de privacidade e IA verificável, atua como infraestrutura fundamental, garantindo resultados eficientes e confiáveis. Com a expansão dos casos de uso da tecnologia ZK, a demanda pelas capacidades da Cysic continuará crescendo.

Resumo

A Cysic redefine o processo de geração de provas ZK. Por meio do consenso Proof-of-Compute, de um sistema dinâmico de agendamento e de uma rede Prover distribuída, transforma cálculos de alto custo e baixa eficiência em um serviço escalável de poder de hash.

Neste novo paradigma, as provas deixam de ser apenas artefatos técnicos — tornam-se recursos que podem ser produzidos, distribuídos e negociados. Com a convergência das tecnologias ZK e IA, essa rede de poder de hash está posicionada para se tornar um pilar da infraestrutura Web3 do futuro.

Perguntas Frequentes

O que é Proof-of-Compute?

Proof-of-Compute é um mecanismo de consenso baseado na contribuição computacional, recompensando os nós por realizarem tarefas computacionais válidas.

Qual a função do sistema de agendamento de tarefas da Cysic?

Ele atribui tarefas computacionais aos nós mais adequados, otimizando eficiência e custo.

Como os nós Prover participam da rede?

Os nós ingressam na rede, fornecem poder de hash e recebem recompensas após concluir tarefas de provas.

Como a Cysic reduz custos de computação ZK?

Utilizando hardware ASIC, processamento paralelo e mecanismos de agendamento otimizados.

Qual é a principal inovação da Cysic?

Transformar provas ZK em recursos de poder de hash escaláveis e negociáveis, executados por uma rede descentralizada.

Artigos Relacionados

15 Principais Indicadores de Mercado do Bitcoin

O que é Fartcoin? Tudo o que você precisa saber sobre FARTCOIN

O que é uma avaliação totalmente diluída (FDV) em criptomoedas?

O que são tokens resistentes a quântica e por que eles são importantes para a cripto?

Uma explicação detalhada das provas de conhecimento zero (ZKP)