Hack no Balancer expõe vulnerabilidade do DeFi: mais de 116 milhões $ foram drenados em diferentes blockchains

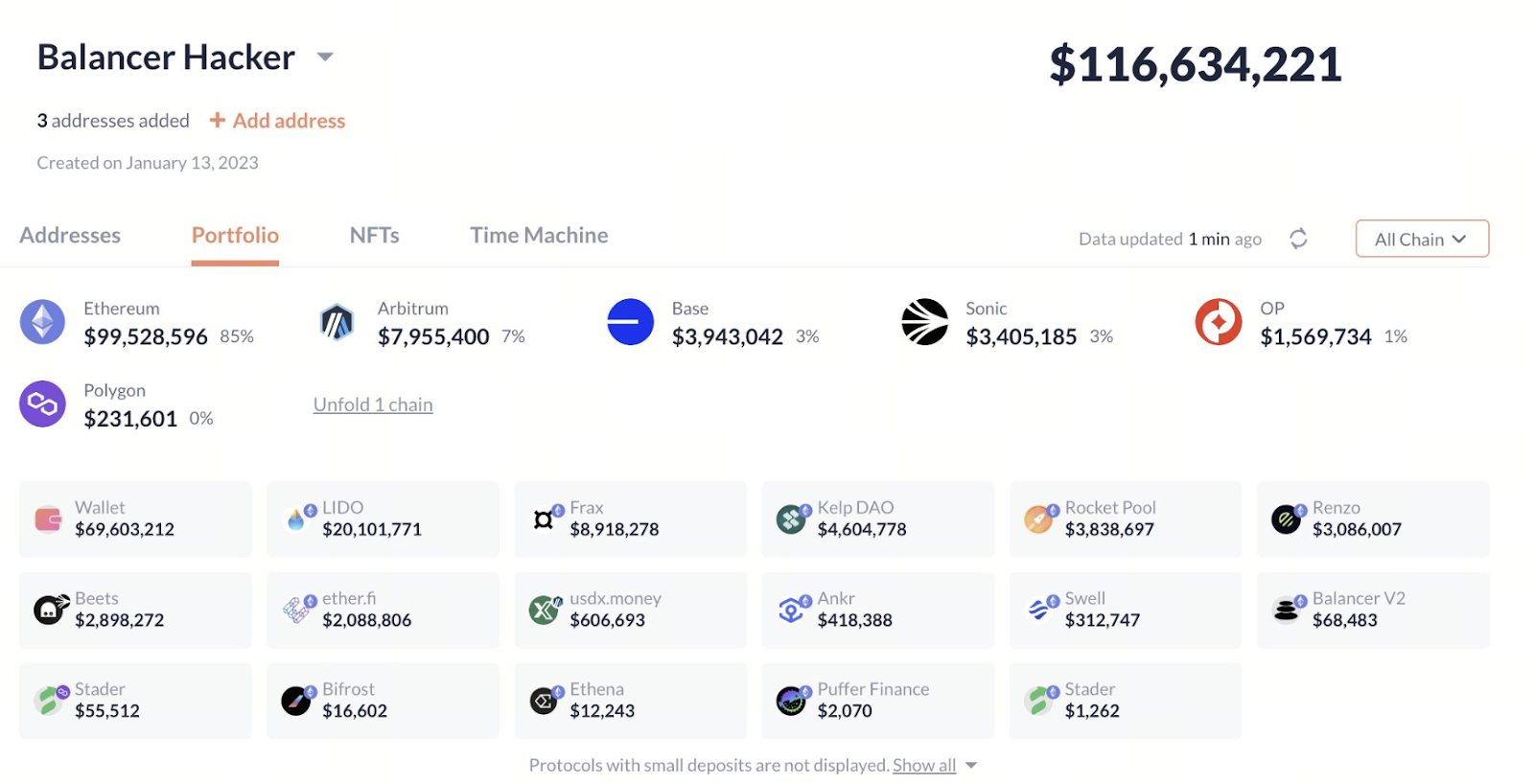

Balancer Hackeado

O setor de finanças descentralizadas (DeFi) enfrentou mais um grande desafio. Em 3 de novembro de 2025, o protocolo veterano de liquidez Balancer (BAL) sofreu uma grave vulnerabilidade de segurança. Hackers roubaram mais de 116 milhões USD em ativos em poucas horas. O caso gerou preocupação imediata na comunidade "on-chain" e está entre os maiores e mais relevantes hacks já registrados na história da DeFi.

Análises "on-chain" revelam que o invasor mirou o componente Vault do contrato inteligente do Balancer V2, explorando falhas nas verificações de autorização e vulnerabilidades relacionadas a callbacks para manipular pools de liquidez e transferir ativos sem permissão. A violação ocorreu devido a uma falha lógica fundamental no contrato inteligente, e não por vazamento de chave privada.

Ethereum Severamente Impactada

(Fonte: lookonchain)

Segundo o monitoramento da Lookonchain, hackers já roubaram mais de 116 milhões USD, distribuídos entre as principais redes: Ethereum Mainnet, Arbitrum, Base, Sonic, Optimism e Polygon. Diversos liquid staking tokens (LSTs) foram subtraídos, incluindo principalmente rETH, frxETH, osETH e rsETH — evidenciando amplo domínio técnico sobre ativos DeFi "cross-chain".

Vulnerabilidade de Callback em Contrato Inteligente no Centro do Ataque

Pesquisadores de segurança identificaram que o invasor implantou contratos maliciosos durante a inicialização dos pools de liquidez. Ele aproveitou verificações fracas de autorização do Vault e atualizações anormais de estado para contornar salvaguardas. Isso permitiu trocas não autorizadas entre pools e manipulação dos saldos, possibilitando movimentação rápida dos ativos.

A Kebabsec e vários desenvolvedores confirmaram que a origem do incidente não foi erro de autorização, mas sim alterações no estado das transações antes dos saques, facilitando a exploração maliciosa durante o saque dos ativos.

Resposta do Ecossistema

Durante o hack, diversos protocolos com forte integração ao Balancer agiram de forma rápida para proteger seus interesses:

- Lido retirou imediatamente suas posições não afetadas do Balancer, evitando o contágio de risco.

- Berachain suspendeu operações na rede e anunciou um hard fork de emergência para corrigir vulnerabilidades na plataforma BEX vinculadas ao Balancer V2.

O fundador da Berachain, Smokey The Bera, declarou que a equipe está colaborando com diversas exchanges centralizadas para bloquear a carteira do invasor, além de suspender funções de bridge, empréstimos e emissão de HONEY, visando proteger o capital dos provedores de liquidez.

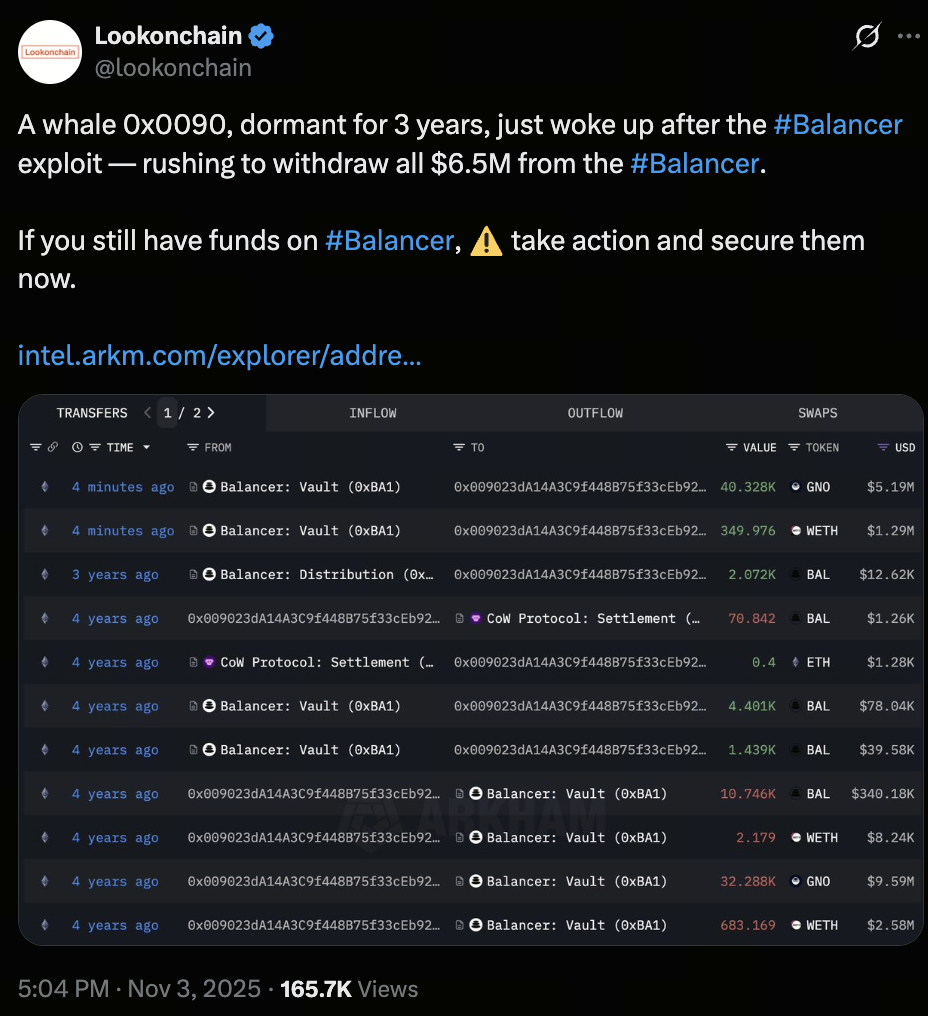

Baleias Cripto Correm para Sacar Fundos

(Fonte: lookonchain)

Uma carteira anteriormente inativa (0x0090) ganhou destaque durante o episódio. Segundo análise da Lookonchain, essa baleia voltou a operar após o anúncio do hack no Balancer, realizando saques urgentes de mais de 6,5 milhões USD em ativos. O movimento evidencia a volatilidade do mercado e reforça o aumento da atenção dos investidores DeFi para riscos de segurança.

Monitoramento dos Hackers

Analistas "on-chain" identificaram que o invasor utiliza Cow Protocol e diversas plataformas DEX para converter gradualmente os LSTs roubados em tokens principais como ETH e USDC. Por exemplo, 10 osETH foram trocados por 10,55 ETH, demonstrando uso de técnicas de lavagem e mixagem para dificultar o rastreamento.

Até o momento, não há indícios de que os fundos possam ser recuperados. Equipes de segurança seguem bloqueando endereços e realizando monitoramento "on-chain" para tentar conter os riscos.

Como os Investidores Podem se Proteger?

Usuários do Balancer e investidores DeFi devem seguir as recomendações abaixo:

- Saque imediato: Remova os ativos dos pools do Balancer V2 para evitar perdas adicionais.

- Revogue autorizações: Utilize Revoke.cash ou DeBank para verificar e remover autorizações relacionadas ao Balancer.

- Monitore riscos: Mantenha-se informado por comunicados oficiais e análises "on-chain" para se proteger de possíveis novos ataques.

Conclusão

O ataque ao Balancer evidenciou novamente a vulnerabilidade dos contratos inteligentes. Embora a descentralização e a autocustódia sejam pilares da DeFi, elas também transferem toda a responsabilidade para usuários e desenvolvedores. No futuro, equilibrar inovação e segurança será fundamental para a evolução das finanças descentralizadas. O impacto sobre o Balancer pode ser duradouro, mas o incidente também pode servir de impulso para melhorias na infraestrutura de segurança da DeFi.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

O que é o EIP-1559? Como funcionam o burning de ETH e o mecanismo de taxas?

Renderizar em IA: Como a Taxa de Hash Descentralizada Impulsiona a Inteligência Artificial

O que é a Ethereum Virtual Machine (EVM) e como ela executa smart contracts?